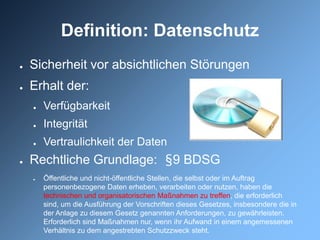

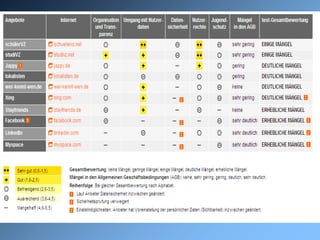

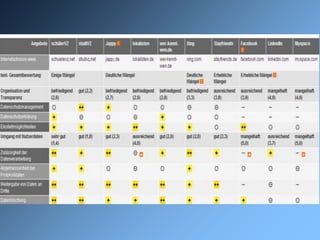

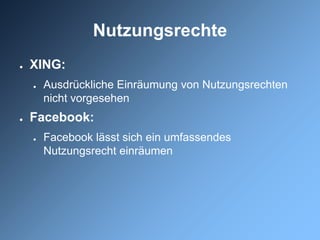

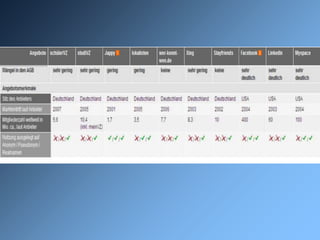

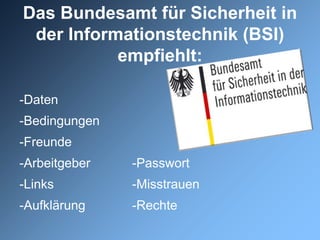

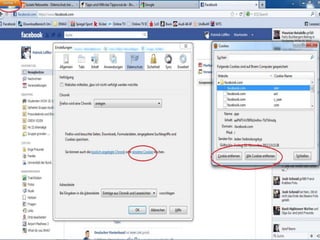

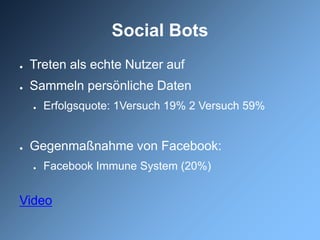

Das Dokument behandelt die Datenschutzproblematik in sozialen Online-Netzwerken, die von einem signifikanten Anteil der Deutschen, insbesondere Jugendlichen, genutzt werden. Es zeigt erhebliche Mängel beim Datenschutz auf und hebt hervor, wie leicht Hacker an persönliche Daten gelangen können. Das Bundesamt für Sicherheit in der Informationstechnik gibt Empfehlungen zur Verbesserung des Datenschutzes, während zahlreiche Diskussionen zu Nutzerrechten, Jugendschutz und den Risiken von Social Bots erfolgen.