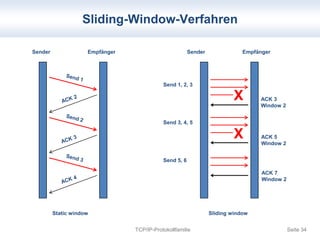

Das Dokument behandelt die Grundlagen der multiplexierten Übertragung in vernetzten IT-Systemen, einschließlich verschiedener Multiplexverfahren wie Frequenz-, Zeit- und Code-Multiplexing. Es erläutert die Vermittlungstechniken wie Leitungs-, Speicher- und Paketvermittlung, sowie die Grundlagen des Routings im Netzwerk. Des Weiteren werden Aspekte der Flusssteuerung, Sicherheit und Zuverlässigkeit in Netzwerken behandelt.

![Quellenhinweise

[1] J. Scherff: Grundkurs Computernetze. Eine kompakte Einführung in die

Netzwerk- und Internet-Technologien, 2., überarbeitete und erweiterte

Auflage 2010, Wiesbaden: Vieweg + Teubner Verlag.

[2] L.L. Peterson, B.S. Davie: Computernetze – Eine systemorientierte

Einführung, dpunkt.verlag Heidelberg, 2008

[3] Tanenbaum, Andrew S.: Computernetzwerke. 4., überarb. Aufl., [4.

Nachdr.]. München: Pearson-Studium (InformatikNetzwerke), 2007

[4] Cisco Networking Academy Program, 1. und 2. Semester CCNA, 3.

Auflage, Markt und Technik Verlag, München, 2007

[5] Cisco Academy @ HSW:

https://www.hsw-elearning.de/cisco/, 2013

August 2014](https://image.slidesharecdn.com/vit-3-2014-141007083145-conversion-gate02/85/VIT-3-2014-42-320.jpg)