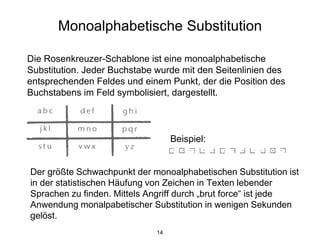

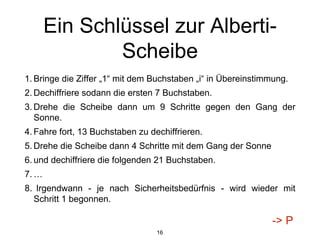

Das Dokument behandelt die Sicherheitsaspekte der Webkommunikation mit einem Fokus auf die Ende-zu-Ende-Verschlüsselung von WhatsApp, die als Reaktion auf Datenschutzverletzungen durch Behörden implementiert wurde. Es beschreibt verschiedene Verschlüsselungsverfahren, ihre Funktionen sowie deren Schwächen und beleuchtet die Herausforderungen, die durch unbefugte Zugriffe und Identitätsbetrug entstehen können. Zudem wird auf die Entwicklung von Verschlüsselungsstandards wie DES und AES sowie die Rolle von Zertifizierungsstellen in der asymmetrischen Verschlüsselung eingegangen.