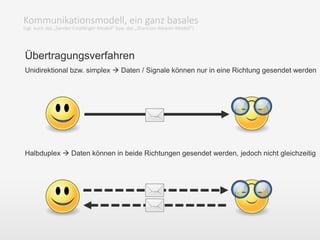

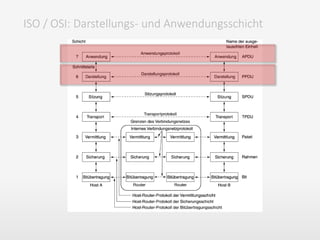

Das Dokument behandelt das Thema Rechnerkommunikation und deren grundlegende Schichtenmodelle, insbesondere das Sender-Empfänger-Modell und das OSI-Referenzmodell. Es werden verschiedene Übertragungsverfahren (serial, parallel, unidirektional, bidirektional) sowie relevante Protokolle (TCP, UDP) erläutert. Darüber hinaus wird die Bedeutung von Codierung, Kommunikation und Fehlervermeidung in der Datenübertragung besprochen.