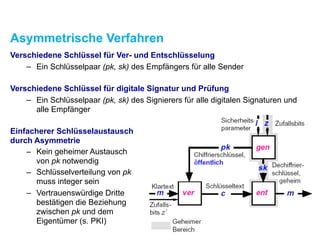

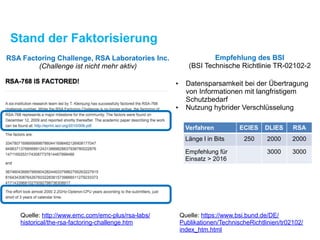

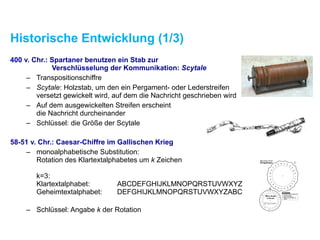

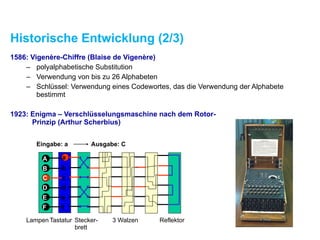

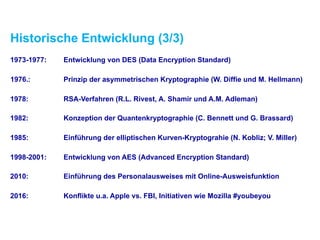

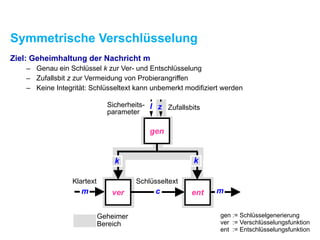

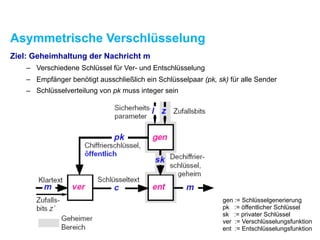

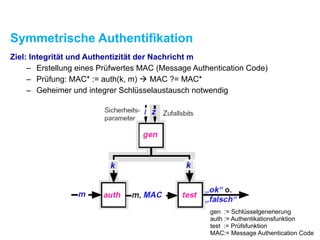

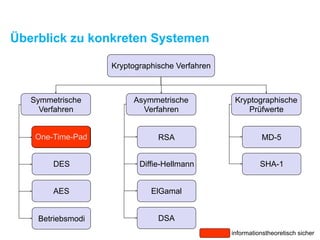

Das Dokument behandelt IT-Sicherheit und technischen Datenschutz, einschließlich IT-Compliance, Sicherheitsmanagement und Kryptographie. Es gibt einen historischen Überblick über kryptographische Verfahren und Technologien, einschließlich klassischer Methoden wie der Caesar-Chiffre und moderner Ansätze wie dem RSA-Verfahren und AES. Zudem werden Angriffsarten, Sicherheitsprinzipien und verschiedene Verschlüsselungstechniken behandelt, die sowohl symmetrische als auch asymmetrische Verfahren umfassen.

![Data Encryption Standard (DES)

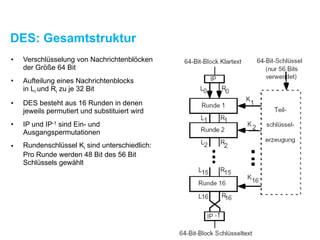

• 1977: Standardisierung als Data Encryption Standard (DES) mit 64[56]-bit

Schlüssellänge

• Kombination aus Transpositions- und Substitutionschiffre

• Erster kryptographischer Standard (NIST: FIPS PUB 46)

• Nicht patentiert ! frei benutzbar

• Heute ist die Schlüssellänge zu kurz, deshalb

– 3DES mit 112 bzw. 168-bit Schlüssellänge

– AES](https://image.slidesharecdn.com/4kryptographie-160527173809/85/EN-6-3-4-Kryptographie-35-320.jpg)