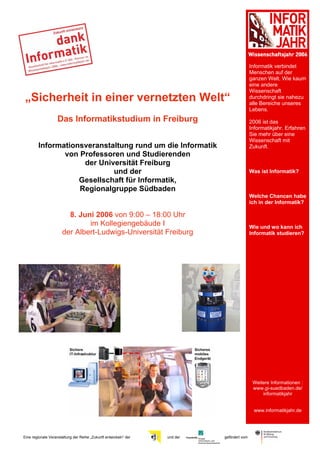

Sicherheit in einer vernetzten Welt

- 1. Eine regionale Veranstaltung der Reihe „Zukunft entwickeln“ der und der gefördert vom RRGFSFDSADFSDF „Sicherheit in einer vernetzten Welt“ Das Informatikstudium in Freiburg Informationsveranstaltung rund um die Informatik von Professoren und Studierenden der Universität Freiburg und der Gesellschaft für Informatik, Regionalgruppe Südbaden 8. Juni 2006 von 9:00 – 18:00 Uhr im Kollegiengebäude I der Albert-Ludwigs-Universität Freiburg Informatik verbindet Menschen auf der ganzen Welt. Wie kaum eine andere Wissenschaft durchdringt sie nahezu alle Bereiche unseres Lebens. 2006 ist das Informatikjahr. Erfahren Sie mehr über eine Wissenschaft mit Zukunft. Was ist Informatik? Welche Chancen habe ich in der Informatik? Wie und wo kann ich Informatik studieren? Weitere Informationen : www.gi-suedbaden.de/ informatikjahr www.informatikjahr.de

- 2. Eine regionale Veranstaltung der Reihe „Zukunft entwickeln“ der und der gefördert vom RRGFSFDSADFSDF Ein Viertel aller Ausgaben für Forschung und Entwicklung in der Wirtschaft und ein Fünftel aller Patentanmeldungen entfallen auf die Informatik. In Deutschland werden die Informations- und Kommunikationstechnologien im Jahr 2006 ca. 140 Milliarden Euro umsetzen. Die Informatik liegt damit mittlerweile vor dem Fahrzeugbau und Maschinenbau und trägt ein Drittel des erwarteten Wirtschaftswachstums. Arbeitsstellen finden sich für Informatiker vor allem in der Forschung und Entwicklung, in der Unternehmensberatung und in der Entwicklung von Systemen. Raum: HS 1010, KG I 11.00-11.30 Warum studiere ich Informatik und das in Freiburg? Maja Temerinac, Studentin der Informatik 11.30-12.00 Humanoide Roboter Dr. Sven Behnke, Nachwuchsgruppe „Humanoide Roboter“ der Universität Freiburg 12.00-12.30 With a little help form Albert: Albert der Roboter als Museumsführer Prof. Dr. Wolfram Burgard, Lehrstuhl für „Autonome Intelligente Systeme“ der Universität Freiburg Raum: HS 1010, KG I 14.00-14.30 Mathematik als Sprache der Informatik Carla Cederbaum, Studentin der Mathematik mit Nebenfach Informatik an der Universität Freiburg 14.30-15.00 Hacken verstehen, um Hacking zu vermeiden Prof. Dr. Gerhard Schneider, Lehrstuhl für Kommunikationssysteme an der Universität Freiburg 15.00-15.30 Chirurgie-Simulation als lebensrettende Anwendung der Informatik Prof. Dr. Matthias Teschner, Lehrstuhl für graphische Datenverarbeitung, an der Universität Freiburg Raum: Aula, KG I 15.45 -16.30 IT-Research as a Contribution for Better Protection Against Terrorism and Crime: The National Strategy Dr. Wolf-Dieter Lukas, Ministerialdirigent, Bundesministerium für Bildung und Forschung 16.45 -18.00 Podiumsdiskussion „Security XOR Privacy?“ Moderation: Prof. Dr. Günter Müller, Institut für Informatik und Gesellschaft, Abt. Telematik an der Universität Freiburg Schüler und Studierenden wird hier die Möglichkeit gegeben, sich über das Studium der Informatik zu informieren und eine Beratung für den Berufseinstieg zu erhalten. Dazu stehen ihnen die Fachschaft der Informatik, die Studienberatung der Universität Freiburg und die Career Center der Deutschen Telekom AG und von Booz Allen Hamilton zur Verfügung. Zahlreiche interessante Exponate aus Wissenschaft und Forschung werden die „Informatik zum Anfassen“ erfahrbar machen. Darunter werden auch die neuesten Roboter der Freiburger Informatik sein: der fast unschlagbare Robokicker KIRO und der Museumsführer ALBERT. Besucher dieser Veranstaltung haben außerdem freien Zutritt zu den Vorträgen und der Ausstellung der zeitgleich und in den gleichen Räumlichkeiten stattfindenden IT-Sicherheitskonferenz ETRICS 2006 (www.etrics.org). GI-Regionalgruppe Südbaden c/o Sven Wohlgemuth Albert-Ludwigs-Universität Freiburg Institut für Informatik und Gesellschaft Friedrichstraße 50 79098 Freiburg Telefon: 0761-203-5703 Telefax: 0761-203-4929 E-Mail: info@gi-suedbaden.de www.gi-suedbaden.de/informatikjahr Programm Karriereberatung Ausstellung Kontakt www.informatikjahr.de