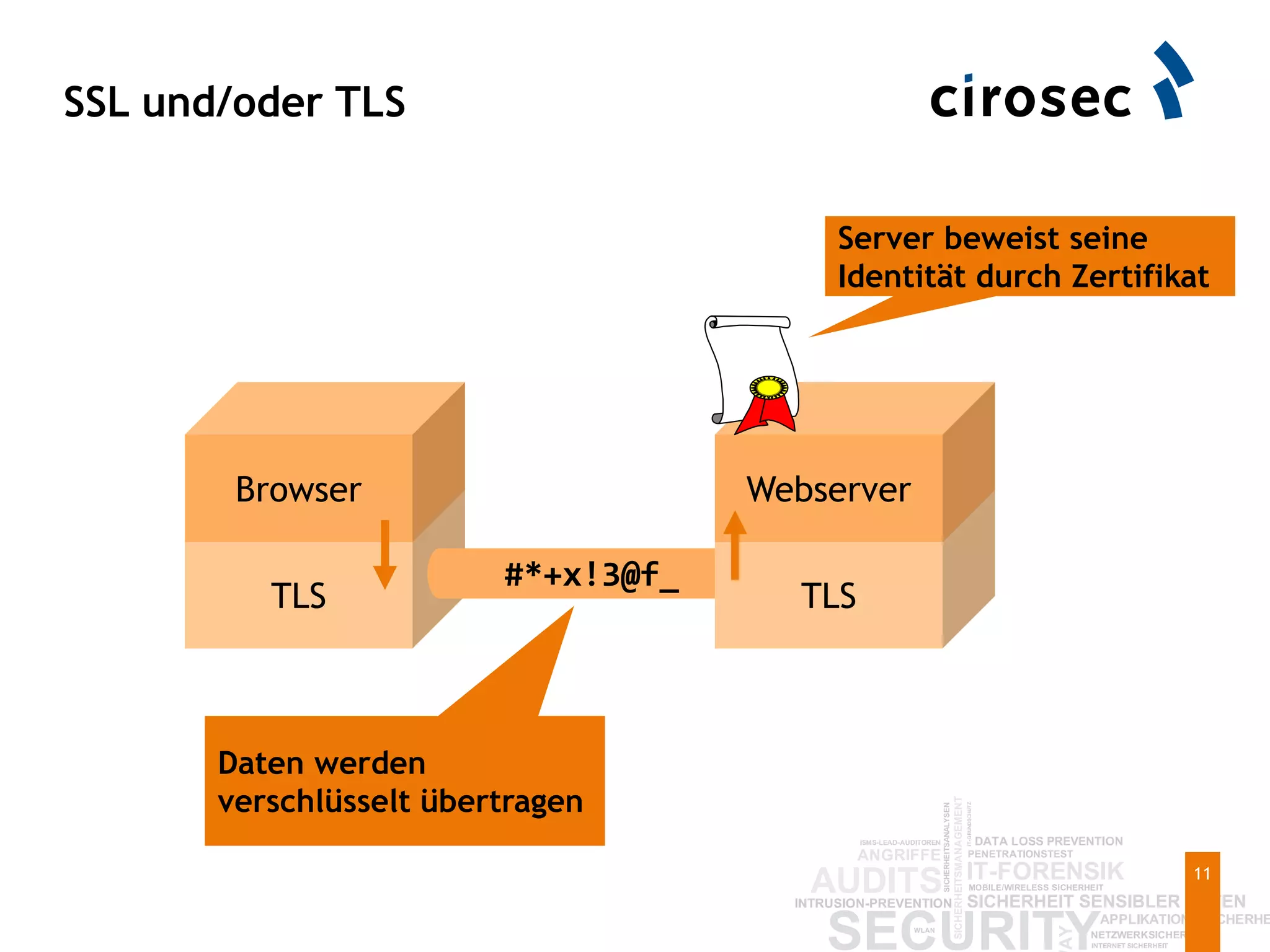

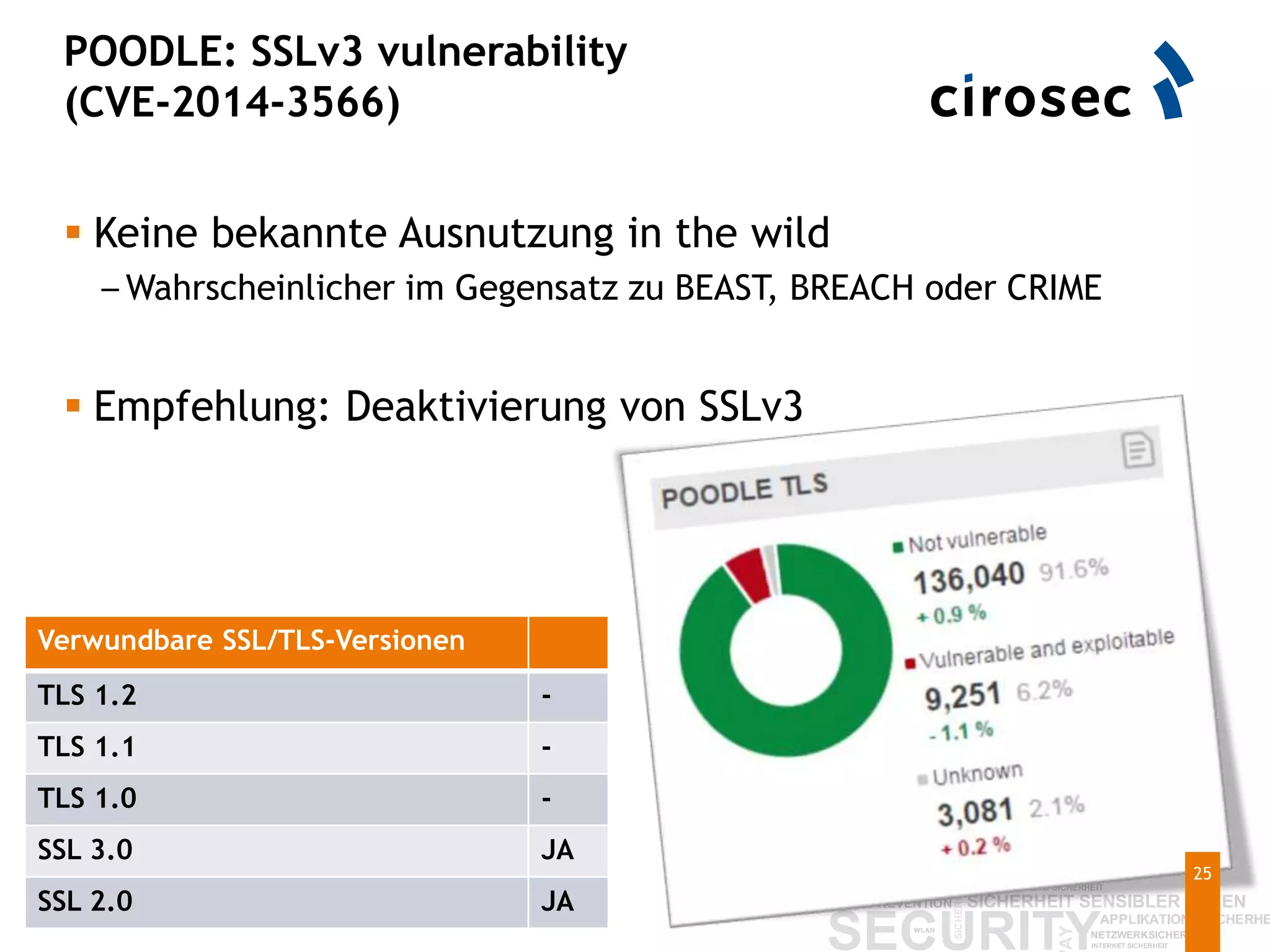

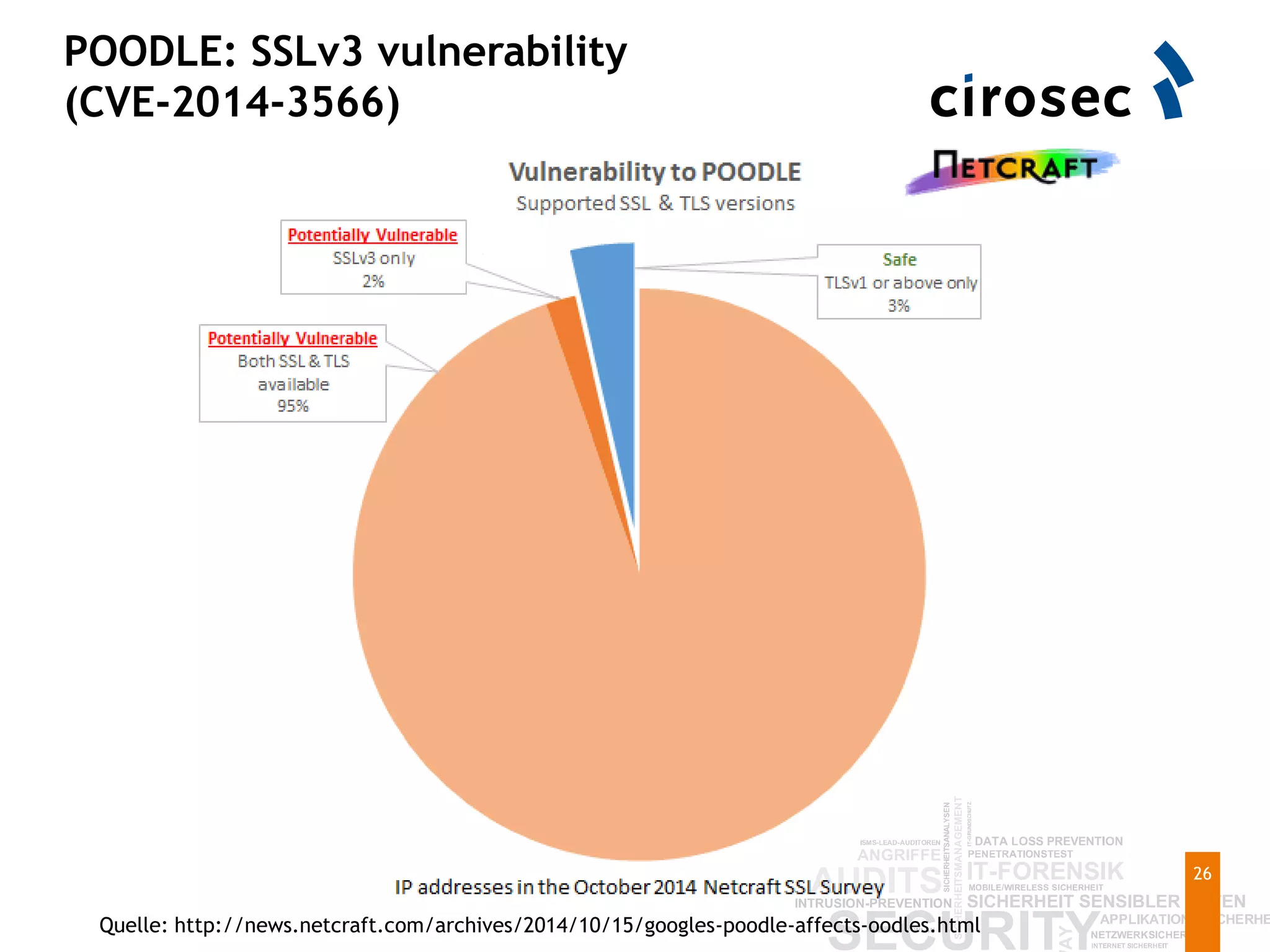

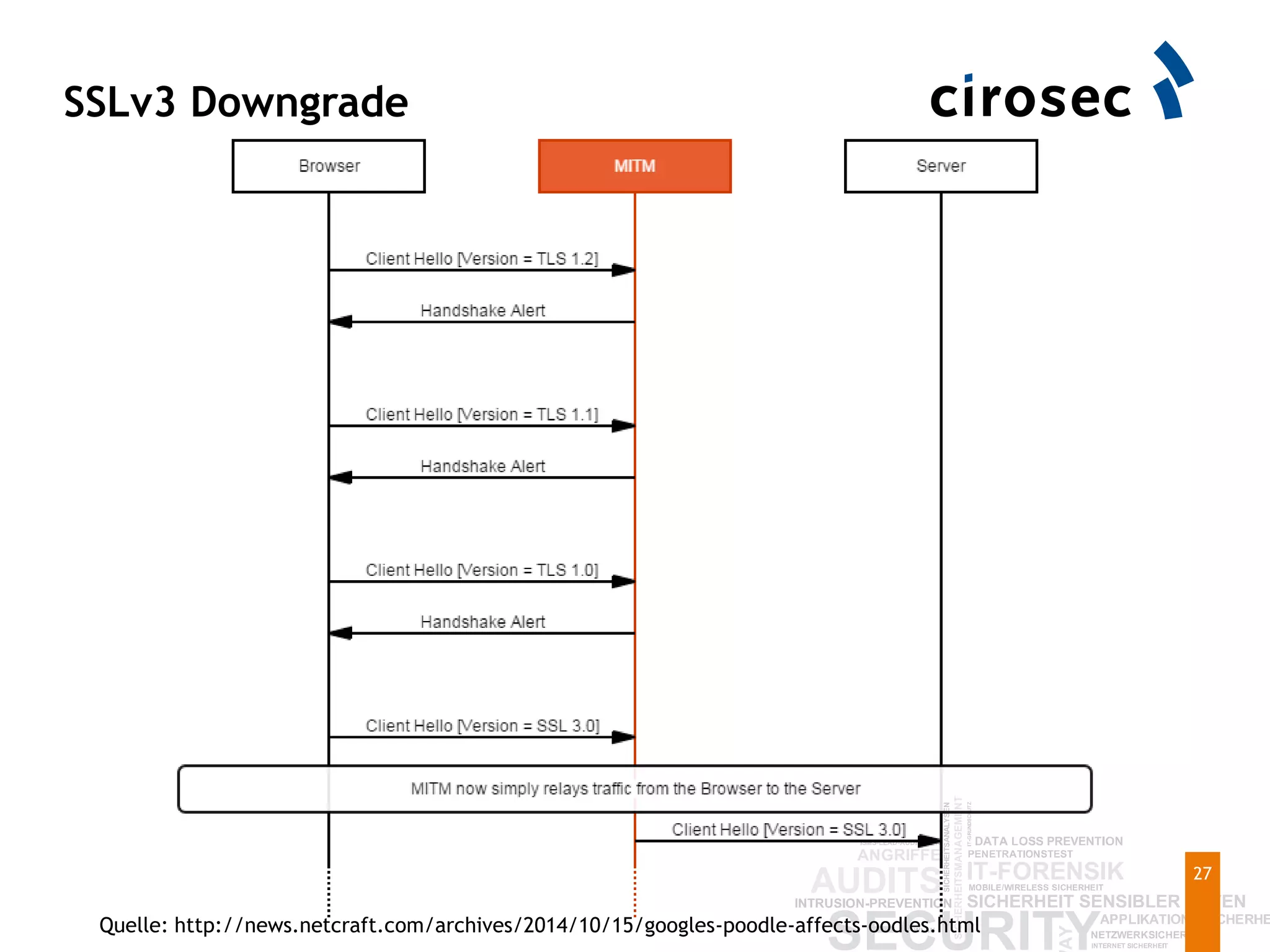

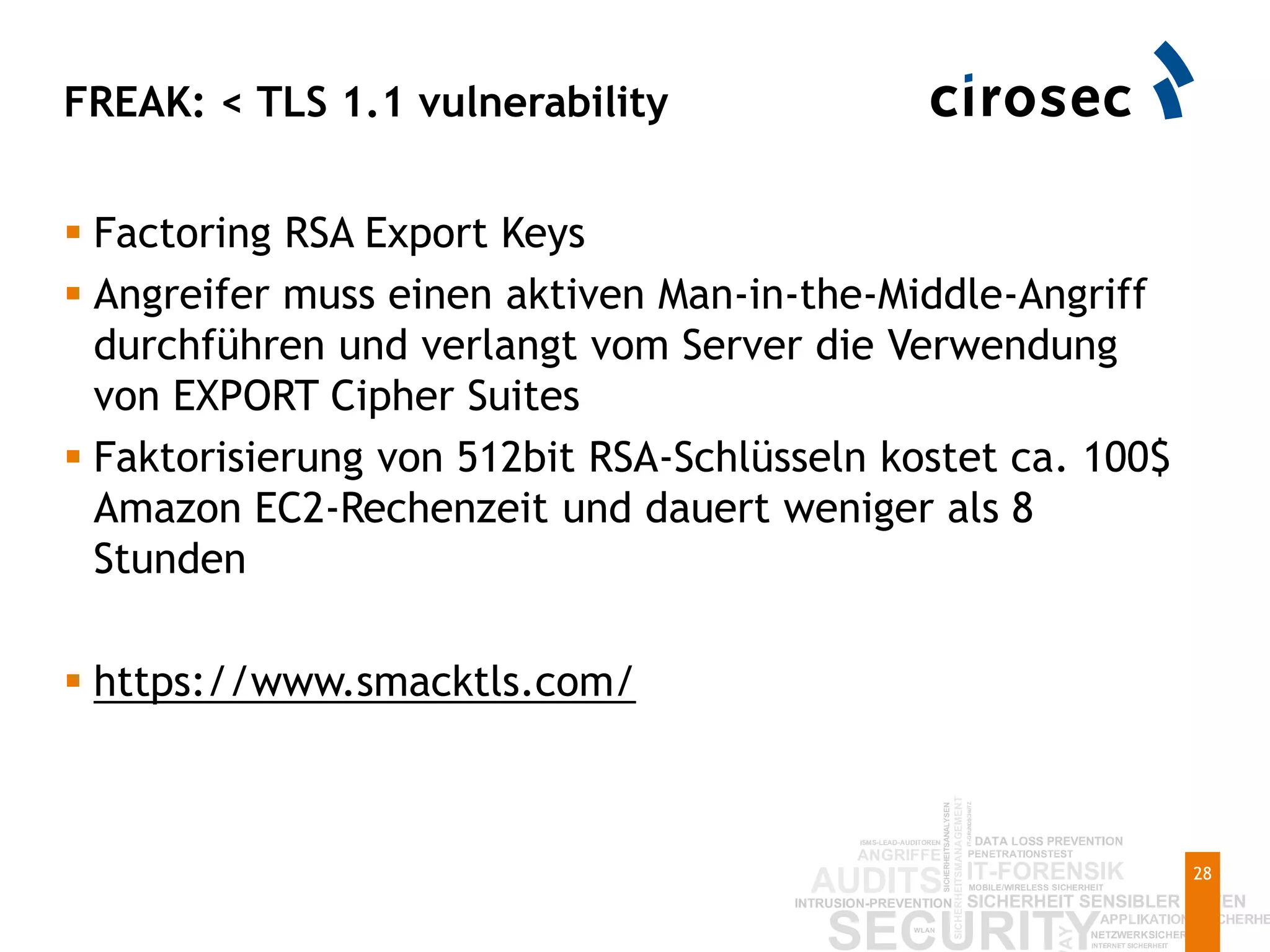

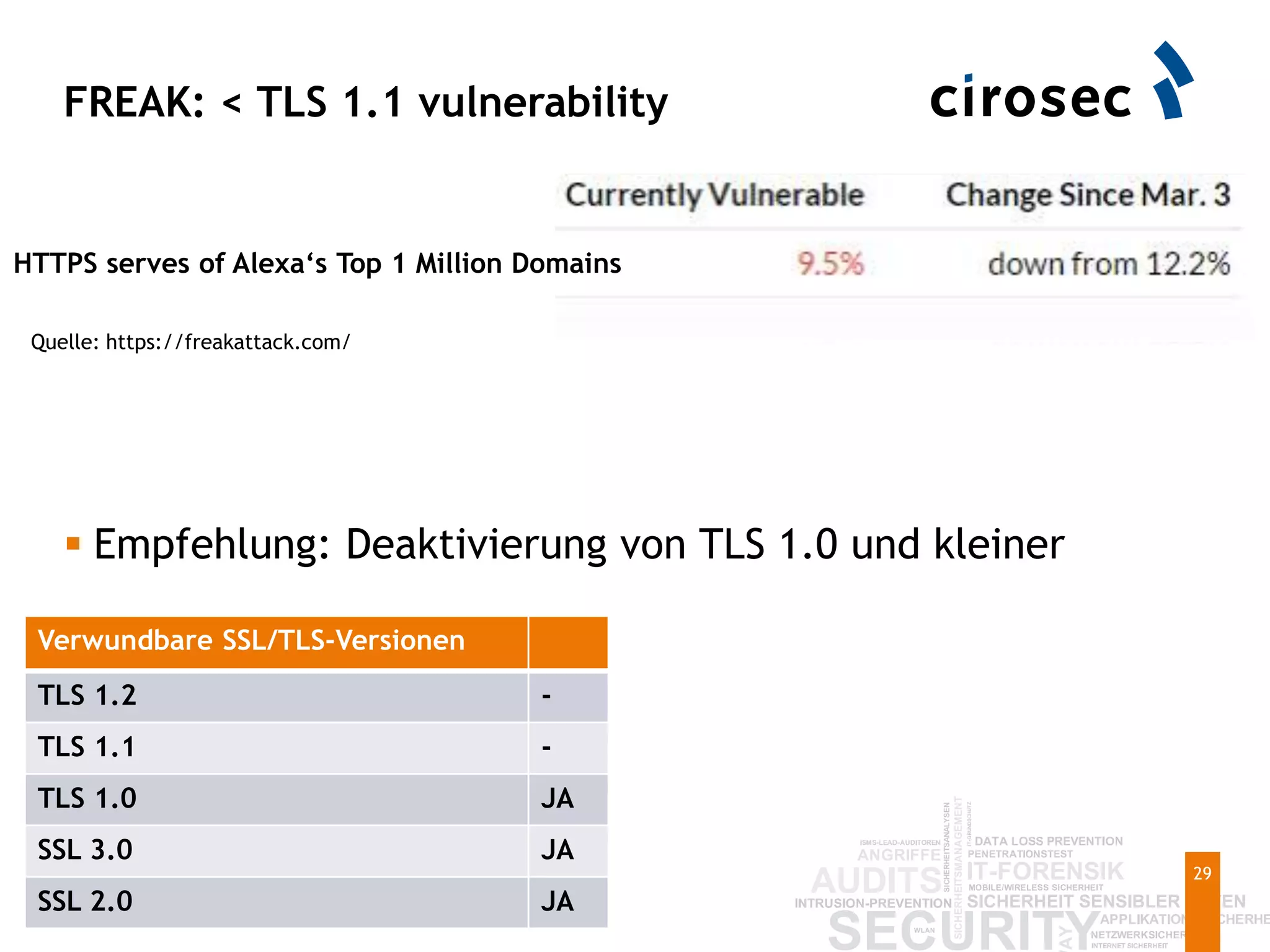

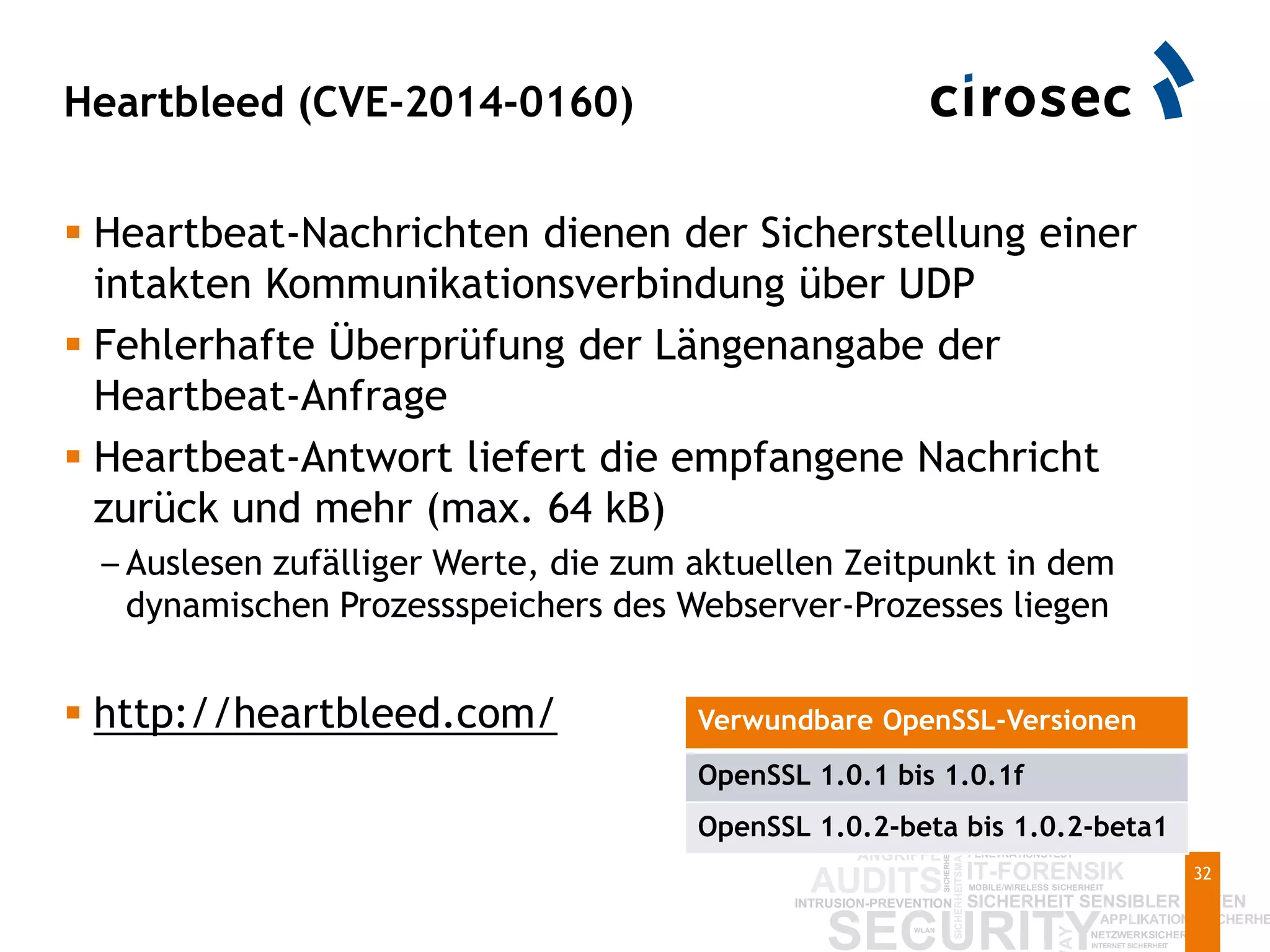

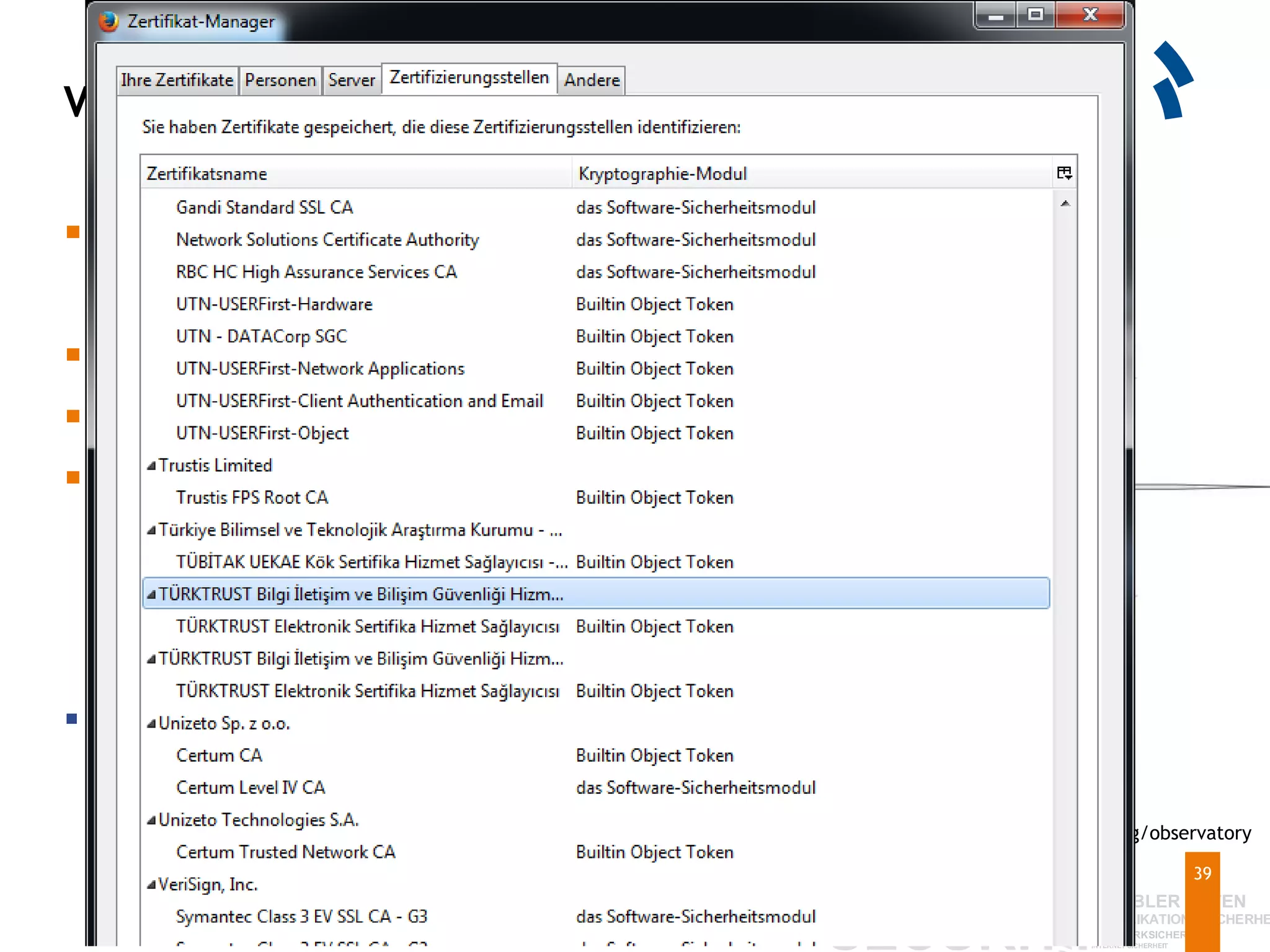

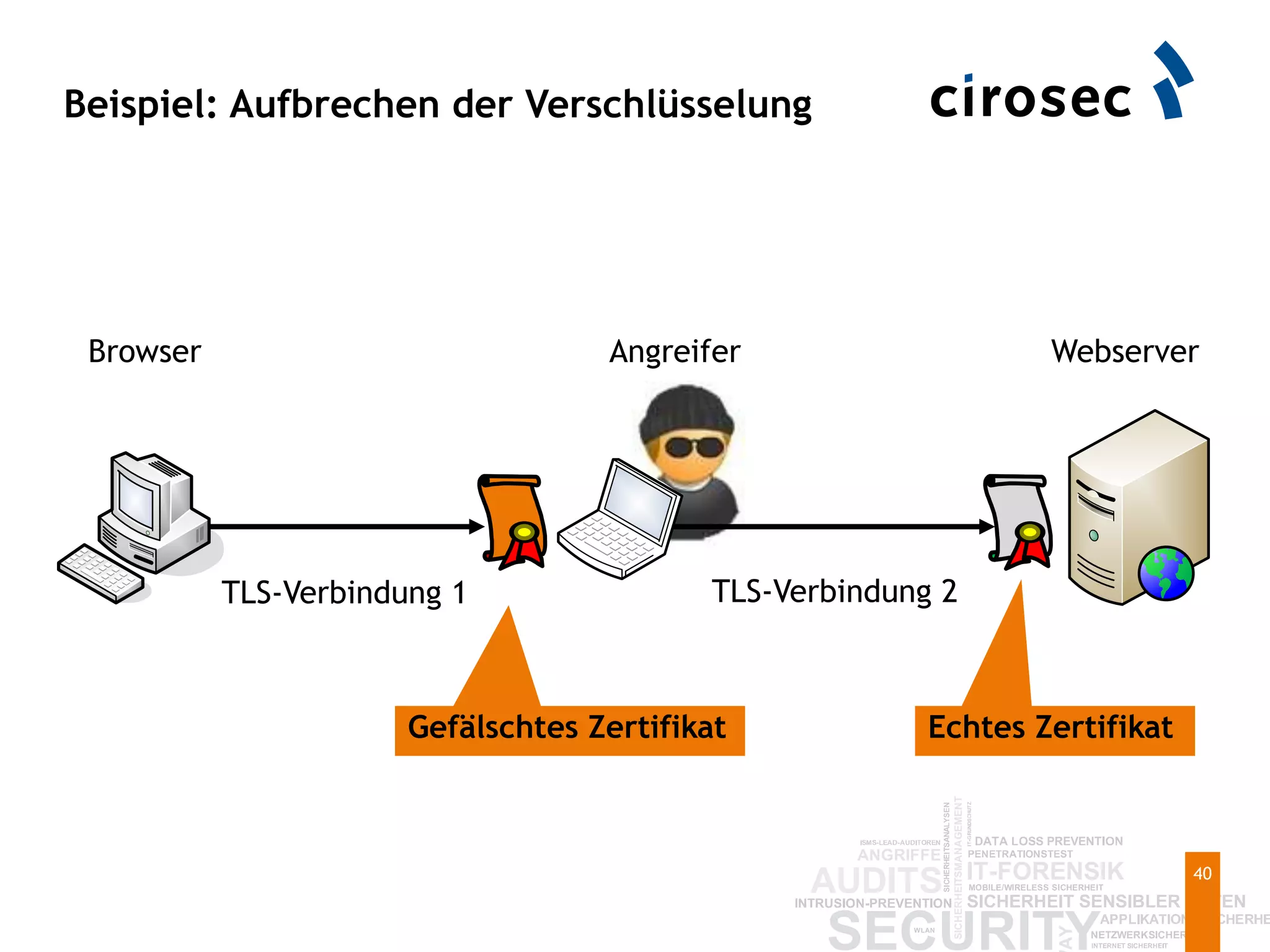

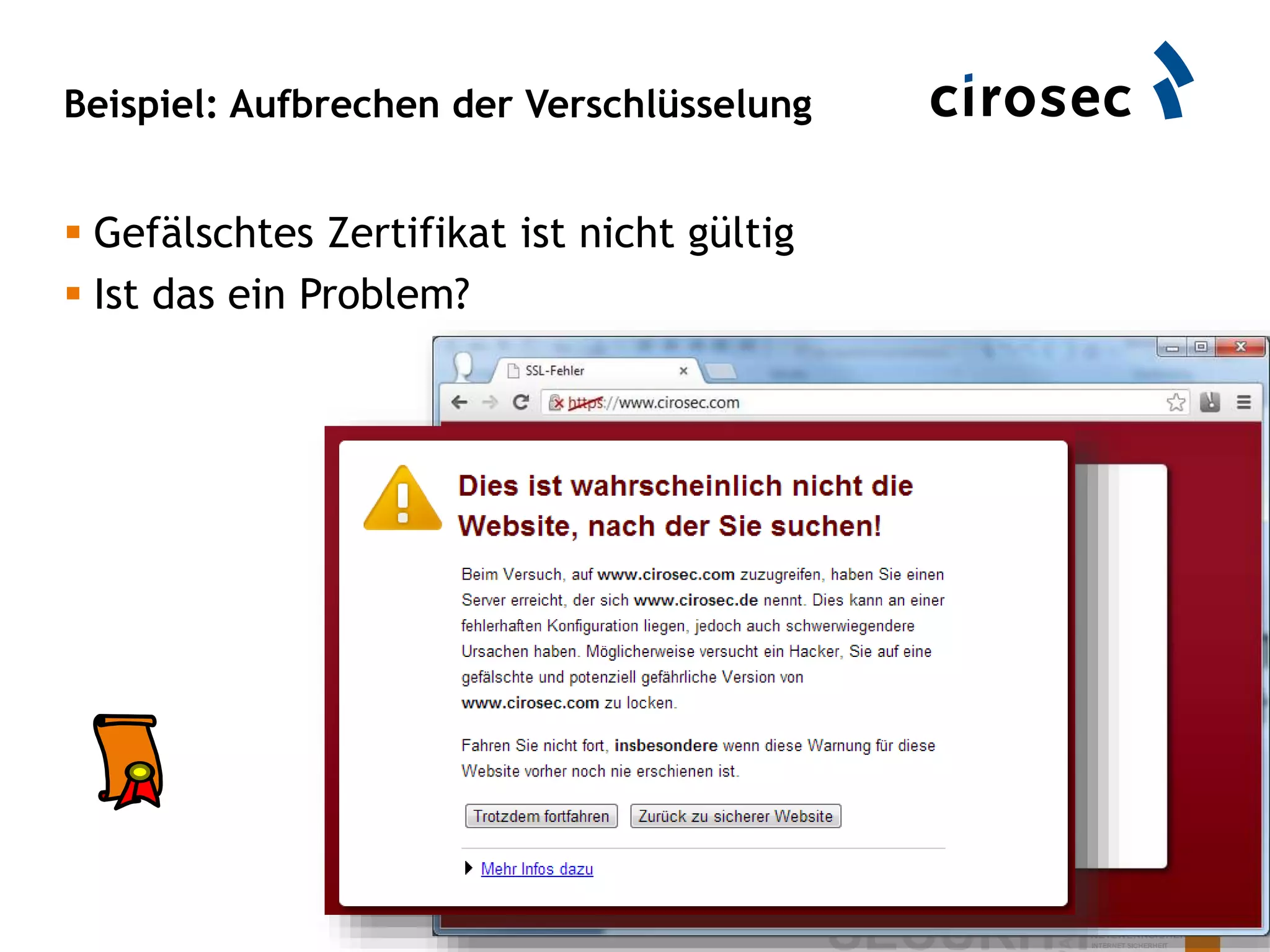

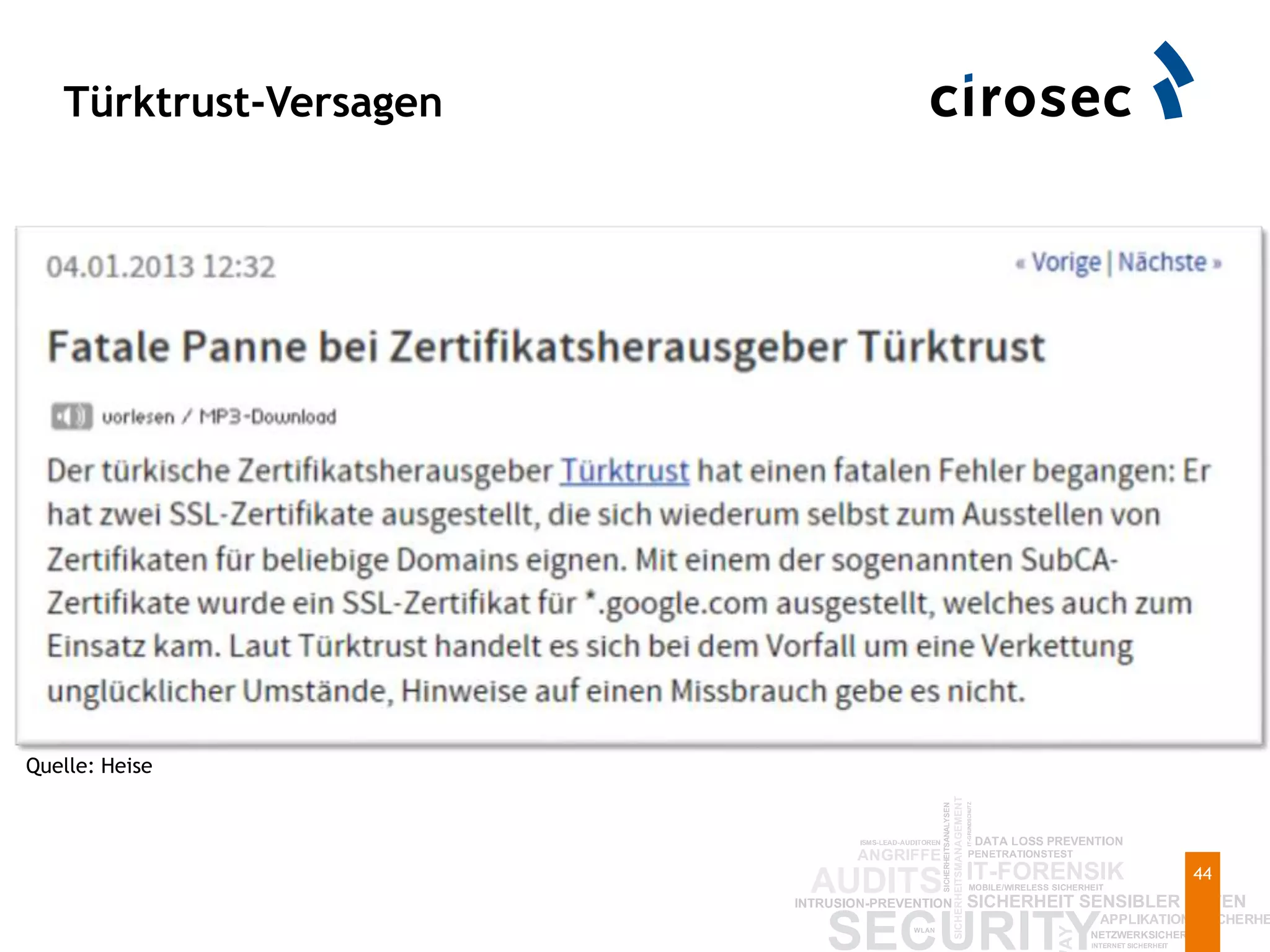

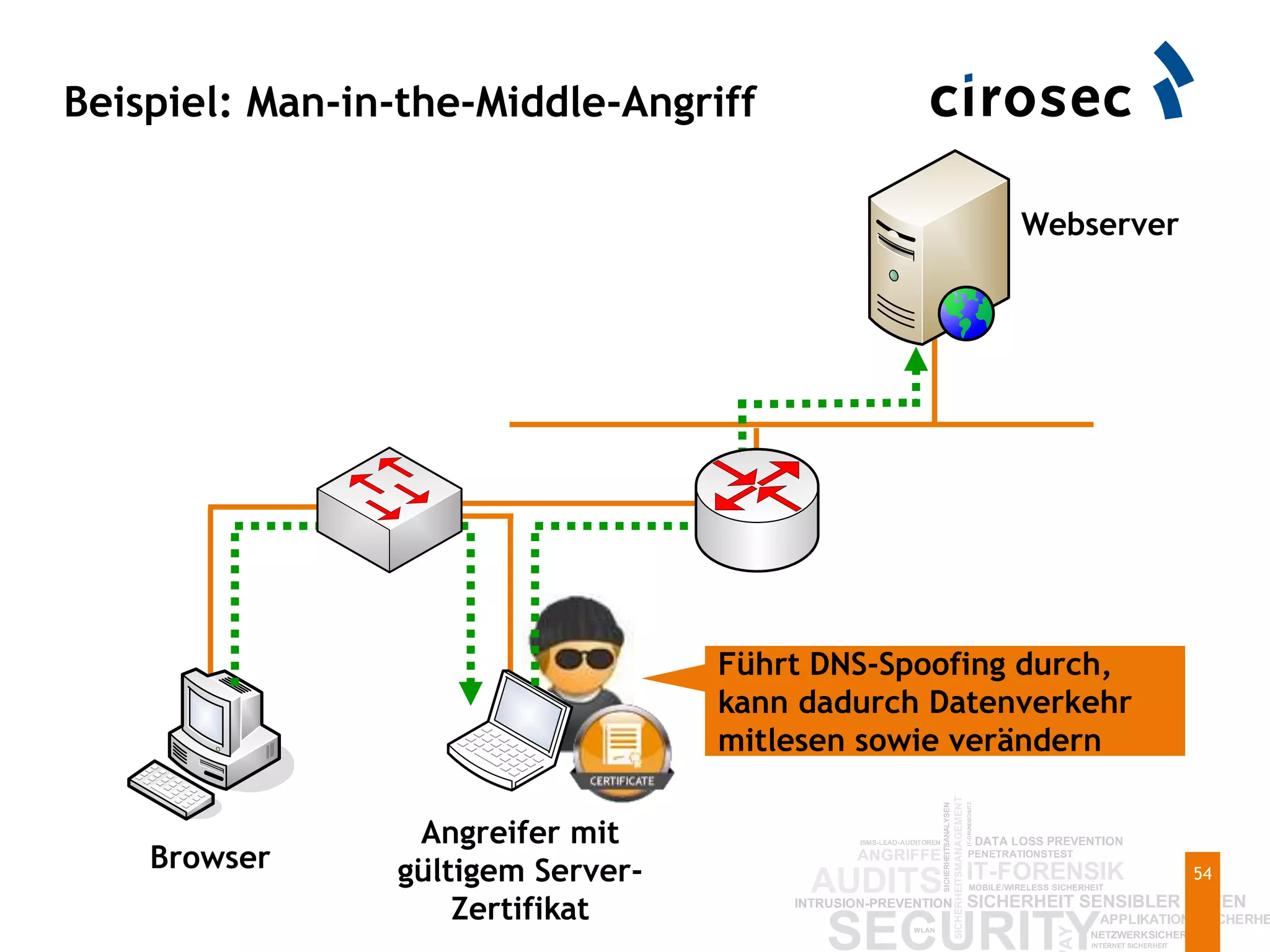

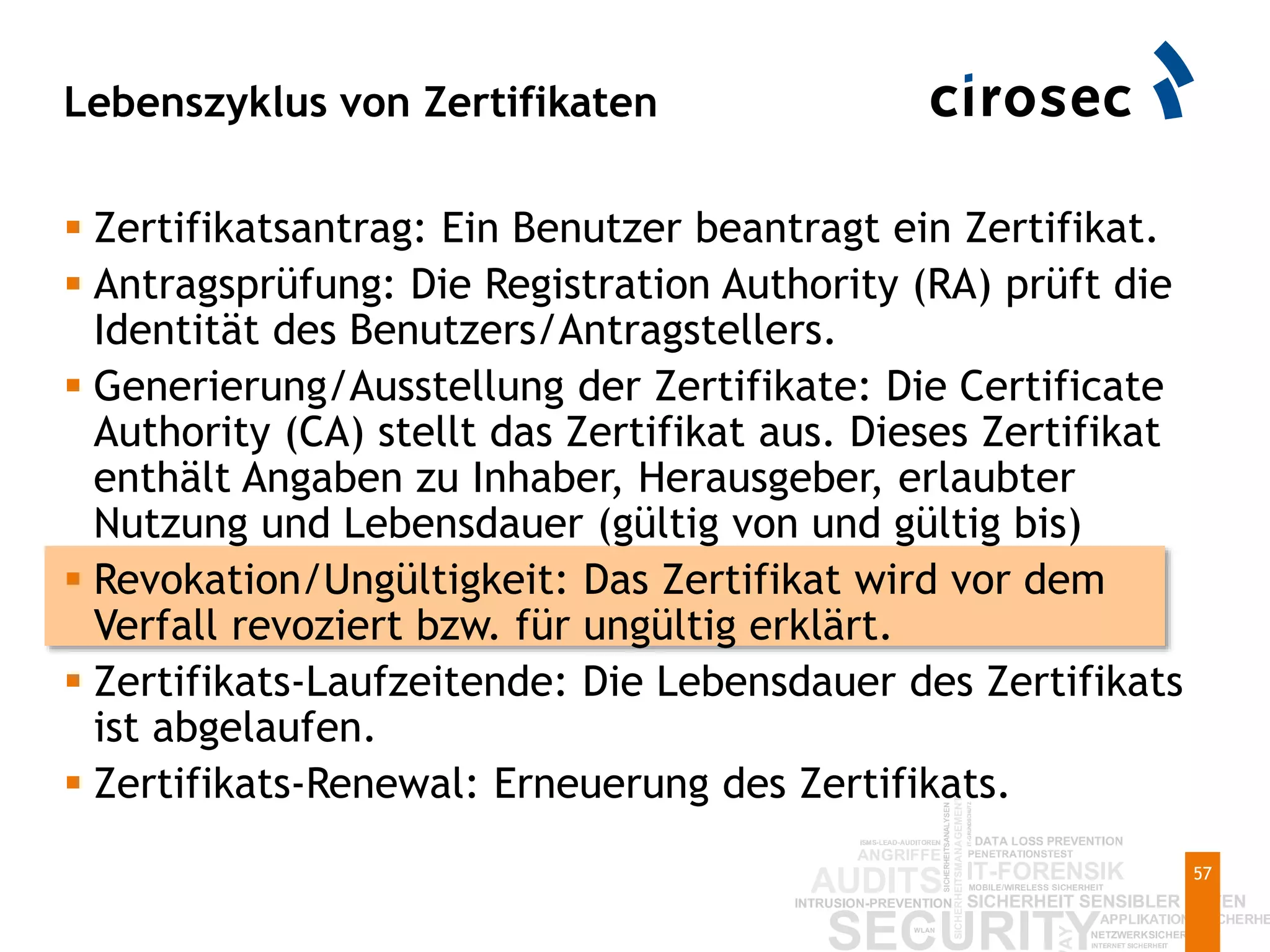

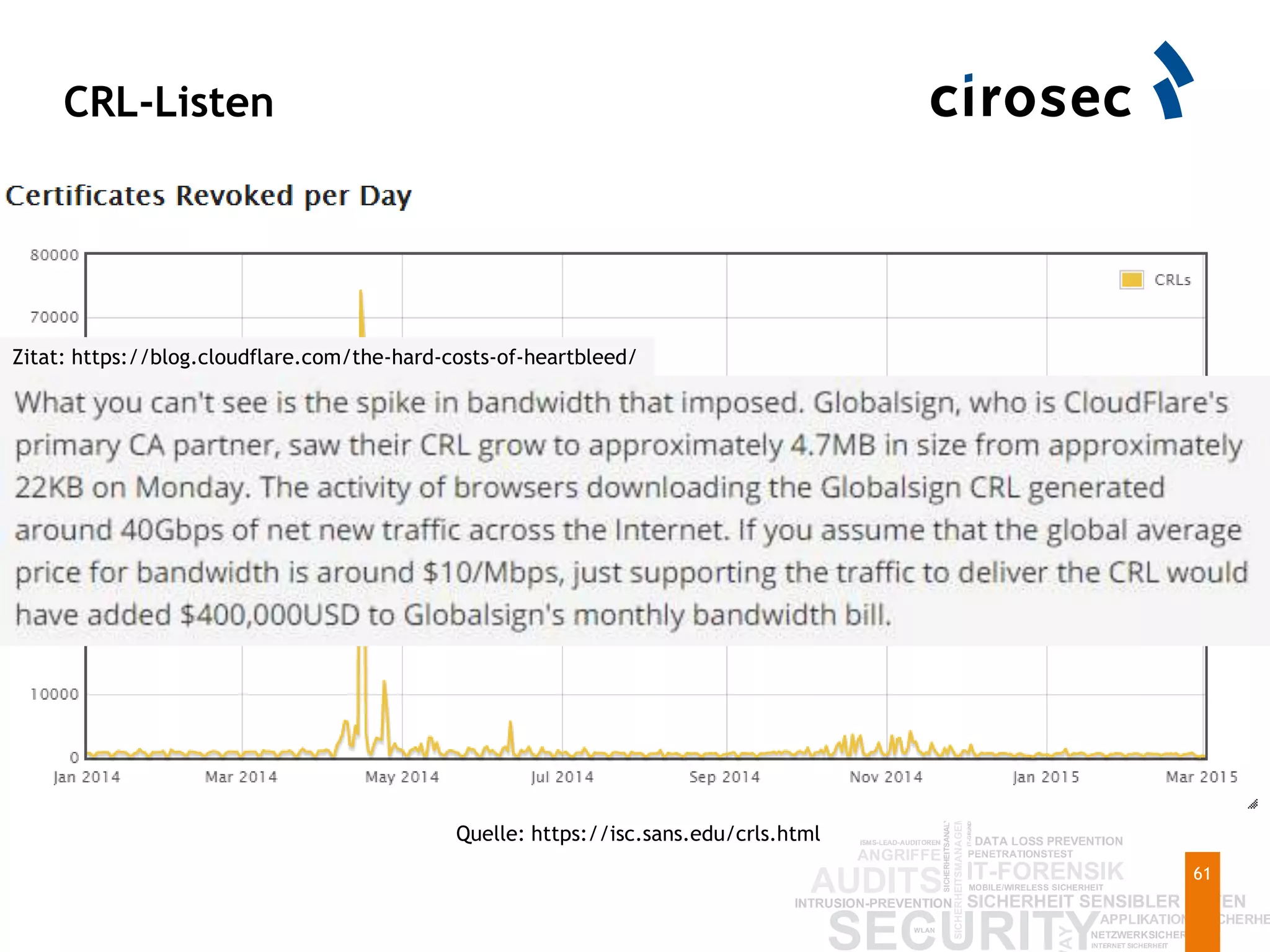

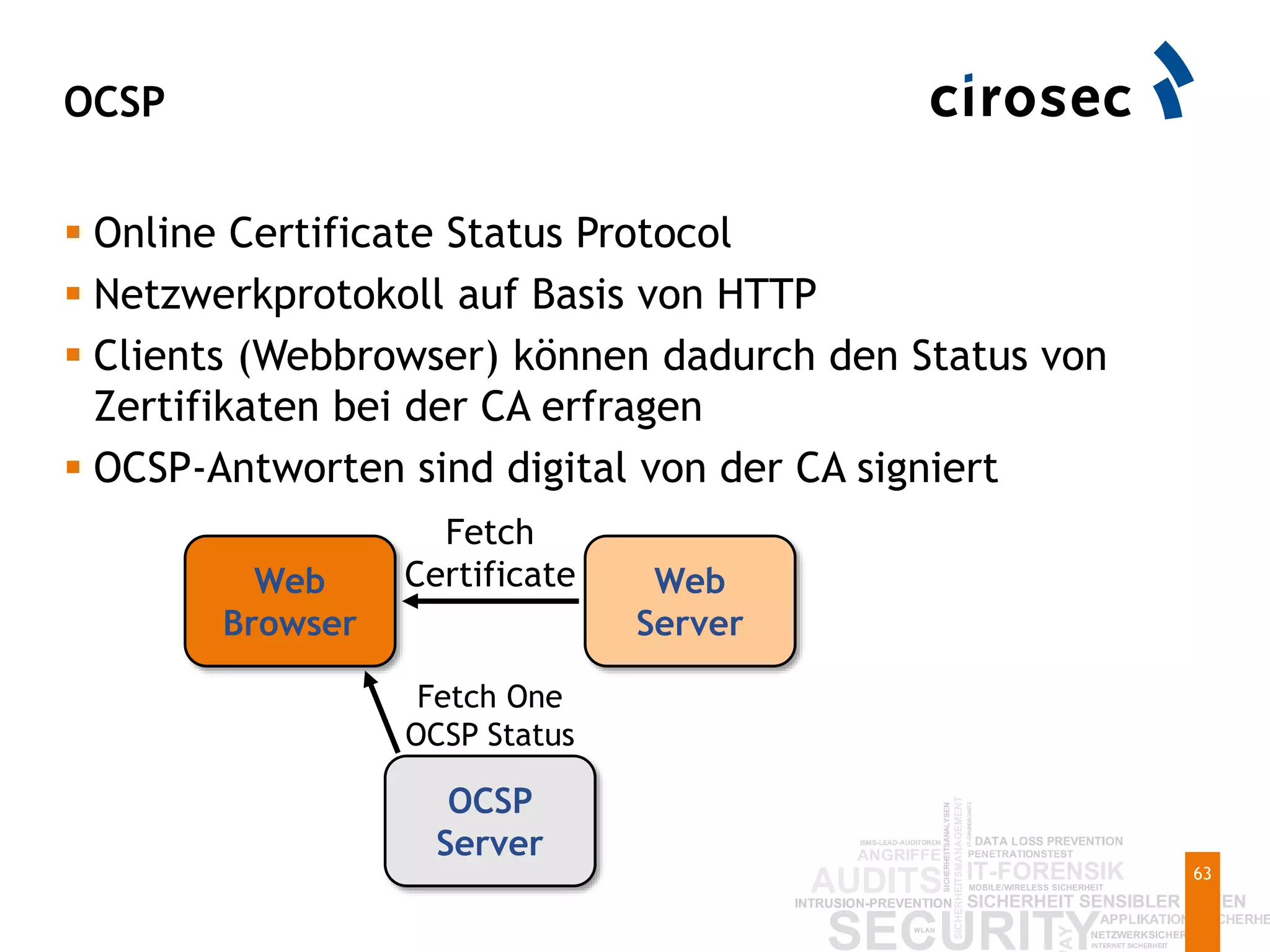

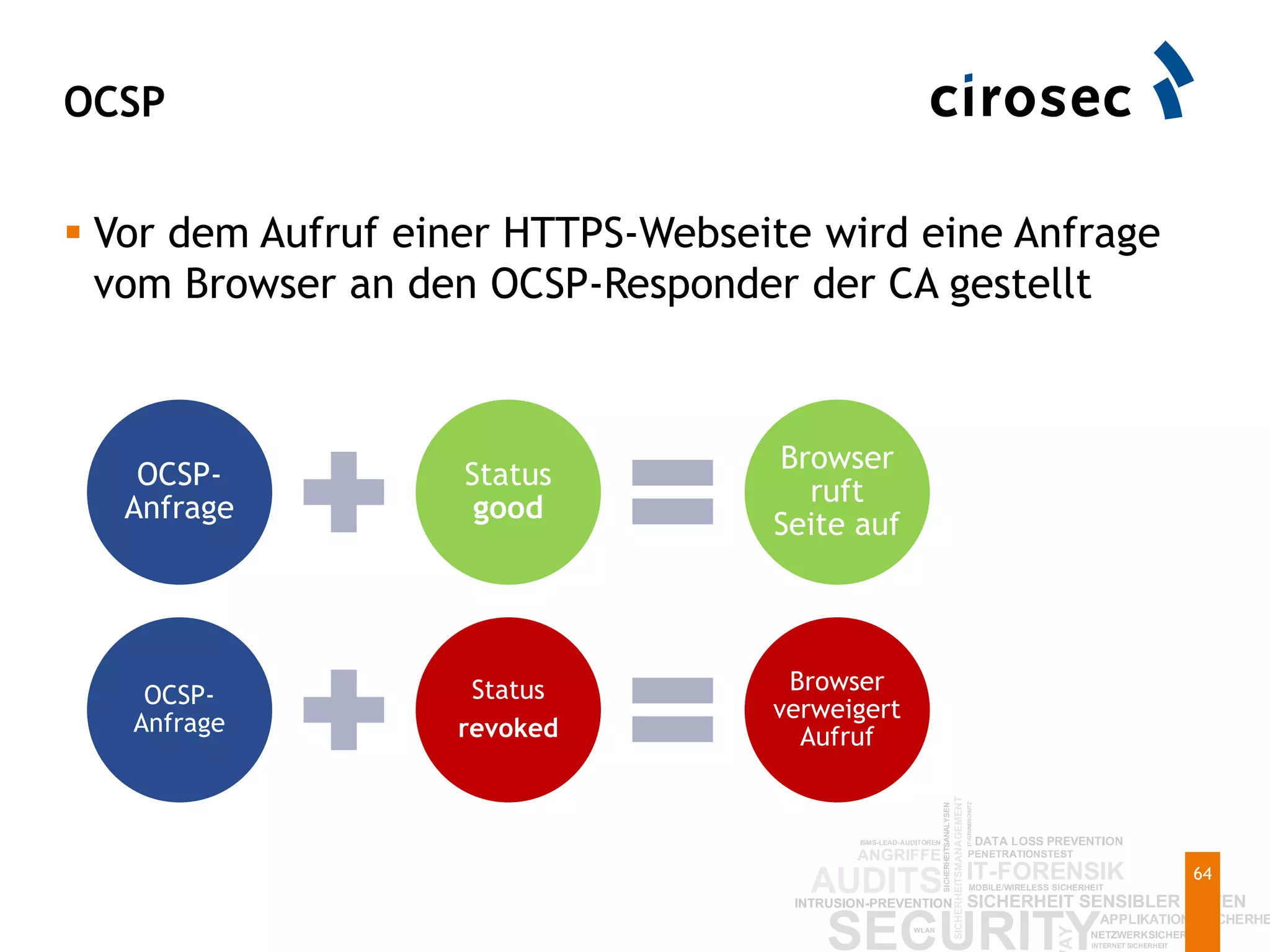

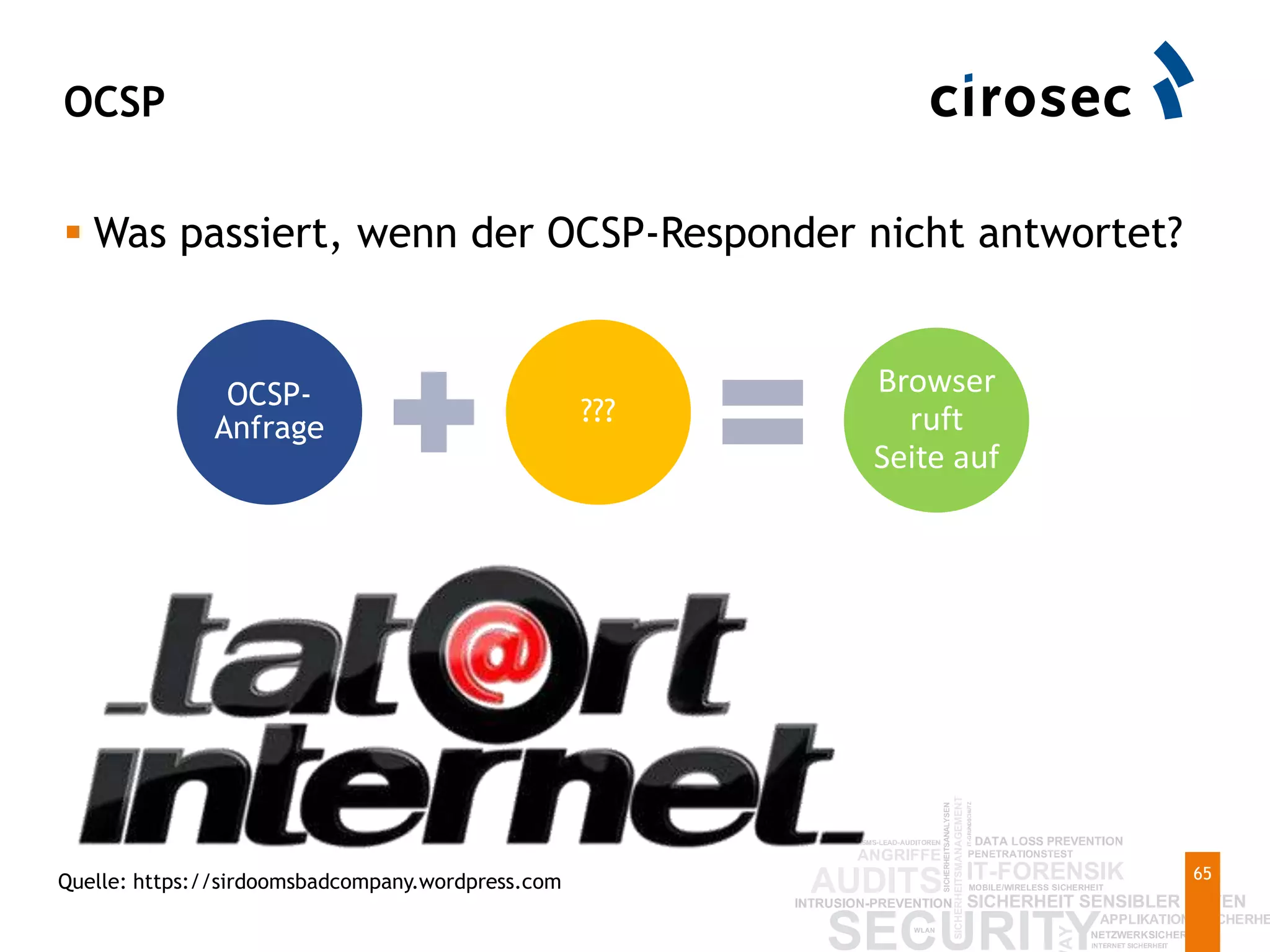

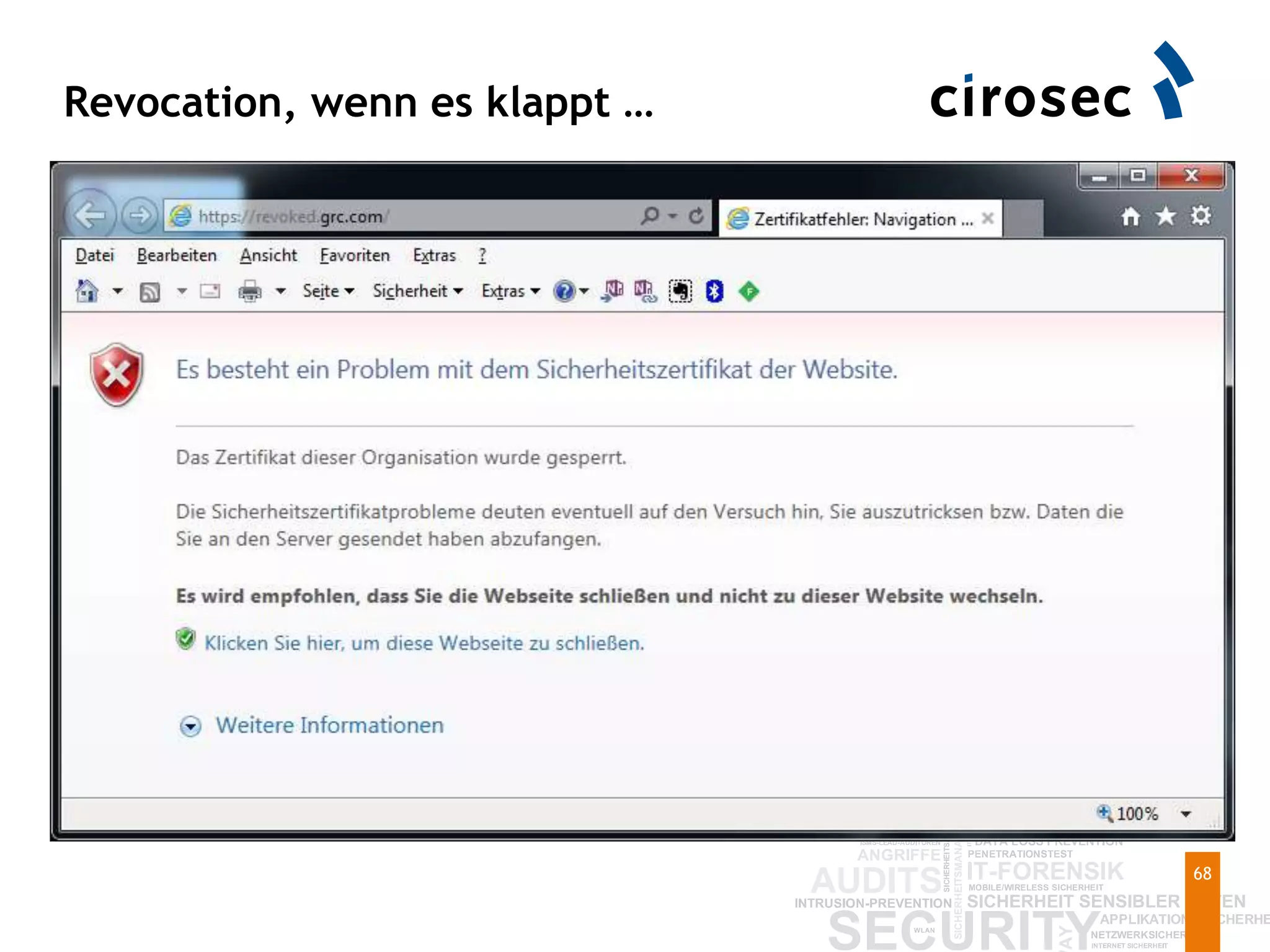

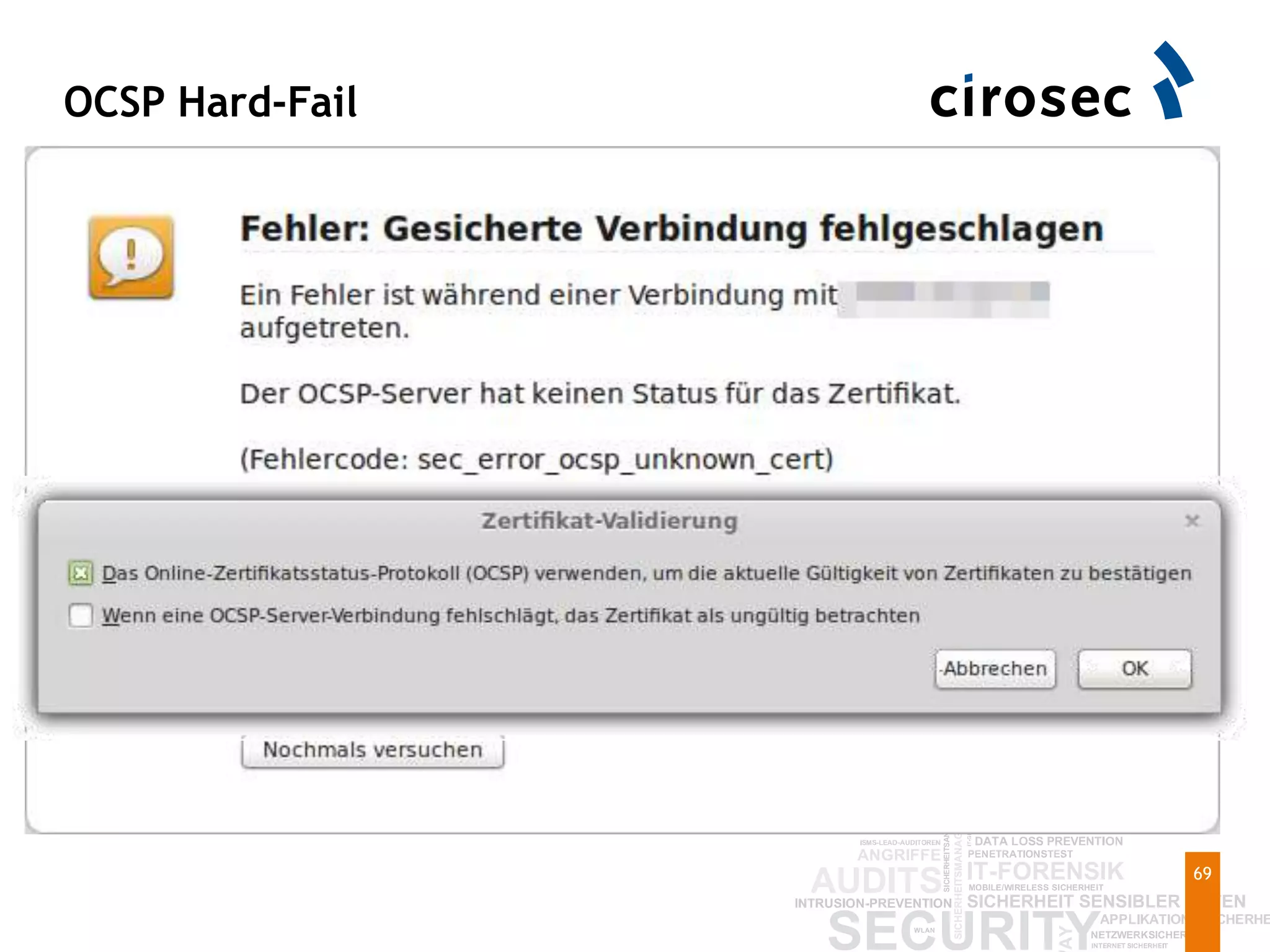

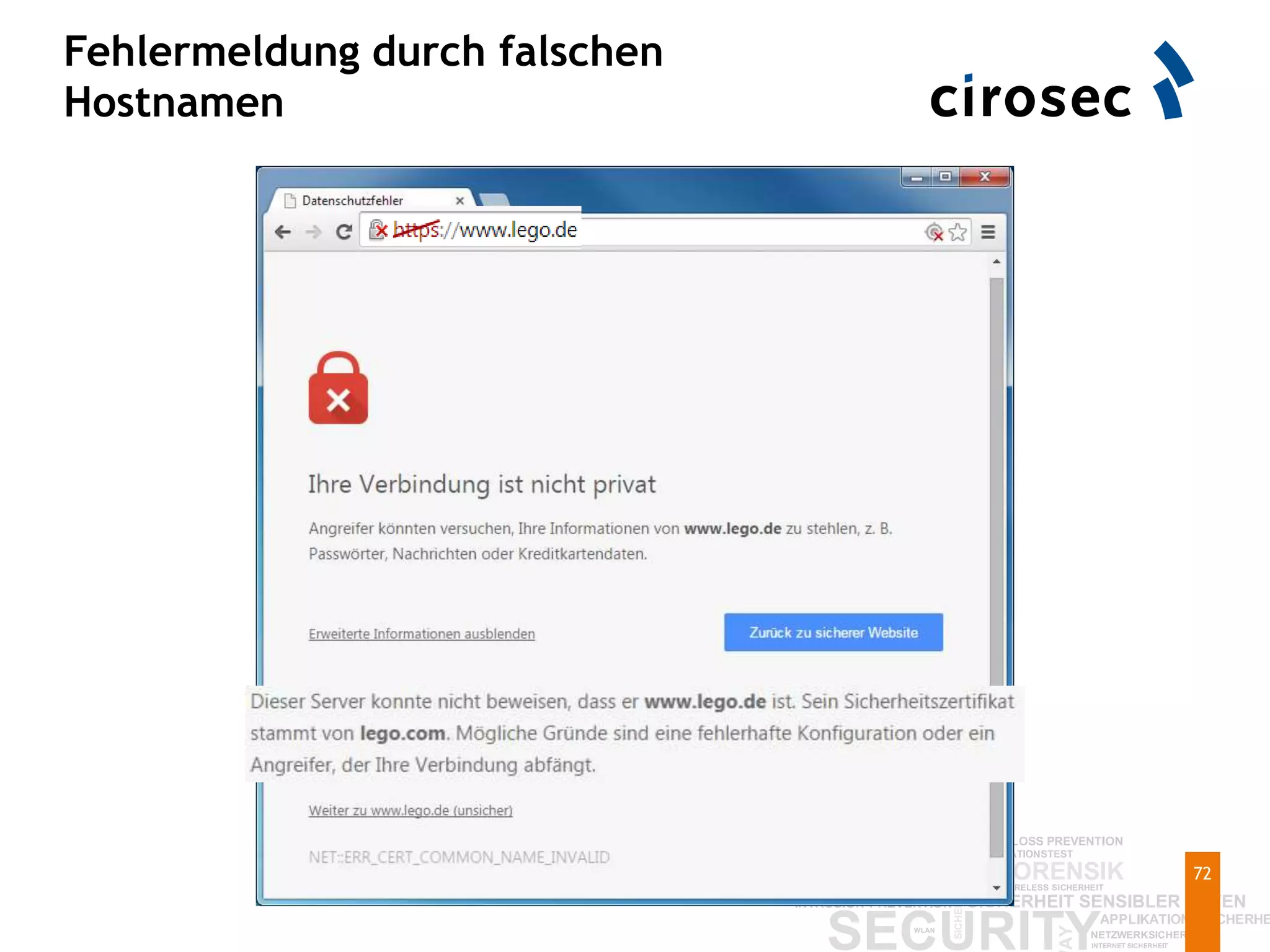

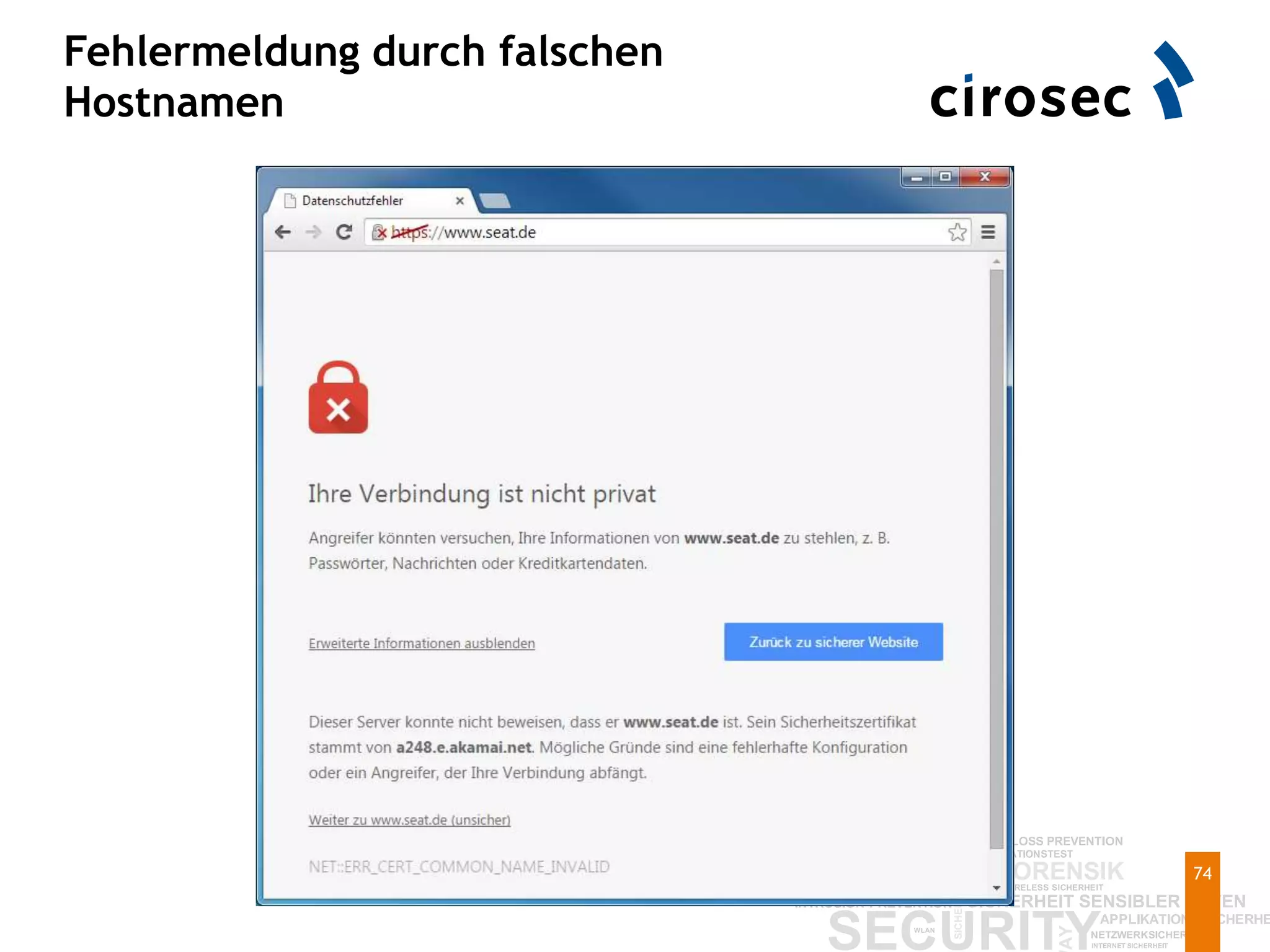

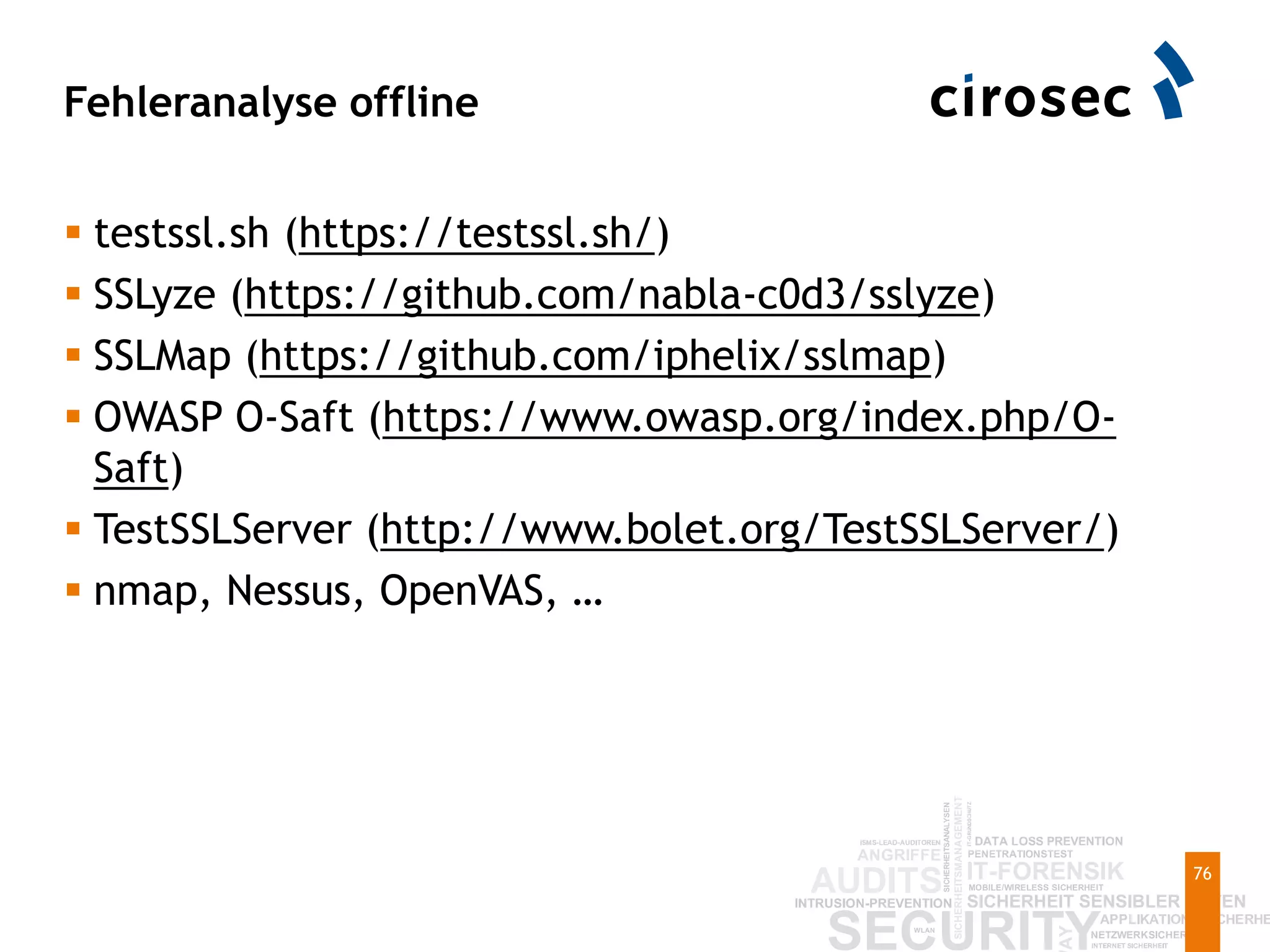

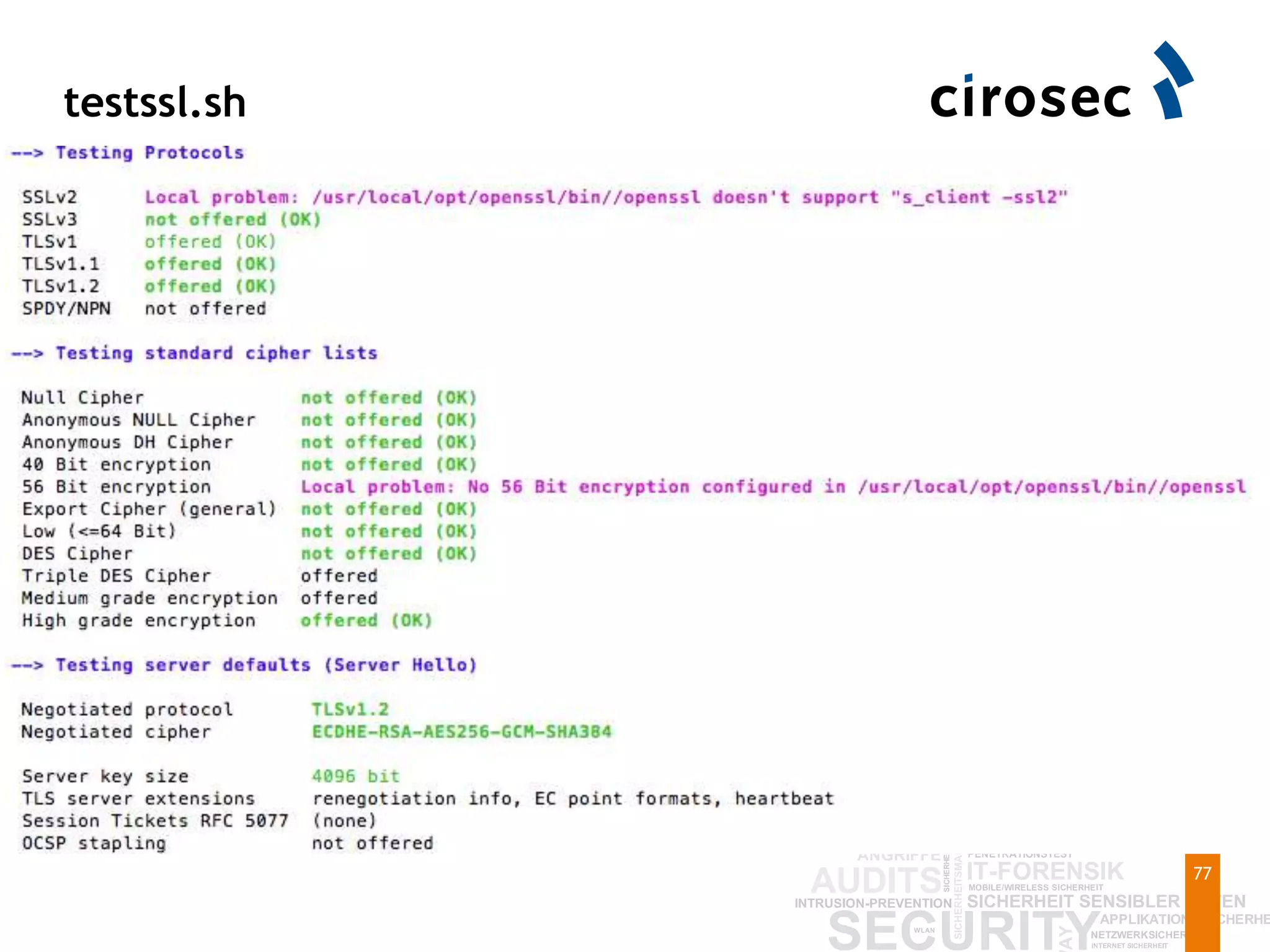

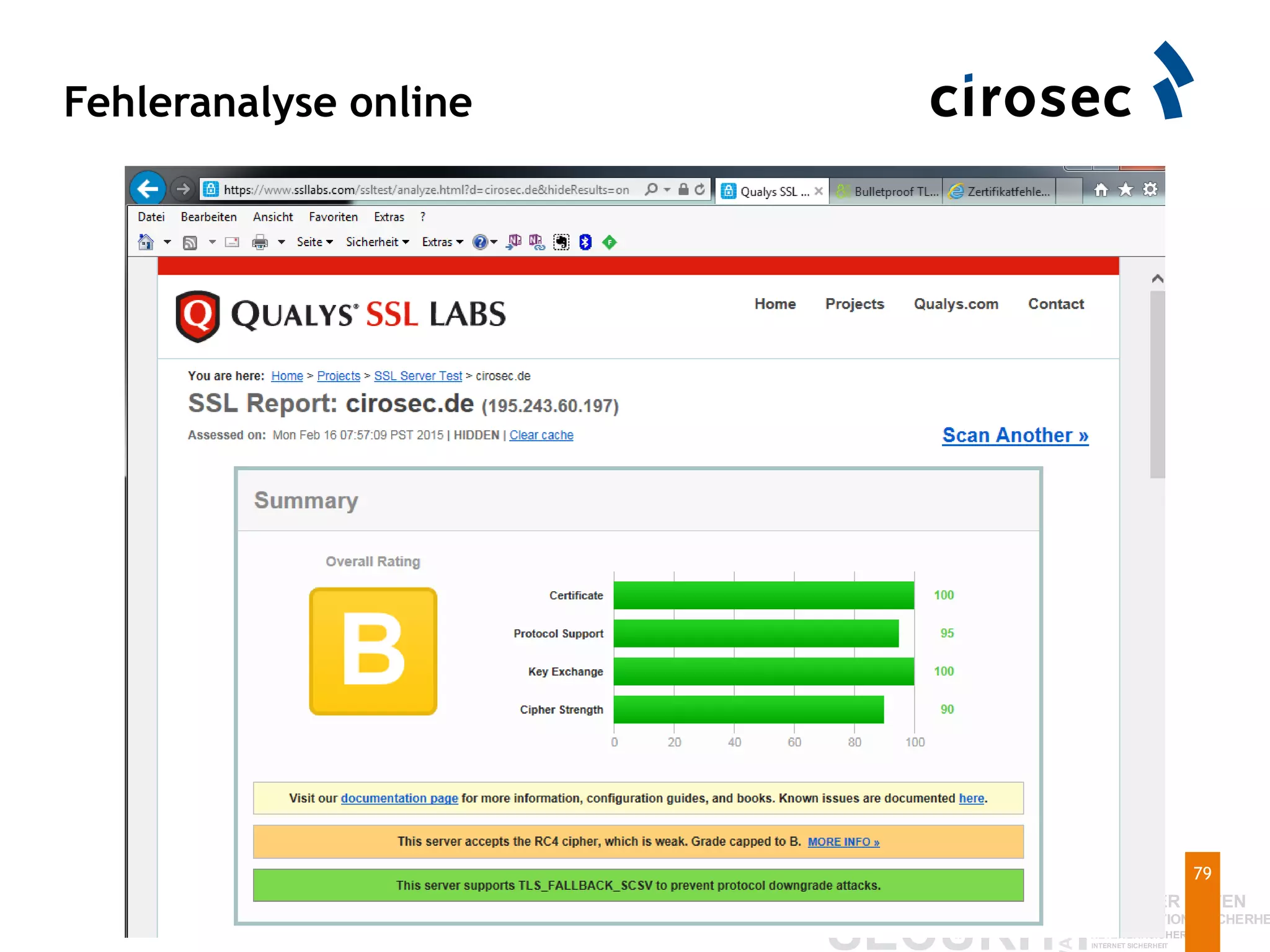

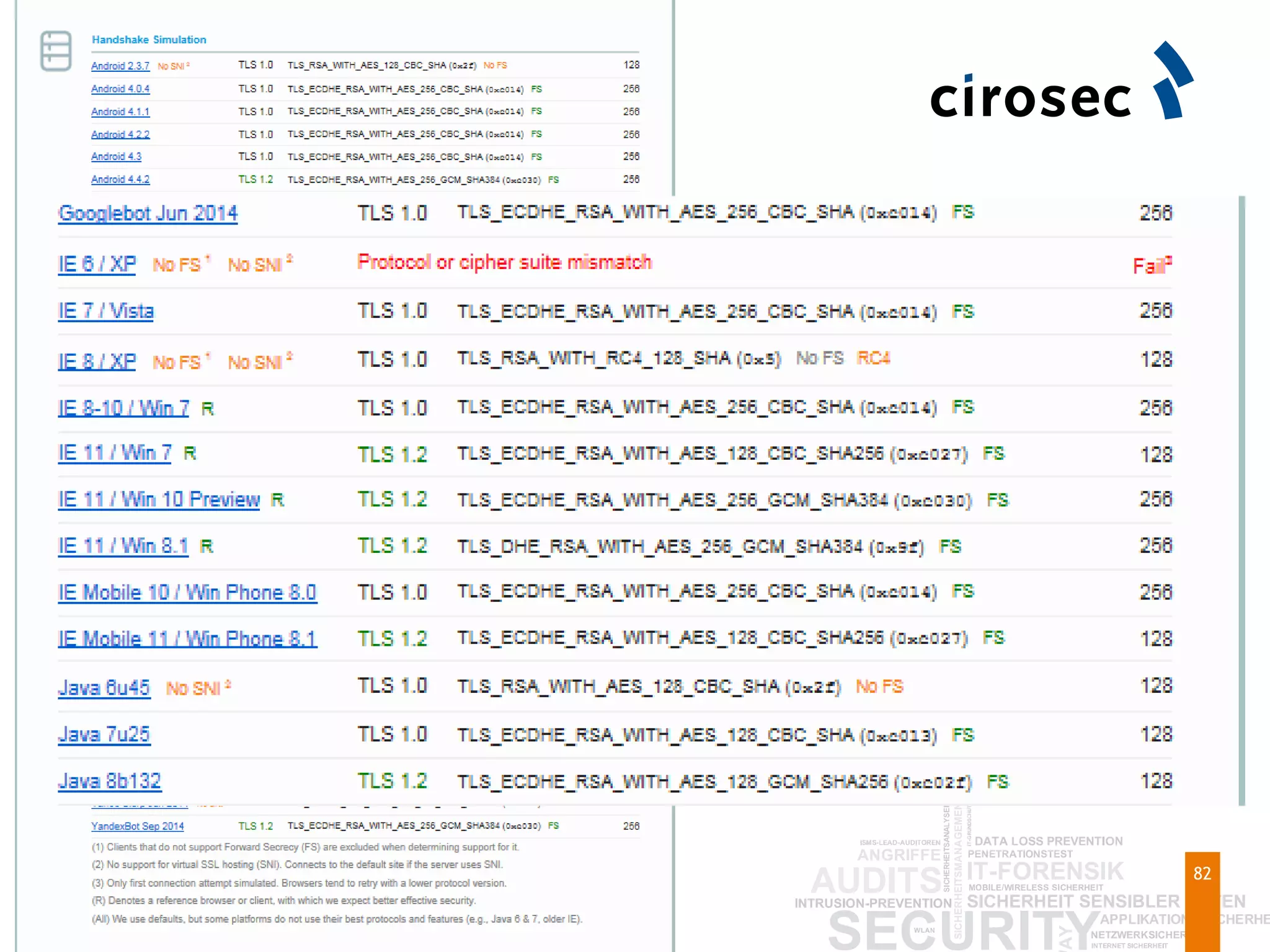

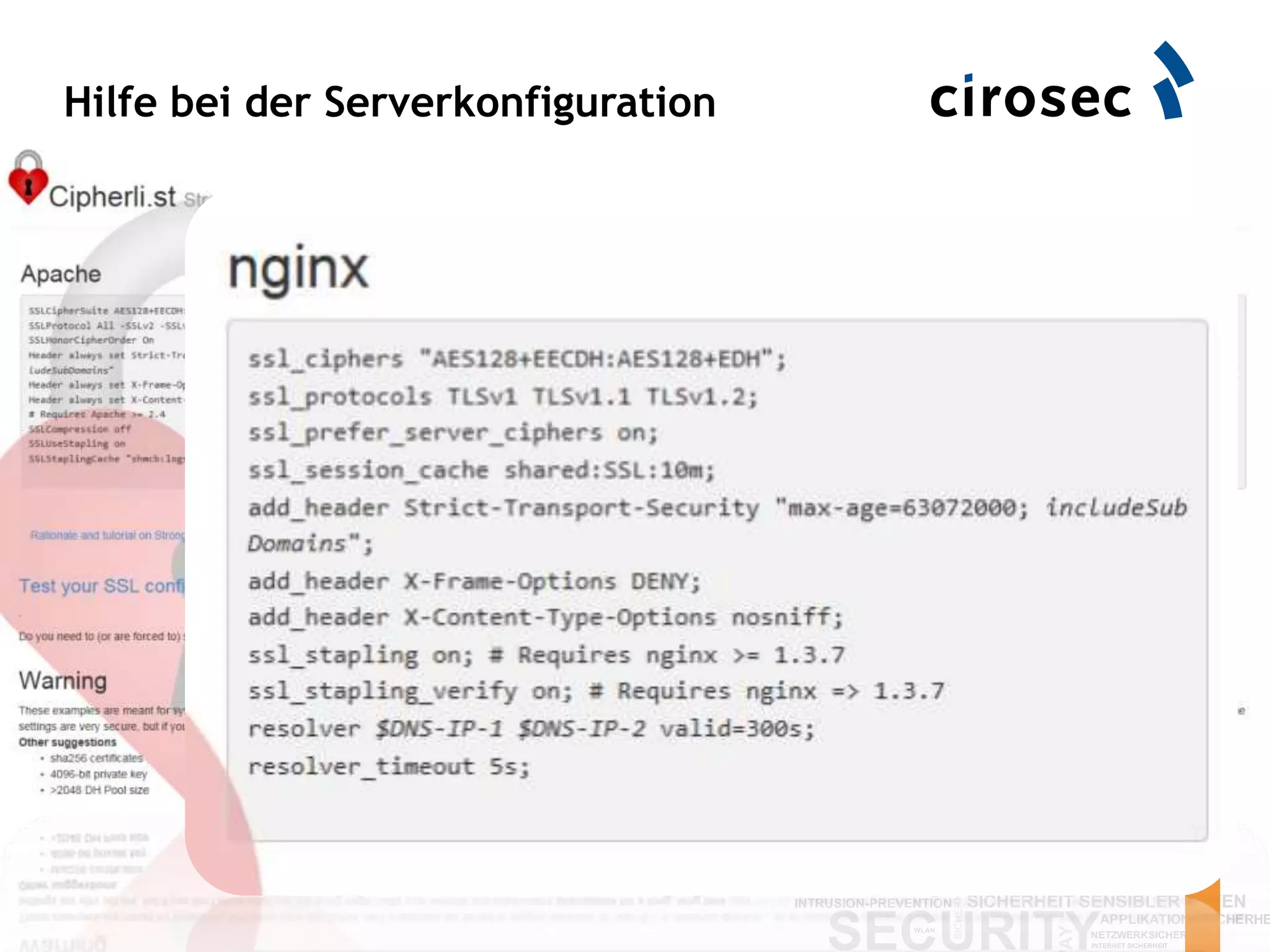

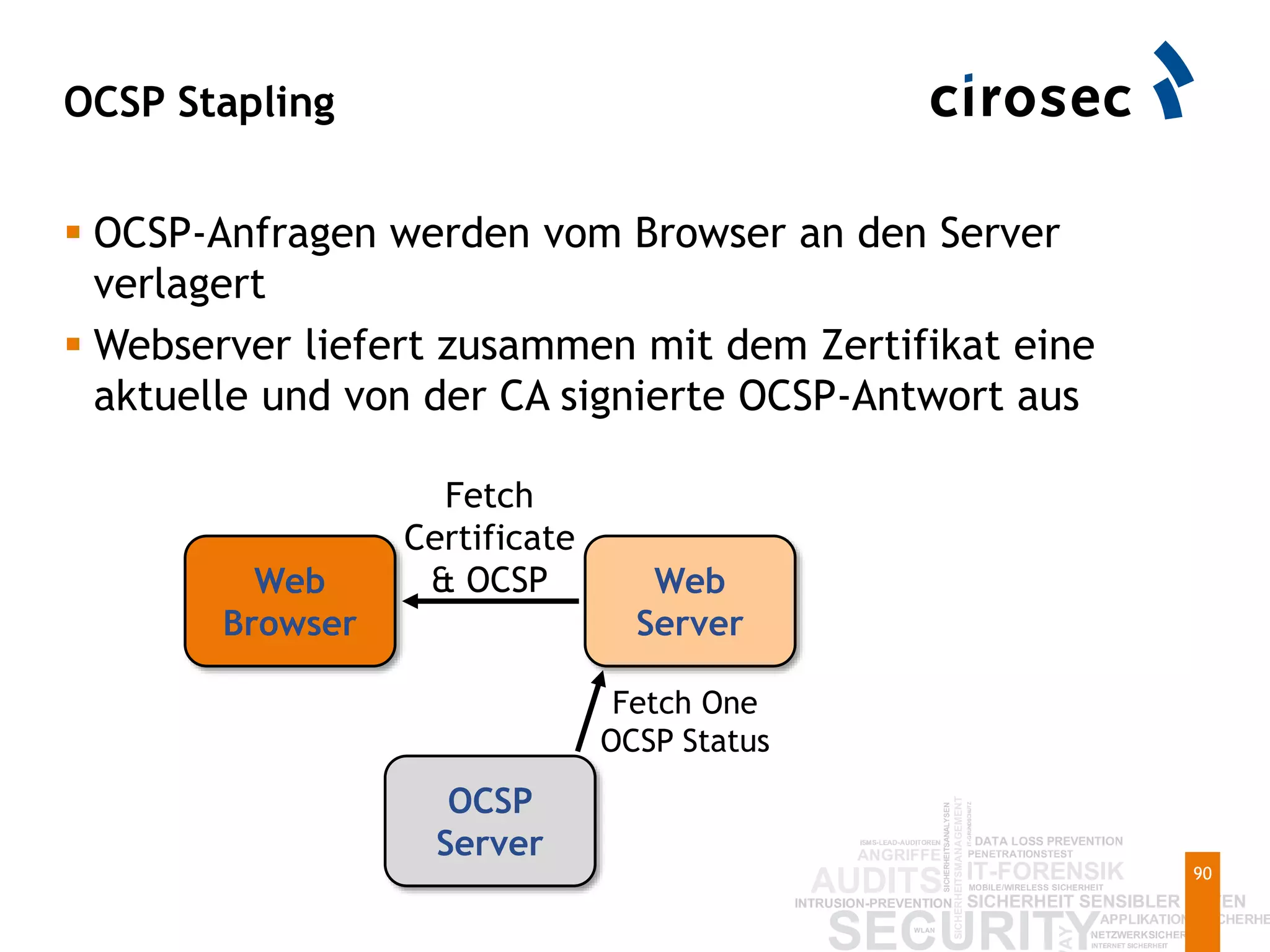

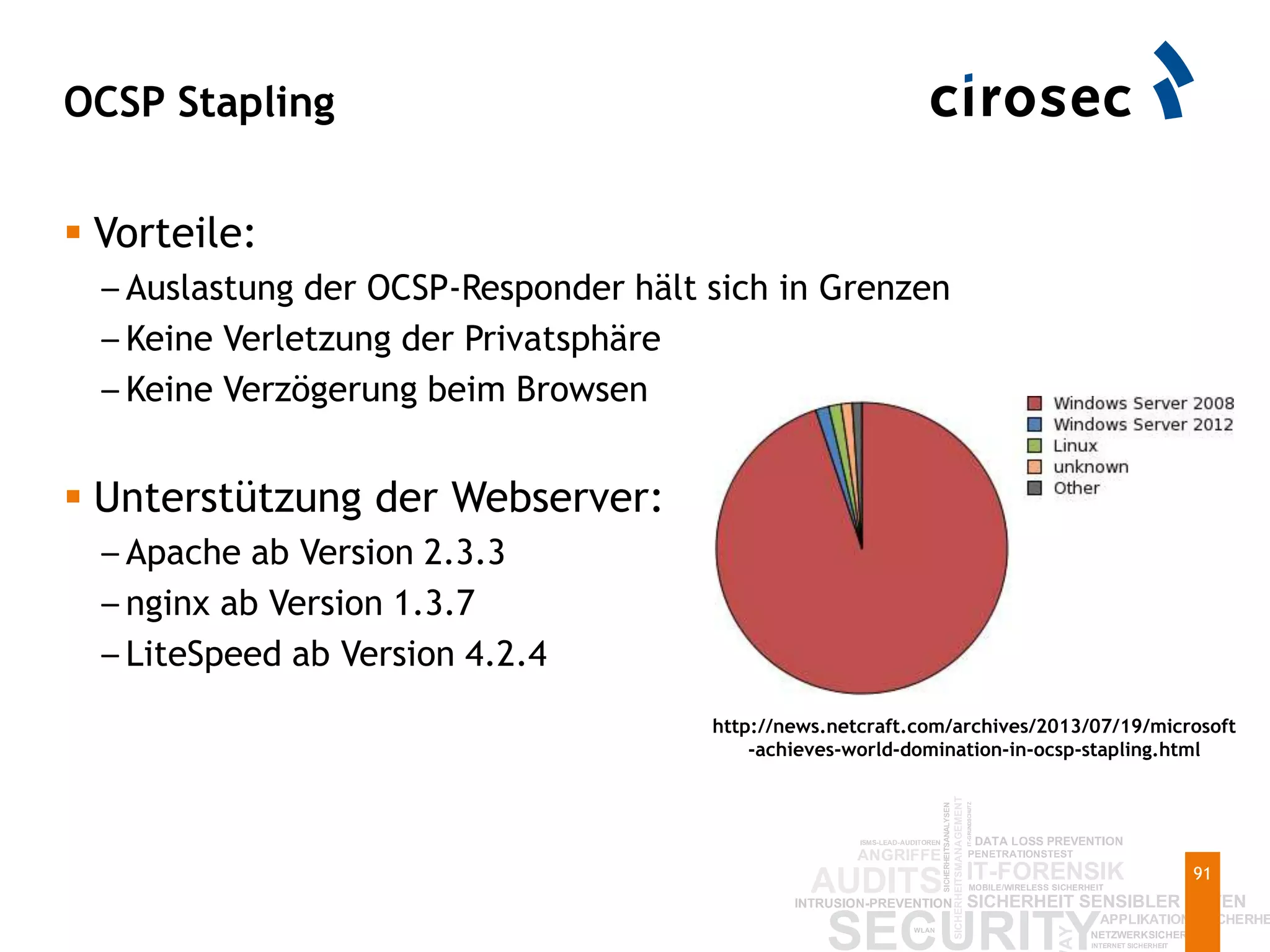

Das Dokument behandelt die Sicherheitsprobleme von SSL/TLS im Web, einschließlich Designschwächen, Implementierungsfehler und das Vertrauen in Zertifikatsstellen. Es beleuchtet auch spezifische Angriffsmethoden wie Poodle und Heartbleed sowie Maßnahmen zur Verbesserung der Sicherheit, wie die Implementation von OCSP-Stapling. Abschließend wird auf die Herausforderungen beim Zertifikatswiderruf und die Notwendigkeit von regelmäßigen Sicherheitsupdates hingewiesen.

![Von damals bis heute

6

HTTPS wurde von Netscape entwickelt und zusammen

mit SSLv1 erstmals 1994 erwähnt

Kipp Hickman von Netscape veröffentlichte SSLv2 als

IETF Draft in 1995

The SSL Protocol is designed to

provide privacy between two

communicating applications

(a client and a server).

Second, the protocol is designed

to authenticate the server, and

optionally the client. [...]

Quelle: Wikipedia](https://image.slidesharecdn.com/sf-april-2015-sslfinal-150423145852-conversion-gate01/75/SecurityForum-April-2015-Das-SSL-Dilemma-or-One-Million-Ways-to-Die-in-the-Net-6-2048.jpg)