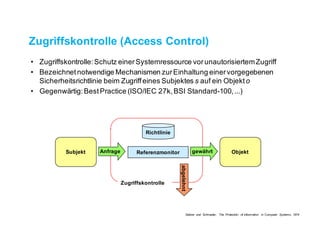

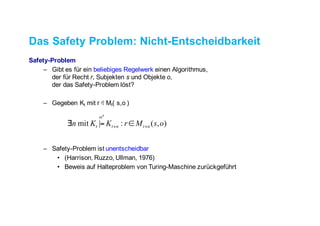

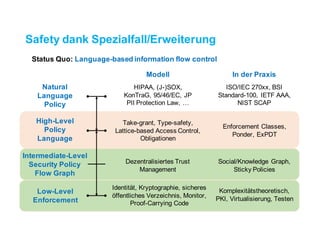

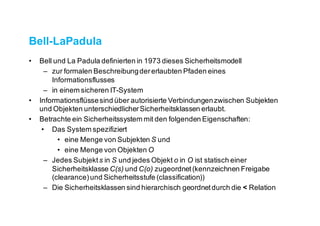

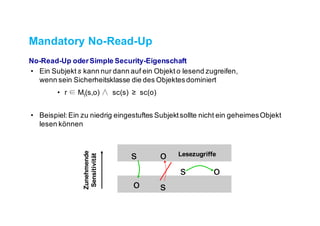

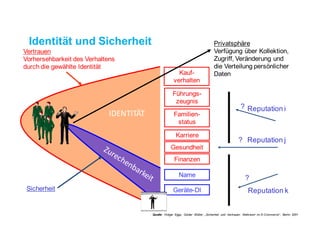

Das Dokument behandelt IT-Sicherheit und Datenschutz, einschließlich Themen wie Sicherheitsmanagement, Risikomanagement, Zugriffskontrolle und Kryptographie. Es beschreibt verschiedene Sicherheitsmodelle und Herausforderungen im Kontext moderner Bedrohungen, insbesondere durch Insider-Angriffe und Internet-Sicherheitsfragen. Der Fokus liegt auf der Entwicklung sicherer Kommunikationsprotokolle und der Notwendigkeit, vertrauenswürdige Systeme zu implementieren.

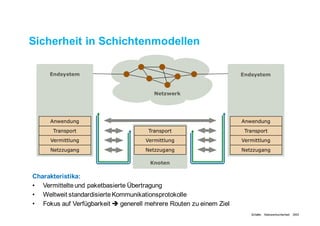

![Angriffspunkte:

– keine Zertifizierung/ Attestierung der bei Übertragung beteiligten Knoten

➜ komplette Kommunikationsinfrastruktur bis auf eigenes Endsystem

Bedrohung:

– Übertragung im Klartext mittels Standardformaten ermöglicht Informationsgewinnung

[ ] und Modifikation [ ] (Bsp.: http://odem.org/insert_coin/)

– Metainformationen der Pakete ermöglichen präzise Beeinträchtigung [ ] der

Kommunikation (Bsp.: Internetzensur)

Fragen:

– Welchen Komponenten der Infrastruktur kann man überhaupt vertrauen?

– Welche Komponente soll welche Sicherheitsmaßnahmen umsetzen?

Netzwerksicherheit: Struktur

Schäfer, Netzwerksicherheit, 2003](https://image.slidesharecdn.com/3sicherheitsmodelle-160519214216/85/EN-6-3-3-Sicherheitsmodelle-15-320.jpg)