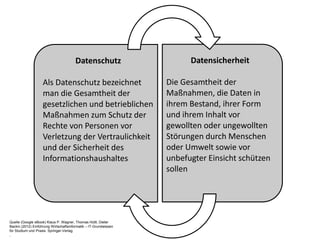

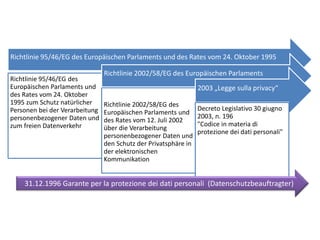

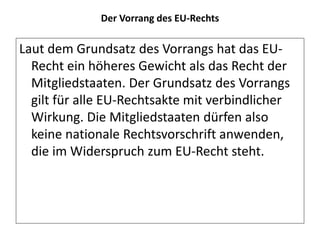

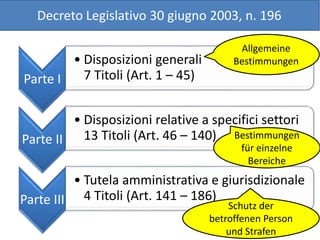

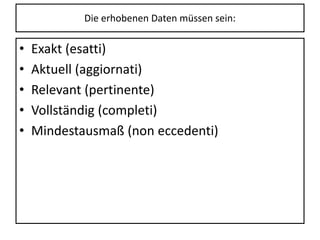

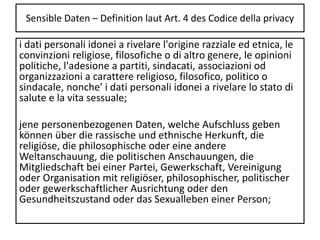

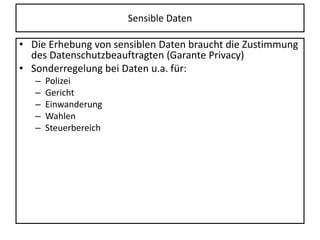

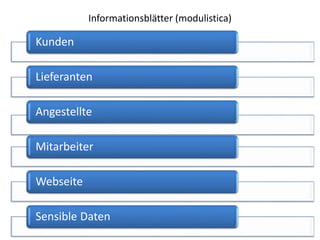

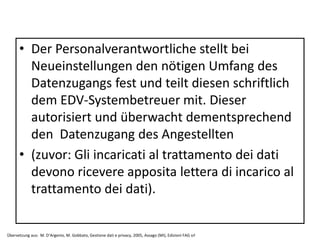

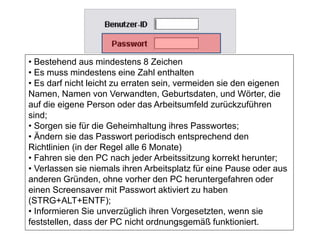

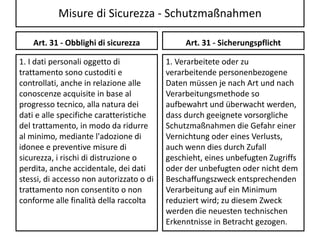

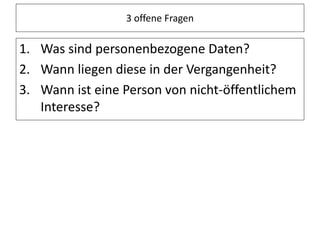

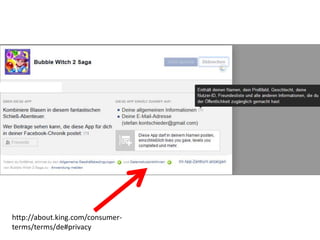

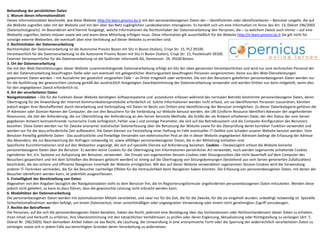

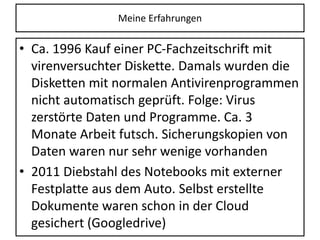

Das Dokument behandelt die Grundlagen des Datenschutzes und der Datensicherheit, einschließlich rechtlicher Bestimmungen wie dem Datenschutzgesetz von 2003 sowie spezifischen Richtlinien der EU. Es erläutert die Bedeutung des Datenschutzes als Schutz der Rechte von Individuen und die notwenigen Maßnahmen zur Gewährleistung der Datensicherheit. Zudem werden Fallbeispiele und administrative Verfahren zur Einhaltung des Datenschutzes vorgestellt.