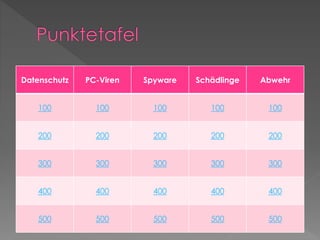

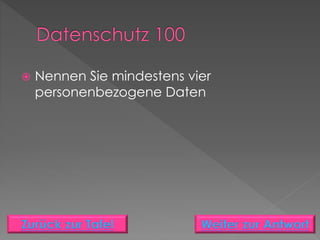

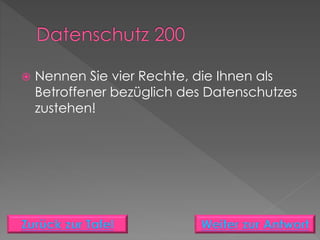

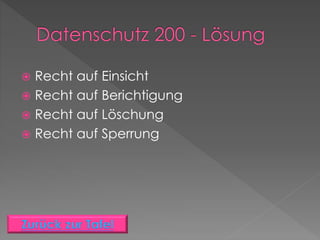

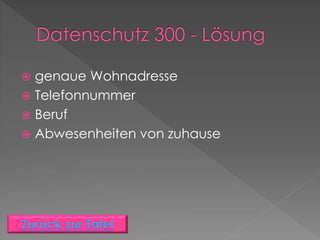

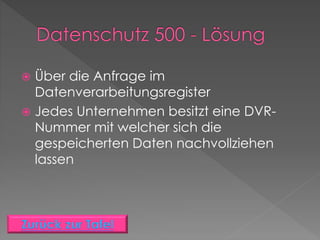

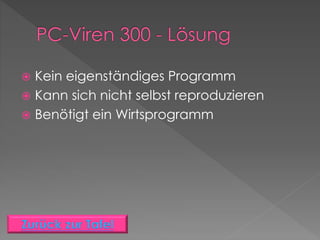

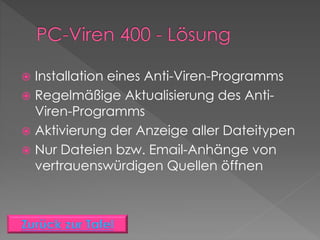

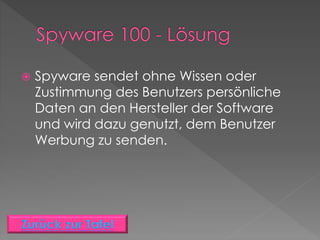

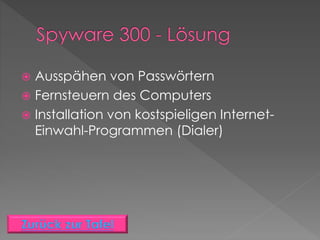

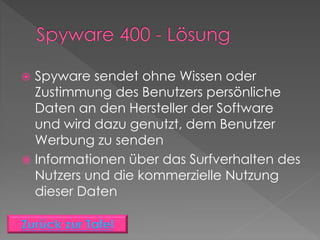

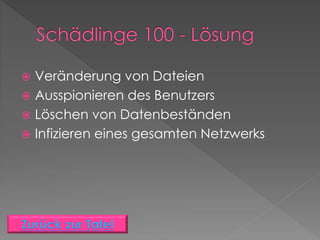

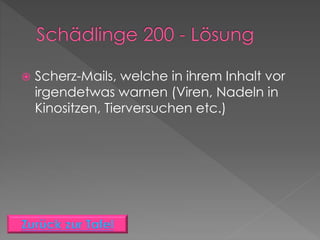

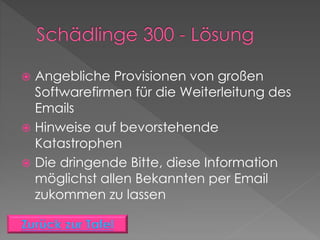

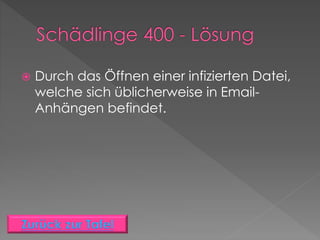

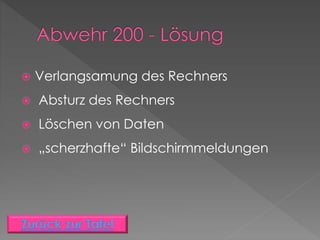

Das Dokument beschreibt die Grundlagen des Datenschutzes und der Abwehr von Computer-Viren sowie Malware. Es listet personenbezogene Daten auf, erläutert die Rechte der Betroffenen und gibt Tipps zur Vermeidung von Datenmissbrauch, insbesondere in sozialen Netzwerken. Zudem werden verschiedene Arten von Viren, ihre Wirkungsweisen sowie Techniken zur Abwehr von Schadsoftware behandelt.