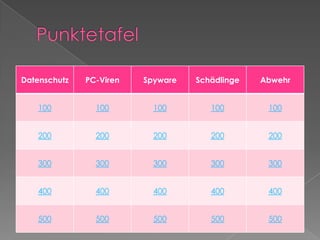

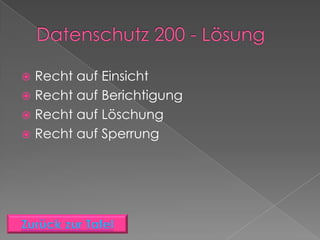

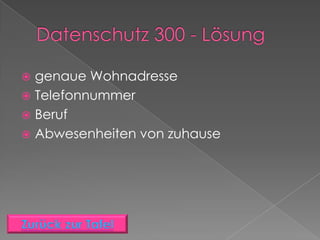

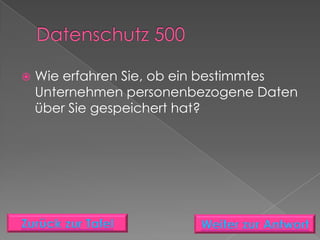

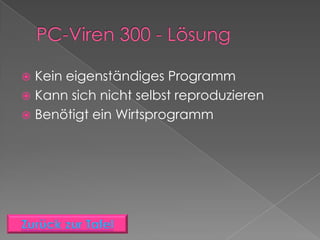

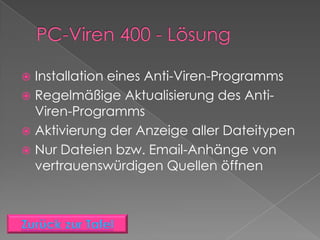

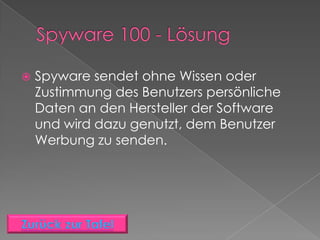

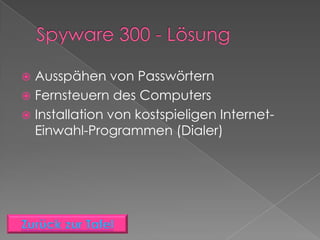

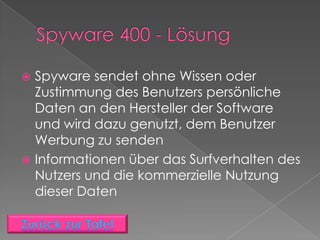

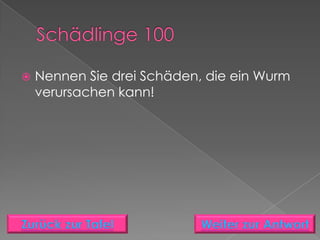

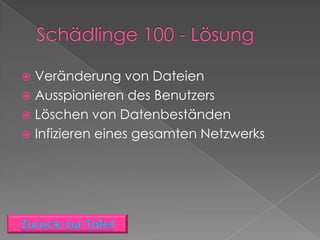

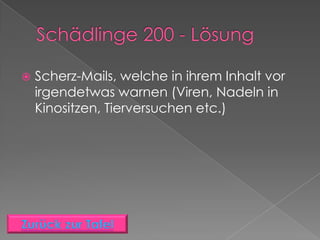

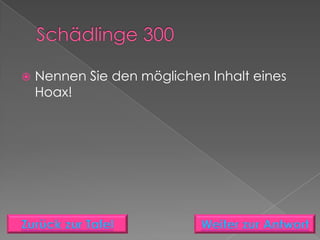

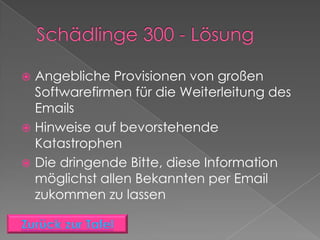

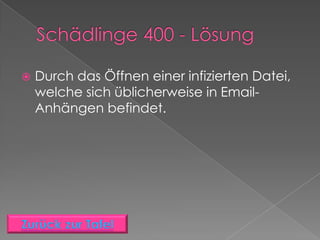

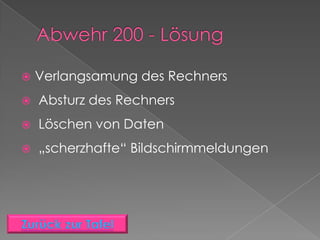

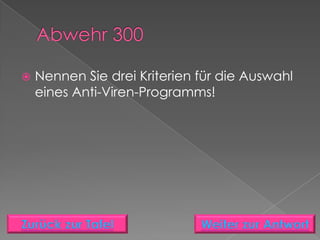

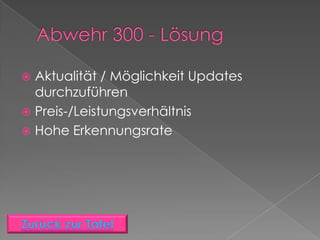

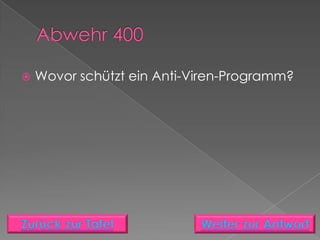

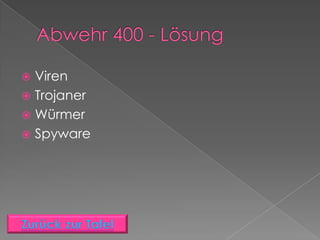

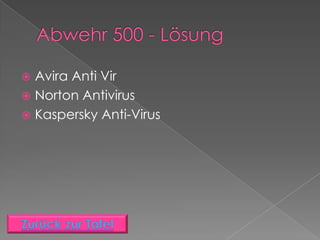

Das Dokument behandelt wichtige Aspekte des Datenschutzes, einschließlich personenbezogener Daten und der Rechte von Betroffenen, sowie Möglichkeiten zur Abwehr von Computer-Viren und Spyware. Es werden verschiedene Arten von Schadsoftware, deren Wirkungsweise und präventive Maßnahmen beschrieben, um Systeme zu schützen. Zudem werden Kriterien für die Auswahl von Anti-Viren-Programmen aufgeführt und Beispiele für legitime und schädliche Software genannt.