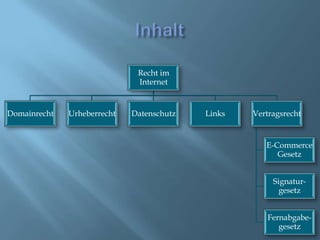

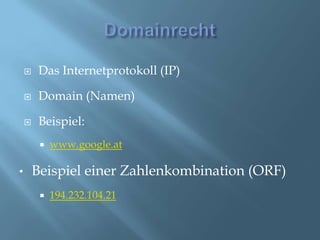

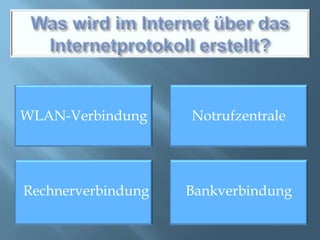

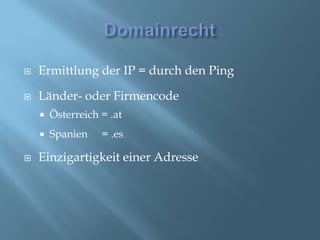

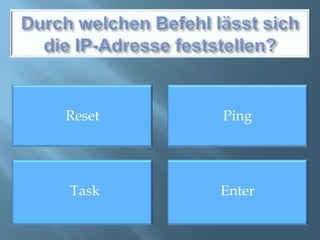

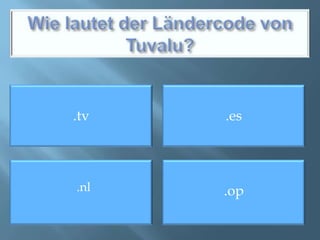

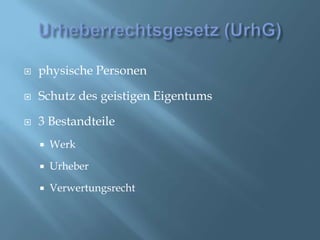

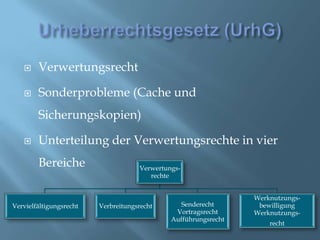

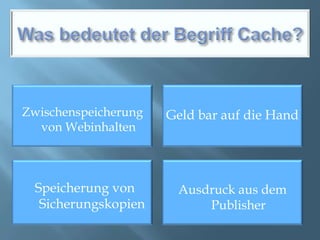

Das Dokument behandelt verschiedene Aspekte des Internetrechts, einschließlich Domainrecht und Urheberrechtsgesetz. Es werden spezifische Themen wie IP-Adressen, länderspezifische Domaincodes, URHG sowie Datenschutz und E-Commerce-Gesetz besprochen. Zudem werden grundlegende rechtliche Prinzipien und Herausforderungen im digitalen Raum erläutert.