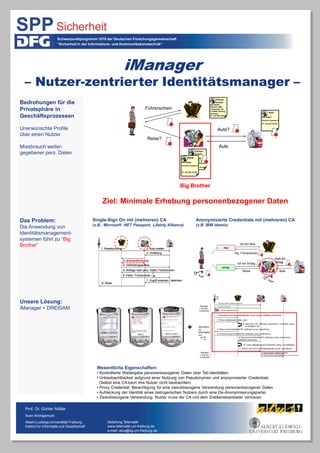

iManager - nutzer-zentrierter Identitätsmanager

•

0 gefällt mir•195 views

Schwerpunktprogramm 1079 der Deutschen Forschungsgemeinschaft (DFG) "Sicherheit in der Informations- und Kommunikationstechnik"

Melden

Teilen

Melden

Teilen

Downloaden Sie, um offline zu lesen

Empfohlen

Facebook-Like-Button und Webanalyse im Focus der Datenschutz-Aufsichtsbehörden

Facebook-Like-Button und Webanalyse im Focus der Datenschutz-Aufsichtsbehördendatenschutzbeauftragter

Vortrag von Rechtsanwalt Dr. Sebastian Kraska auf der Mitgliederversammlung 2011 der Bayerischen Gesellschaft zur Förderung des Datenschutzes e.V. am 15. Dezember 2011.iManager - nutzer-zentrierter Identitätsmanager

Privatsphäre in Geschäftsprozessen mit einer Weitergabe von persönlichen Daten/Information an Dritte ist derzeit nicht möglich. Nutzer müssen personenbezogene Daten an Dritte, bspw. ihre Stellvertreter, weitergeben, wobei dies zur Bildung von mehreren „Big Brother“ führt. Deshalb sind derzeitige Identitätsmanagementsysteme für kritische Anwendungen nicht erfolgreich. Wir schlagen für eine dezentralisierte Vertrauensverwaltung (Decentralized Trust Management) ein allgemeines Protokoll für die zweckgebundene und damit autorisierte Weitergabe personenbezogener Daten in Form eines Ausweises (Credentials) vor, das die Kontrolle eines Nutzers über den Schutz seiner Privatsphäre zu seiner Beobachtbarkeit erweitert. Dieses Delegationsprotokoll erweitert heutige Identitätsmanagementsysteme.

Solutions for Coping with Privacy and Usability

After Mainframe and Client-Server computing, Cloud computing is the next computing paradigm. The main difference is that individuals and enterprises make use of services out of the Cloud via a web browser, share computing power and data storage. The data disclosure from users to software service providers of the Cloud raises privacy risks. Users cannot enforce the agreed-upon privacy policy. In this article we propose a privacy system for an ex post enforcement of a privacy policy. Our proposal is to observe disclosures of personal data to third parties by data provenance using digital watermarking.

Location: NII Open House 2010, National Center of Sciences, Tokyo, Japan

Sicherheit in einer vernetzten Welt

Ein Viertel aller Ausgaben für Forschung und Entwicklung in der Wirtschaft und ein Fünftel aller Patentanmeldungen entfallen auf die Informatik. In Deutschland werden die Informations- und Kommunikationstechnologien im Jahr 2006 ca. 140 Milliarden Euro umsetzen. Die Informatik liegt damit mittlerweile vor dem Fahrzeugbau und Maschinenbau und trägt ein Drittel des erwarteten Wirtschaftswachstums. Arbeitsstellen finden sich für Informatiker vor allem in der Forschung und Entwicklung, in der Unternehmensberatung und in der Entwicklung von Systemen.

GMX Studie zu Datenschutz und Verschlüsselung

Zwei Drittel der europäischen Internet-Nutzer haben Bedenken, ihre privaten Daten bei US-amerikanischen Firmen zu speichern. Das geht aus einer repräsentativen Studie von Convios Consulting im Auftrag von GMX hervor. Innerhalb Europas gibt es dabei starke Unterschiede. In Spanien ist das Misstrauen mit 86 Prozent am größten, danach folgen Deutschland und Österreich mit jeweils 70 Prozent. Am wenigsten Bedenken haben die Briten mit 45 Prozent.

Internet und Datenschutz – Sicheres Auftreten in unsicheren Zeiten von Chris...

Christopher Reher von The Reach Group, TRG, hielt am 26. Februar 2013 auf dem Digital Analytics Association Late Afternoon, DAALA, in Hamburg einen Vortrag mit vielen Tipps für einen sicheren Auftritt im Internet.

Rechtliche Risiken im Onlinemarketing und Social Media Marketing

Folien zum Vortrag bei Marketing on Tour 2010 in Berlin http://www.marketing-on-tour.de/ .

Empfohlen

Facebook-Like-Button und Webanalyse im Focus der Datenschutz-Aufsichtsbehörden

Facebook-Like-Button und Webanalyse im Focus der Datenschutz-Aufsichtsbehördendatenschutzbeauftragter

Vortrag von Rechtsanwalt Dr. Sebastian Kraska auf der Mitgliederversammlung 2011 der Bayerischen Gesellschaft zur Förderung des Datenschutzes e.V. am 15. Dezember 2011.iManager - nutzer-zentrierter Identitätsmanager

Privatsphäre in Geschäftsprozessen mit einer Weitergabe von persönlichen Daten/Information an Dritte ist derzeit nicht möglich. Nutzer müssen personenbezogene Daten an Dritte, bspw. ihre Stellvertreter, weitergeben, wobei dies zur Bildung von mehreren „Big Brother“ führt. Deshalb sind derzeitige Identitätsmanagementsysteme für kritische Anwendungen nicht erfolgreich. Wir schlagen für eine dezentralisierte Vertrauensverwaltung (Decentralized Trust Management) ein allgemeines Protokoll für die zweckgebundene und damit autorisierte Weitergabe personenbezogener Daten in Form eines Ausweises (Credentials) vor, das die Kontrolle eines Nutzers über den Schutz seiner Privatsphäre zu seiner Beobachtbarkeit erweitert. Dieses Delegationsprotokoll erweitert heutige Identitätsmanagementsysteme.

Solutions for Coping with Privacy and Usability

After Mainframe and Client-Server computing, Cloud computing is the next computing paradigm. The main difference is that individuals and enterprises make use of services out of the Cloud via a web browser, share computing power and data storage. The data disclosure from users to software service providers of the Cloud raises privacy risks. Users cannot enforce the agreed-upon privacy policy. In this article we propose a privacy system for an ex post enforcement of a privacy policy. Our proposal is to observe disclosures of personal data to third parties by data provenance using digital watermarking.

Location: NII Open House 2010, National Center of Sciences, Tokyo, Japan

Sicherheit in einer vernetzten Welt

Ein Viertel aller Ausgaben für Forschung und Entwicklung in der Wirtschaft und ein Fünftel aller Patentanmeldungen entfallen auf die Informatik. In Deutschland werden die Informations- und Kommunikationstechnologien im Jahr 2006 ca. 140 Milliarden Euro umsetzen. Die Informatik liegt damit mittlerweile vor dem Fahrzeugbau und Maschinenbau und trägt ein Drittel des erwarteten Wirtschaftswachstums. Arbeitsstellen finden sich für Informatiker vor allem in der Forschung und Entwicklung, in der Unternehmensberatung und in der Entwicklung von Systemen.

GMX Studie zu Datenschutz und Verschlüsselung

Zwei Drittel der europäischen Internet-Nutzer haben Bedenken, ihre privaten Daten bei US-amerikanischen Firmen zu speichern. Das geht aus einer repräsentativen Studie von Convios Consulting im Auftrag von GMX hervor. Innerhalb Europas gibt es dabei starke Unterschiede. In Spanien ist das Misstrauen mit 86 Prozent am größten, danach folgen Deutschland und Österreich mit jeweils 70 Prozent. Am wenigsten Bedenken haben die Briten mit 45 Prozent.

Internet und Datenschutz – Sicheres Auftreten in unsicheren Zeiten von Chris...

Christopher Reher von The Reach Group, TRG, hielt am 26. Februar 2013 auf dem Digital Analytics Association Late Afternoon, DAALA, in Hamburg einen Vortrag mit vielen Tipps für einen sicheren Auftritt im Internet.

Rechtliche Risiken im Onlinemarketing und Social Media Marketing

Folien zum Vortrag bei Marketing on Tour 2010 in Berlin http://www.marketing-on-tour.de/ .

EN 6.3: 1 IT-Sicherheit und Technischer Datenschutz

Lecture on IT Security and Technical Data Protection

Part 1, summer term 2016

(in German: IT-Sicherheit und Technischer Datenschutz (Einführungsveranstaltung)

im Sommersemester 2016)

Persönlichkeitsrechte und Datenschutz in der Wolke?

Persönlichkeitsrechte und Datenschutz ist ein Thema, das in der Wahrnehmung zusehends an Bedeutung gewinnt. Insbesondere die organisatorischen und technischen Aspekte moderner Informationsverarbeitung bewegen die Öffentlichkeit. Geo-Dienste wie Street View, verteilte Verarbeitung persönlicher Daten, Datenerfassung in Smart Grids sorgen für lebhafte politische Diskussionen und eine starke Verunsicherung beim Bürger bzw. Kunden.

Im Vortrag werden u.a. folgende Fragestellungen aufgegriffen: Wo und wie hinterlassen wir unsere Daten? Wie viele Daten werden gespeichert? Lassen sich solche Datenmengen überhaupt speichern bzw. sinnvoll aufbereiten? Hat denn daran überhaupt jemand ein Interesse? Was ist denn an Google Maps überhaupt so aufregend? Was hat Smart Metering mit Datenschutz zu tun?

Wir haben doch nichts zu verbergen! Ist das wirklich so?

ATUS - A Toolkit for Usable Security

With the increasing use of information and communication technology (ICT) and the transformation of economic activities in computer networks, IT security is becoming more and more important. The use of secure IT systems are the basis for a user to protect his privacy, i.e. his right to informational self-determination. However, users can only work safely, secure, and protect their privacy, when the ICT systems are usable according to the user's expertise and preferences. The team ATUS (A Toolkit for Usable Security) argues that security and usability needs to be extended from HCI to HCI+ with comprehensive user interfaces and security mechanims for control and transparency of personal data processing. Identity management as a security application assists users in enforcing their balanced security requirements. It allows a context-dependent actions under different roles. The project team ATUS presents with the iManager a prototype for identity management on a mobile personal device of the user.

Nachhaltigkeit in IT-Verträgen: Vertragsfreiheit vs. Vergaberecht

Vortrag 8. Sankt Augustiner Controlling-Tagung (www.controlling-tagung.de) von Sascha Kremer zur Nachhaltigkeit in IT-Verträgen. Überblick über Bedeutung von Nachhaltigkeit, Controlling, Werthaltige Unternehmensführung, Wertbeitrag von IT und Controlling, Verhältnis zur Vertragsfreiheit, Fehlen von Elementen zur Steuerung und Messung von Leistungen in Verträgen, Einbindung durch Vereinbarungen der Parteien, Bedeutung Wirtschaftlichkeitsgrundsatz und Gleichbehandlungsgrundsatz im Vergaberecht, Einführen von Nachhaltigkeit über gesetzliche Gestattungen

Bernd Fuhlert: Vortrag an der FOM Hochschule - Dezember 2011

Datenschutz und IT-Sicherheit. Ansätze. Rechtsfragen. Verantwortlichkeiten.

Zielgerichtete Compliance Maßnahmen gewährleisten jederzeit rechts-konformen und technisch funktionierenden Datenschutz und Datensicherheit.

Eine der Schnittstellen zwischen Datenschutz und Datensicherheit bildet § 9 BDSG und die dazu gehörige Anlage (besser bekannt als TOMs).

Dort werden losgelöst vom aktuellen technischen Standard Oberbegriffe definiert, die konkrete datenschutzrechtliche und datensicherheitstechnische Kontrollmaßnahmen erfordern.

Dennoch kann Datensicherheit gegeben sein, obwohl gegen datenschutz-rechtliche Gesetze und Regelungen verstoßen wird.

Zu beachten: Die Datenschutzaufsicht selbst muss vom „Kostengesetz“ ausgehen und kann für ihre Tätigkeit - ausgehend von der „Bedeutung“ der Angelegenheit - weitgehend frei kalkulieren.

- -

Bernd Fuhlert steht für Expertise in den Bereichen Datenschutz und Haftungsmanagement. Bernd Fuhlert ist als Marketingexperte mit profunden Kenntnissen der juristischen Landschaft stets auf dem neuesten Stand. Sein Ziel ist es, Risiken für seine Kunden zu minimieren und Kosten einzusparen.

Social Media, der Datenschutz und das Urheberrecht - 8.4.2014 - marketing for...

Vortrag am 8.4.2014 auf dem marketing forum hannover im Rahmen der PSI Promotional World 2014. Enthält eine Zusammenfassung der aktuellen Probleme im Datenschutz und Urheberrecht bei der Nutzung von Social Media; Standards (z.B. Impressumspflicht) wurden ausgelassen. Im Mittelpunkt stehen die aktuellen Urteile zur Positionierung der Datenschutzerklärung (LG Frankfurt, 18.2.14 - 3-10 O 86/12), zur AGB-Kontrolle von Datenschutzerklärungen (KG, 24.1.2014 - 5 U 42/12), die Pixelio Entscheidung (LG Köln, 30.1.2014 - 14 O 427/13) und die Creative Commons Entscheidung (LG Köln, 5.3.2014 - 28 O 232/13).

Community Camp 2015 - Rechtsupdate 2015 #ccb15

Präsentation zu meiner Session beim CommunityCamp 2015

Graph API und Datenschutz - Grenzen zulässiger Nutzung der Facebook-Mitgliede...

Präsentationsfolien zum Vortrag bei der AllFacebook Developer Conference in Berlin vom 05.12.2011

FMK2015: Informationssicherheit und Risikomanagement by Patrick Risch

Bei Informationssicherheit denken viele FileMaker Entwickler in erster Linie an Passwörter, Zugriffsberechtigungen und erweiterte Zugriffsrechte.

Informationssicherheit ist aber viel mehr, mehr als nur IT-Sicherheit In diesem Vortrag erfahren Sie um was es wirklich geht.

Das CIA Modell

IT-Grundschutz

Risikoanalyse

Notallmanagement (BCM)

In diesen Vortrag geht es nicht um technische Massnahmen wie SSL, VPN oder Verschlüsselung, sondern um begleitende Massnahmen

Sichere und unabhängige Datenverwaltung mit ownCloud

Sichere und unabhängige Datenverwaltung mit ownCloud

Microsoft Trusted Cloud - Security Privacy & Control, Compliance, Transparency

Microsoft Trusted Cloud - Security Privacy & Control, Compliance, Transparency

Speaker: DI. Harald Leitenmüller & Stephan Winklbauer

Cloud Services HSP Summit 2014 Frankfurt

T-Systems, Quality Hosting and Dell present new cloud services at the Vogel IT Service Provider and Hoster Summit 2014 in Frankfurt on the 9th of May.

Schutz und Lizenzierung für Embedded-Geräte

Die Zukunft der Industrie ist digital und intelligent. Sie wird angetrieben durch Software-Know-how, welches kollaborative Robotik, Big Data und Analytik, IIoT und M2M, erweiterte und virtuelle Realität und 3D-Druck ermöglicht. Die Zusammenarbeit zwischen Herstellern innovativer Lösungen und Fertigungsunternehmen fördert die Verbreitung der Automation-4.0-Kultur, das Verständnis ihrer Konsequenzen für die Wettbewerbsfähigkeit und die Umsetzung erfolgreicher Anwendungsfälle. Im Mittelpunkt der neuen Infrastruktur stehen Cyber-Sicherheit 4.0 und Digital Business 4.0, die beide durch CodeMeter Embedded 2.0 unterstützt werden.

Die brandneue Generation von CodeMeter Embedded bietet ein breites Spektrum an neuen Funktionen:

- Extrem kleiner Footprint: Die Technologie ist modular aufgebaut, So können Sie die Module, die Sie benötigen, kombinieren und eine vollständig maßgeschneiderte Lösung für Ihr Projekt erstellen.

- Umfangreiche Kompatibilität mit Embedded-Systemen und speicherprogrammierbaren Steuerungen (SPS), um die gesamte Palette intelligenter Geräte abzudecken.

- Erweiterte Kompatibilität mit Plattformen und Betriebssystemen, einschließlich ARM, Intel und PPC: Wählen Sie die Plattform und wir liefern Ihnen die entsprechenden Bibliotheken.

- Verfügbar für beliebige Plattformen als ANSI-C-Quellcode.

- Kompatibilität mit allen Hardware- und Software-Containern von CodeMeter: CmDongles, CmActLicenses und CmLAN (Lizenzserver in einem Netzwerk).

- Kompatibilität mit CodeMeter Runtime: Sie können die gleiche Lösung für Software auf einem PC und Ihrem Embedded Device verwenden.

- Kompatibilität mit CodeMeter Protection Suite: Die bekannten und erprobten Schutzmethoden sind auch für Embedded Devices verfügbar.

- Kompatibilität mit der CodeMeter License Central: Ein einheitliches System für alle Ihre Softwareprodukte, um Ihre Lizenzen zu erstellen, auszuliefern und zu verwalten.

Webinar anschauen: https://youtu.be/HWbMGF2P0Rg

Internet of (Every)Thing

Internet of Things, Industrie 4.0, Big Data, Cloud, Vernetzung und so weiter und so fort. Die Digitalisierung schreitet voran und mit ihr kommen Trends und Buzzwords und gehen wieder. Eines bleibt jedoch: Die Sicherheitsanforderungen an die IT.

Webinar: Online Security

Wer sind die Angreifer im Netz, was sind Ihre Ziele und gegen welche Arten von Attacken muss ich mich wappnen?

Es gilt immensen Schaden abzuwenden und das Vertrauen der Nutzer in Ihre Plattform zu gewinnen und zu bewahren.

Risikofakor Cloud Dnd09

Kurzreferat über Cloud Security und Cloud Governance auf der "discuss & discover 09" der Messe München

Industrial Security Entmystifiziert

Das Internet der Dinge bringt große Veränderungen im Wert von geschätzten 33 Billionen US-Dollar. Nicht nur ein enormer Schub für das Bruttoinlandprodukt, Kapazitätssteigerung bei kundenspezifischer Produktion und die Einführung eines nachhaltigeren Produktionsmodells werden erwartet, sondern auch eine außerordentliche Innovationssteigerung bei Technologien. Damit Unternehmen am Wandel teilnehmen können, werden Industriezweige um geeignete Richtlinien gebeten, um ihren Workflow umzugestalten und die Produktion zu steigern. Besonders relevant ist der Sicherheitsaspekt, da dieser der Pfeiler einer neuen vernetzten Produktion bedeutet.

In den letzten Jahren hat Wibu-Systems die Lösung CodeMeter® zu Softwareschutz, Lizenzierung und Security gehärtet, um extremen Umgebungen zu widerstehen. Anders als im Büro gibt es in verschiedenen Bereichen der Industrie spezielle Anforderungen, oftmals verbunden mit starken Temperaturschwankungen, Feuchtigkeit und Erschütterungen. Dies bedeutet ein komplettes Redesign des hardwarebasierten Secure Elements, das Maschinencode verschlüsselt, Logindaten und Lizenzen sicher speichert.

Unter den verschiedenen Komponenten, die sorgfältig gewählt und intensiv getestet werden, ist der Flash-Speicher einer der kritischsten. Unser langjähriger Partner Swissbit wird gemeinsam mit uns ein Webinar halten, das Hersteller intelligenter Geräte bei der Auswahl eines zuverlässigen und ausfallsicheren eingebauten Speicherchips aufklärt.

Im einstündigen Vortrag erfahren Sie mehr zu:

- Sicherheitsbedrohungen für die vernetzte Industrie

- Vor- und Nachteile industrieller Speicherlösungen

- Grundlagen der Flashspeicher-NAND-Technologie

- Produkt-Highlights der Swissbit-Speicherkomponenten

- Nutzen von Security bei Speicherkomponenten

- Vorhandene Lösungen zum Schutz des geistigen Eigentums und zum Integritätsschutz

- Anwendungsfälle für die Kombination von Speicher und Security

- Beispiele zur erfolgreichen Integration

Schützen Sie Ihr Know-how mit einer vielseitigen Lösung, die zu den Bedürfnissen eines anspruchsvollen Marktumfeldes passt, beispielsweise für Industrie, Automation, Automotive, Netztechnologie und Telekommunikation, Gesundheitswesen und Biowissenschaften und Abwehr.

Webinar anschauen: https://youtu.be/jB-9u8B3u4Y

imitrix Software Entwicklung Karlsruhe

Firmenprofil imitrix GmbH Karlsruhe, Nearshore Software Entwicklung, Azure, Linux, C#, .Net, C, C++, MVC, ASP.Net, Cloud, Big Data, Reporting, Kendo UI, Responsive Design, Android, Kindle, iOS, iPhone, Tablet, iPad, Streaming, TV, Werbung, Game Entwicklung

Transparenz? Leicht und zentral - Splunk Public Sector Summit 2024

Transparenz? Leicht und zentral - Splunk Public Sector Summit 2024 in Frankfurt

Vortrag von:

fernao magellan GmbH

items GmbH & Co. KG

Sprecher:

David Ganser (Teamleiter Connectivity & Security items GmbH & Co KG)

Dennis Mohn (Business Manager -fernao magellan GmbH)

Maximillian Kloss (Senior Account Manager – Public Sector - fernao magellan GmbH)

SAP Infotag: Security / Erlebe-Software 07-2014

In regelmäßigen Abständen veranstaltet die mindsquare GmbH als SAP Beratungs- und Entwicklungsunternehmen kostenlose Infotage zu aktuellen Entwicklungen im SAP Umfeld mit hochaktuellen Themen.

Dabei werden alle Fachbereiche der mindsquare mit einbezogen - erlebe-Software.de ist einer davon!

Sehen Sie hier den Beitrag beim SAP Infotag im Juli 2014!

Sie haben Interesse, selbst einen unserer Infotage zu besuchen? Informieren Sie sich auf http://erlebe-software.de!

Weitere ähnliche Inhalte

Andere mochten auch

EN 6.3: 1 IT-Sicherheit und Technischer Datenschutz

Lecture on IT Security and Technical Data Protection

Part 1, summer term 2016

(in German: IT-Sicherheit und Technischer Datenschutz (Einführungsveranstaltung)

im Sommersemester 2016)

Persönlichkeitsrechte und Datenschutz in der Wolke?

Persönlichkeitsrechte und Datenschutz ist ein Thema, das in der Wahrnehmung zusehends an Bedeutung gewinnt. Insbesondere die organisatorischen und technischen Aspekte moderner Informationsverarbeitung bewegen die Öffentlichkeit. Geo-Dienste wie Street View, verteilte Verarbeitung persönlicher Daten, Datenerfassung in Smart Grids sorgen für lebhafte politische Diskussionen und eine starke Verunsicherung beim Bürger bzw. Kunden.

Im Vortrag werden u.a. folgende Fragestellungen aufgegriffen: Wo und wie hinterlassen wir unsere Daten? Wie viele Daten werden gespeichert? Lassen sich solche Datenmengen überhaupt speichern bzw. sinnvoll aufbereiten? Hat denn daran überhaupt jemand ein Interesse? Was ist denn an Google Maps überhaupt so aufregend? Was hat Smart Metering mit Datenschutz zu tun?

Wir haben doch nichts zu verbergen! Ist das wirklich so?

ATUS - A Toolkit for Usable Security

With the increasing use of information and communication technology (ICT) and the transformation of economic activities in computer networks, IT security is becoming more and more important. The use of secure IT systems are the basis for a user to protect his privacy, i.e. his right to informational self-determination. However, users can only work safely, secure, and protect their privacy, when the ICT systems are usable according to the user's expertise and preferences. The team ATUS (A Toolkit for Usable Security) argues that security and usability needs to be extended from HCI to HCI+ with comprehensive user interfaces and security mechanims for control and transparency of personal data processing. Identity management as a security application assists users in enforcing their balanced security requirements. It allows a context-dependent actions under different roles. The project team ATUS presents with the iManager a prototype for identity management on a mobile personal device of the user.

Nachhaltigkeit in IT-Verträgen: Vertragsfreiheit vs. Vergaberecht

Vortrag 8. Sankt Augustiner Controlling-Tagung (www.controlling-tagung.de) von Sascha Kremer zur Nachhaltigkeit in IT-Verträgen. Überblick über Bedeutung von Nachhaltigkeit, Controlling, Werthaltige Unternehmensführung, Wertbeitrag von IT und Controlling, Verhältnis zur Vertragsfreiheit, Fehlen von Elementen zur Steuerung und Messung von Leistungen in Verträgen, Einbindung durch Vereinbarungen der Parteien, Bedeutung Wirtschaftlichkeitsgrundsatz und Gleichbehandlungsgrundsatz im Vergaberecht, Einführen von Nachhaltigkeit über gesetzliche Gestattungen

Bernd Fuhlert: Vortrag an der FOM Hochschule - Dezember 2011

Datenschutz und IT-Sicherheit. Ansätze. Rechtsfragen. Verantwortlichkeiten.

Zielgerichtete Compliance Maßnahmen gewährleisten jederzeit rechts-konformen und technisch funktionierenden Datenschutz und Datensicherheit.

Eine der Schnittstellen zwischen Datenschutz und Datensicherheit bildet § 9 BDSG und die dazu gehörige Anlage (besser bekannt als TOMs).

Dort werden losgelöst vom aktuellen technischen Standard Oberbegriffe definiert, die konkrete datenschutzrechtliche und datensicherheitstechnische Kontrollmaßnahmen erfordern.

Dennoch kann Datensicherheit gegeben sein, obwohl gegen datenschutz-rechtliche Gesetze und Regelungen verstoßen wird.

Zu beachten: Die Datenschutzaufsicht selbst muss vom „Kostengesetz“ ausgehen und kann für ihre Tätigkeit - ausgehend von der „Bedeutung“ der Angelegenheit - weitgehend frei kalkulieren.

- -

Bernd Fuhlert steht für Expertise in den Bereichen Datenschutz und Haftungsmanagement. Bernd Fuhlert ist als Marketingexperte mit profunden Kenntnissen der juristischen Landschaft stets auf dem neuesten Stand. Sein Ziel ist es, Risiken für seine Kunden zu minimieren und Kosten einzusparen.

Social Media, der Datenschutz und das Urheberrecht - 8.4.2014 - marketing for...

Vortrag am 8.4.2014 auf dem marketing forum hannover im Rahmen der PSI Promotional World 2014. Enthält eine Zusammenfassung der aktuellen Probleme im Datenschutz und Urheberrecht bei der Nutzung von Social Media; Standards (z.B. Impressumspflicht) wurden ausgelassen. Im Mittelpunkt stehen die aktuellen Urteile zur Positionierung der Datenschutzerklärung (LG Frankfurt, 18.2.14 - 3-10 O 86/12), zur AGB-Kontrolle von Datenschutzerklärungen (KG, 24.1.2014 - 5 U 42/12), die Pixelio Entscheidung (LG Köln, 30.1.2014 - 14 O 427/13) und die Creative Commons Entscheidung (LG Köln, 5.3.2014 - 28 O 232/13).

Community Camp 2015 - Rechtsupdate 2015 #ccb15

Präsentation zu meiner Session beim CommunityCamp 2015

Graph API und Datenschutz - Grenzen zulässiger Nutzung der Facebook-Mitgliede...

Präsentationsfolien zum Vortrag bei der AllFacebook Developer Conference in Berlin vom 05.12.2011

Andere mochten auch (9)

EN 6.3: 1 IT-Sicherheit und Technischer Datenschutz

EN 6.3: 1 IT-Sicherheit und Technischer Datenschutz

Persönlichkeitsrechte und Datenschutz in der Wolke?

Persönlichkeitsrechte und Datenschutz in der Wolke?

Nachhaltigkeit in IT-Verträgen: Vertragsfreiheit vs. Vergaberecht

Nachhaltigkeit in IT-Verträgen: Vertragsfreiheit vs. Vergaberecht

Bernd Fuhlert: Vortrag an der FOM Hochschule - Dezember 2011

Bernd Fuhlert: Vortrag an der FOM Hochschule - Dezember 2011

Social Media, der Datenschutz und das Urheberrecht - 8.4.2014 - marketing for...

Social Media, der Datenschutz und das Urheberrecht - 8.4.2014 - marketing for...

Graph API und Datenschutz - Grenzen zulässiger Nutzung der Facebook-Mitgliede...

Graph API und Datenschutz - Grenzen zulässiger Nutzung der Facebook-Mitgliede...

Ähnlich wie iManager - nutzer-zentrierter Identitätsmanager

FMK2015: Informationssicherheit und Risikomanagement by Patrick Risch

Bei Informationssicherheit denken viele FileMaker Entwickler in erster Linie an Passwörter, Zugriffsberechtigungen und erweiterte Zugriffsrechte.

Informationssicherheit ist aber viel mehr, mehr als nur IT-Sicherheit In diesem Vortrag erfahren Sie um was es wirklich geht.

Das CIA Modell

IT-Grundschutz

Risikoanalyse

Notallmanagement (BCM)

In diesen Vortrag geht es nicht um technische Massnahmen wie SSL, VPN oder Verschlüsselung, sondern um begleitende Massnahmen

Sichere und unabhängige Datenverwaltung mit ownCloud

Sichere und unabhängige Datenverwaltung mit ownCloud

Microsoft Trusted Cloud - Security Privacy & Control, Compliance, Transparency

Microsoft Trusted Cloud - Security Privacy & Control, Compliance, Transparency

Speaker: DI. Harald Leitenmüller & Stephan Winklbauer

Cloud Services HSP Summit 2014 Frankfurt

T-Systems, Quality Hosting and Dell present new cloud services at the Vogel IT Service Provider and Hoster Summit 2014 in Frankfurt on the 9th of May.

Schutz und Lizenzierung für Embedded-Geräte

Die Zukunft der Industrie ist digital und intelligent. Sie wird angetrieben durch Software-Know-how, welches kollaborative Robotik, Big Data und Analytik, IIoT und M2M, erweiterte und virtuelle Realität und 3D-Druck ermöglicht. Die Zusammenarbeit zwischen Herstellern innovativer Lösungen und Fertigungsunternehmen fördert die Verbreitung der Automation-4.0-Kultur, das Verständnis ihrer Konsequenzen für die Wettbewerbsfähigkeit und die Umsetzung erfolgreicher Anwendungsfälle. Im Mittelpunkt der neuen Infrastruktur stehen Cyber-Sicherheit 4.0 und Digital Business 4.0, die beide durch CodeMeter Embedded 2.0 unterstützt werden.

Die brandneue Generation von CodeMeter Embedded bietet ein breites Spektrum an neuen Funktionen:

- Extrem kleiner Footprint: Die Technologie ist modular aufgebaut, So können Sie die Module, die Sie benötigen, kombinieren und eine vollständig maßgeschneiderte Lösung für Ihr Projekt erstellen.

- Umfangreiche Kompatibilität mit Embedded-Systemen und speicherprogrammierbaren Steuerungen (SPS), um die gesamte Palette intelligenter Geräte abzudecken.

- Erweiterte Kompatibilität mit Plattformen und Betriebssystemen, einschließlich ARM, Intel und PPC: Wählen Sie die Plattform und wir liefern Ihnen die entsprechenden Bibliotheken.

- Verfügbar für beliebige Plattformen als ANSI-C-Quellcode.

- Kompatibilität mit allen Hardware- und Software-Containern von CodeMeter: CmDongles, CmActLicenses und CmLAN (Lizenzserver in einem Netzwerk).

- Kompatibilität mit CodeMeter Runtime: Sie können die gleiche Lösung für Software auf einem PC und Ihrem Embedded Device verwenden.

- Kompatibilität mit CodeMeter Protection Suite: Die bekannten und erprobten Schutzmethoden sind auch für Embedded Devices verfügbar.

- Kompatibilität mit der CodeMeter License Central: Ein einheitliches System für alle Ihre Softwareprodukte, um Ihre Lizenzen zu erstellen, auszuliefern und zu verwalten.

Webinar anschauen: https://youtu.be/HWbMGF2P0Rg

Internet of (Every)Thing

Internet of Things, Industrie 4.0, Big Data, Cloud, Vernetzung und so weiter und so fort. Die Digitalisierung schreitet voran und mit ihr kommen Trends und Buzzwords und gehen wieder. Eines bleibt jedoch: Die Sicherheitsanforderungen an die IT.

Webinar: Online Security

Wer sind die Angreifer im Netz, was sind Ihre Ziele und gegen welche Arten von Attacken muss ich mich wappnen?

Es gilt immensen Schaden abzuwenden und das Vertrauen der Nutzer in Ihre Plattform zu gewinnen und zu bewahren.

Risikofakor Cloud Dnd09

Kurzreferat über Cloud Security und Cloud Governance auf der "discuss & discover 09" der Messe München

Industrial Security Entmystifiziert

Das Internet der Dinge bringt große Veränderungen im Wert von geschätzten 33 Billionen US-Dollar. Nicht nur ein enormer Schub für das Bruttoinlandprodukt, Kapazitätssteigerung bei kundenspezifischer Produktion und die Einführung eines nachhaltigeren Produktionsmodells werden erwartet, sondern auch eine außerordentliche Innovationssteigerung bei Technologien. Damit Unternehmen am Wandel teilnehmen können, werden Industriezweige um geeignete Richtlinien gebeten, um ihren Workflow umzugestalten und die Produktion zu steigern. Besonders relevant ist der Sicherheitsaspekt, da dieser der Pfeiler einer neuen vernetzten Produktion bedeutet.

In den letzten Jahren hat Wibu-Systems die Lösung CodeMeter® zu Softwareschutz, Lizenzierung und Security gehärtet, um extremen Umgebungen zu widerstehen. Anders als im Büro gibt es in verschiedenen Bereichen der Industrie spezielle Anforderungen, oftmals verbunden mit starken Temperaturschwankungen, Feuchtigkeit und Erschütterungen. Dies bedeutet ein komplettes Redesign des hardwarebasierten Secure Elements, das Maschinencode verschlüsselt, Logindaten und Lizenzen sicher speichert.

Unter den verschiedenen Komponenten, die sorgfältig gewählt und intensiv getestet werden, ist der Flash-Speicher einer der kritischsten. Unser langjähriger Partner Swissbit wird gemeinsam mit uns ein Webinar halten, das Hersteller intelligenter Geräte bei der Auswahl eines zuverlässigen und ausfallsicheren eingebauten Speicherchips aufklärt.

Im einstündigen Vortrag erfahren Sie mehr zu:

- Sicherheitsbedrohungen für die vernetzte Industrie

- Vor- und Nachteile industrieller Speicherlösungen

- Grundlagen der Flashspeicher-NAND-Technologie

- Produkt-Highlights der Swissbit-Speicherkomponenten

- Nutzen von Security bei Speicherkomponenten

- Vorhandene Lösungen zum Schutz des geistigen Eigentums und zum Integritätsschutz

- Anwendungsfälle für die Kombination von Speicher und Security

- Beispiele zur erfolgreichen Integration

Schützen Sie Ihr Know-how mit einer vielseitigen Lösung, die zu den Bedürfnissen eines anspruchsvollen Marktumfeldes passt, beispielsweise für Industrie, Automation, Automotive, Netztechnologie und Telekommunikation, Gesundheitswesen und Biowissenschaften und Abwehr.

Webinar anschauen: https://youtu.be/jB-9u8B3u4Y

imitrix Software Entwicklung Karlsruhe

Firmenprofil imitrix GmbH Karlsruhe, Nearshore Software Entwicklung, Azure, Linux, C#, .Net, C, C++, MVC, ASP.Net, Cloud, Big Data, Reporting, Kendo UI, Responsive Design, Android, Kindle, iOS, iPhone, Tablet, iPad, Streaming, TV, Werbung, Game Entwicklung

Transparenz? Leicht und zentral - Splunk Public Sector Summit 2024

Transparenz? Leicht und zentral - Splunk Public Sector Summit 2024 in Frankfurt

Vortrag von:

fernao magellan GmbH

items GmbH & Co. KG

Sprecher:

David Ganser (Teamleiter Connectivity & Security items GmbH & Co KG)

Dennis Mohn (Business Manager -fernao magellan GmbH)

Maximillian Kloss (Senior Account Manager – Public Sector - fernao magellan GmbH)

SAP Infotag: Security / Erlebe-Software 07-2014

In regelmäßigen Abständen veranstaltet die mindsquare GmbH als SAP Beratungs- und Entwicklungsunternehmen kostenlose Infotage zu aktuellen Entwicklungen im SAP Umfeld mit hochaktuellen Themen.

Dabei werden alle Fachbereiche der mindsquare mit einbezogen - erlebe-Software.de ist einer davon!

Sehen Sie hier den Beitrag beim SAP Infotag im Juli 2014!

Sie haben Interesse, selbst einen unserer Infotage zu besuchen? Informieren Sie sich auf http://erlebe-software.de!

abtis erhält Advanced Specialization für Identity and Access Management

abtis erhält Advanced Specialization für Identity and Access Management. Pforzheimer IT-Dienstleister ist damit erster Microsoft-Partner in Deutschland, der für Modern Work und Security bereits mit sechs der begehrten Advanced-Spezialisierungen ausgezeichnet wurde. In Webcast-Reihe zu Cyber Security teilen abtis-Experten ihr Wissen.

100% Security für Ihre Clients?

Hier erfahren Sie, wie Sie mit der Cybersecurity am Arbeitsplatz einen entscheidenden Schritt vorwärts kommen.

Andreas Gabriel: IT-Sicherheit als hemmender Faktor für E-Learning?

Gehalten auf der Abschlussveranstaltung der LERNET 2.0 - eLearning Roadshow am 12.11.2009 in Berlin.

Weitere Informationen und Ressourcen zu Wissensmanagement u. E-Learning im Mittelstand: http://www.lernetblog.de

Der schnellste Weg, ihr Wissen zu schützen

Verklagen oder Verschlüsseln ist die Frage, die beim Schutz von geistigem Eigentum oft gestellt wird. In der Praxis ist die Lösung meist eine Mischung aus beidem, mit einem großen Anteil an technischen Schutzmaßnahmen, zum Beispiel durch Verschlüsselung.

In der Präsentation verschiedene Arten von geistigem Eigentum vorgestellt, von Algorithmen, die in Software abgebildet sind, bis zu Dokumenten und Daten, auf die reguläre Anwender und Servicetechniker zugreifen. Verschiedene technische Schutzmaßnahmen wie Zugriffskontrolle, Authentizitätsprüfung, Obfuskation und Verschlüsselung werden gegenübergestellt und ihre Relevanz für die entsprechenden Arten des geistigen Eigentums betrachtet.

Mit CodeMeter Protection Suite stellt Wibu-Systems eine Sammlung von Werkzeugen zur Verfügung, um den Schutz von geistigem Eigentum schnell und einfach in Ihre Software zu integrieren. Die Werkzeuge sind dabei speziell auf die verwendeten Entwicklungsumgebungen und Zielplattformen zugeschnitten:

AxProtector .NET schützt Anwendungen und Bibliotheken, die mit dem klassischen .NET Framework oder einem .NET Standard 2.0 kompatiblen Framework erstellt wurden.

AxProtector Java ist speziell auf Java SE und Java EE Anwendungen zugeschnitten.

AxProtector und IxProtector schützen nativen Code für Windows, macOS, Linux und Android-Plattformen.

AxProtector .NET beinhaltet mit der aktuellen Version einen neuen High Speed Cache. Dieser verringert den Overhead, der durch Schutzmaßnahmen systembedingt vorhanden ist, verbessert die Sicherheit der geschützten Anwendung und erhöht die Kompatibilität mit vielen .NET-Anwendungen.

AxProtector und IxProtector schützen nativen Code, der zum Beispiel mit C/C++, aber auch Visual Basic, Delphi oder FORTRAN erstellt wurde. Neu in der aktuellen Version ist ein reiner IP Protection Modus. Damit können Anwendungen und Bibliotheken auch ohne die Verwendung von CodeMeter als Lizenzierungssystem geschützt werden. Dies ist besonders interessant für kostenfreie Anwendungen, Anwendungen, die mit anderen Systemen lizenziert werden, und während einer Migrationsphase zu CodeMeter.

Webinar anschauen: https://youtu.be/C2WeT34uSYw

Cryptware pm-bit locker-2018-04-26

CryptWare hat eine Smartphone-Schnittstelle für seine PreBoot-Technologie entwickelt, damit die Anwender sich mit ihrem Smartphone am BitLocker und gleichzeitig via Single SignOn am Windows-Betriebssystem sicher anmelden können. Die Anmeldung per Smartphone ist eine weitere Zwei-Faktor-Authentisierung neben der Chipkarte mit SmartCard Reader des IT-Security-Experten CryptWare.

Ähnlich wie iManager - nutzer-zentrierter Identitätsmanager (20)

FMK2015: Informationssicherheit und Risikomanagement by Patrick Risch

FMK2015: Informationssicherheit und Risikomanagement by Patrick Risch

Sichere und unabhängige Datenverwaltung mit ownCloud

Sichere und unabhängige Datenverwaltung mit ownCloud

Microsoft Trusted Cloud - Security Privacy & Control, Compliance, Transparency

Microsoft Trusted Cloud - Security Privacy & Control, Compliance, Transparency

Transparenz? Leicht und zentral - Splunk Public Sector Summit 2024

Transparenz? Leicht und zentral - Splunk Public Sector Summit 2024

abtis erhält Advanced Specialization für Identity and Access Management

abtis erhält Advanced Specialization für Identity and Access Management

Andreas Gabriel: IT-Sicherheit als hemmender Faktor für E-Learning?

Andreas Gabriel: IT-Sicherheit als hemmender Faktor für E-Learning?

Mehr von Sven Wohlgemuth

A Secure Decision-Support Scheme for Self-Sovereign Identity Management

Access management using the Web seems to be heading for failure. While the Web offers a lot of convenience, the negative aspects of the shadow are increasing, such as fake news, slander, flaming, fraud, and kidnapping that exploits the irresponsible anonymity of the Internet. In this paper, as a solution, we examine a method of constructing a social graph from the access history of information recorded on the hyper ledger based on anonymous credentials and blockchain. In this scheme, information is delivered through many "friends" while securing authentication and authorization at the network layer level with a certified cryptographic protocol. The final decision is made by a human who has gained AI support while viewing the social graph. In the process, it is also revealed which “friend” owns which information. With this scheme, the true value of the Web can be brought closer to the original ideal while achieving the effect of “People get their personal information back from the digital giants” that the MIT project Solid of Sir Tim Berners-Lee is aiming.

Competitive Compliance with Blockchain

Authentication is essential for sharing information in IoT and its secondary use with AI-capable machines. The aim is to support humans in optimizing risk of supply chains for industrial manufacturing and service provisioning in a timely manner. The ultimate aim is sustainability. The problem for deciding on authentication is probably imperfect information on compliance. Its asymmetric implications of the meaning of contracts for secure information sharing may cause vulnerability of data breach and misuse. A traditional way to avoid harm of that asymmetry requires authentic and consistent sharing of audit information on violation of a certification policy to a centralized audit intelligence. This information sharing is, however, subject to the problem of single point of failure of the centralized audit intelligence. With our work on Security by Design, we show a non-central approach of clarifying accountability to reduce the risk caused by asymmetric implications of the meaning of contracts on authentication. Our signaling and screening scheme SK4SC provides personal digital evidences on compliance to multilateral policies on using information or in other words on trustworthiness. Blockchains are used to realize their symmetric distribution while users share risk on accountability with competition on incentives in a privacy-enhancing manner. Customer relationship management with royalty points, e.g., for eGovernment with taxation, is an example for using SK4SC as digital platform. Keywords: Security by design, risk management, accountability, identity management, social innovation Online available @ https://h-suwa.github.io/percomworkshops2019/papers/p967-wohlgemuth.pdf

Secure Sharing of Design Information with Blockchains

To defend against evolving cyberattacks, defenders alone have limitations to prevent attacks from multiple and powerful attackers. We show a new way for defenders to collaborate closely and to make the necessary security by design. Blockchains are used, and accountability occurs in such a way for incentive so that participants will comply with the rules. Intellectual property rights of individual defenders are protected, and unnecessary leakage of trade secrets and personal information can be avoided. In the mutual interaction between humans and computer, information is shared in such a way that humans correctly benefit from AI-supported machines as intelligent amplifiers.

Talks @ 2018 IEICE Society Conference

個人情報の有効活用を可能にする (Enabling effective use of personal information)

Talk @ 「The Future of Blockchain」 on May 13th, 2017

25th Academic Forum of WASEDA University, Tokyo, Japan

About this forum:

http://www.waseda.jp/sanken/forum/academic/img/25th_academic_forum.pdf

http://www.waseda.jp/sanken

Tagging Disclosure of Personal Data to Third Parties to Preserve Privacy

Honored as one of the best papers of IFIP SEC 2010 Security & Privacy - Silver Linings in the Cloud

Privacy in cloud computing is at the moment simply a promise to be kept by the software service providers. Users are neither able to control the disclosure of personal data to third parties nor to check if the software service providers have followed the agreed-upon privacy policy. Therefore, disclosure of the users‘ data to the software service providers of the cloud raises privacy risks. In this article, we show a privacy risk by the example of using electronic health records abroad. As a countermeasure by an ex post enforcement of privacy policies, we propose to observe disclosures of personal data to third parties by using data provenance history and digital watermarking.

Privacy-Enhancing Trust Infrastructure for Process Mining

Presented at SCIS 2017 Symposium on Cryptography and Information Security, Okinawa, Japan

Threats to a society and its social infrastructure are inevitable and endanger human life and welfare. Resilience is a core concept to cope with such threats in strengthening risk management in spite of incidents of any kind. This paper discusses the secondary use of personal information as a key element in such conditions and the relevant process mining. It realizes a completeness in an acceptable manner to mitigate a usability problem by secondary use of personal information. Even though, acceptable soundness is still realized in our scheme for a fundamental privacy-enhancing trust infrastructure. Our work approaches the Ground Truth for a personal predictive IT risk management by process mining with the block chain technology and privacy-enhancing mechanisms.

EN 6.3: 4 Kryptographie

Lecture on IT Security and Technical Data Protection

Part 4: Cryptography

Summer term 2016

(in German: 4 Kryptographie

der Vorlesung IT-Sicherheit und Technischer Datenschutz

im Sommersemester 2016)

EN 6.3: 3 Sicherheitsmodelle

Lecture on IT Security and Technical Data Protection

Part 3: Security Models

Summer term 2016

(in German: 3 Sicherheitsmodelle

der Vorlesung IT-Sicherheit und Technischer Datenschutz

im Sommersemester 2016)

Privacy in Business Processes by User-Centric Identity Management

ALU-FR (Freiburg) contribution to FIDIS 1st Research Event, Budapest, Hungary, 2007

The objective of WP14 is the identification and description of privacy requirements for identity management relating to the disclosure of identifying personal data and the use of credentials as access rights on services in business processes. Service providers process identifying data of their users for example for individualizing services and to get access to services as a proxy of their users. By the directives 95/46/EC and 2002/58/EC, the European Commission has defined privacy principles in order to regulate the processing of identifying personal data. Identity management empowers users as long as they disclose their identifying personal data and credentials to service providers. For information chains as found in multi-staged business processes, identity management leads to a big-brother phenomenon. Users have to trust service providers to process personal data of their users according to their privacy policy.

Based on privacy as informational self-determination, privacy threats are identified in business processes by the reference scenario “loyalty programme”. The reference scenario is used as an orientation for the partners in WP14. Undesired profiling is in particular investigated by case studies. The investigation of profiling makes a difference between collection of customers’ data by service providers of which customers are not aware and in externally stored customers’ profiles, while delegation access rights to some of these profiles is made possible The starting point of WP14 is the workshop “Privacy in Business Processes” (D14.1)

WP14 Workshop "From Data Economy to Secure Logging as a Step towards Transpar...

ALU-FR (Freiburg) contribution to FIDIS 2nd Research Event, Athens, Greece, 2007

The objective of WP14 is the identification and description of privacy requirements for identity management relating to the disclosure of identifying personal data and the use of credentials as access rights on services in business processes. Service providers process identifying data of their users for example for individualizing services and to get access to services as a proxy of their users. By the directives 95/46/EC and 2002/58/EC, the European Commission has defined privacy principles in order to regulate the processing of identifying personal data. Identity management empowers users as long as they disclose their identifying personal data and credentials to service providers. For information chains as found in multi-staged business processes, identity management leads to a big-brother phenomenon. Users have to trust service providers to process personal data of their users according to their privacy policy.

Based on privacy as informational self-determination, privacy threats are identified in business processes by the reference scenario “loyalty programme”. The reference scenario is used as an orientation for the partners in WP14. Undesired profiling is in particular investigated by case studies. The investigation of profiling makes a difference between collection of customers’ data by service providers of which customers are not aware and in externally stored customers’ profiles, while delegation access rights to some of these profiles is made possible The starting point of WP14 is the workshop “Privacy in Business Processes” (D14.1).

Privacy in e-Health

A talk of the ISSI 2009 international collaboration event

http://www.nii.ac.jp/en/event/workshop/issi2009/

http://www.nii.ac.jp/issi/en/

On Privacy in Medical Services with Electronic Health Records

SiHIS 2009, IMIA WG 4, Hiroshima, Japan

Centralized electronic health records (EHR) accumulate medical data of patients to improve their availability and completeness. This in turn increases the efficiency of business processes for medical services. As EHRs are not tied to a single medical institution they may be offered by enterprises with the capacity and knowledge to maintain this kind of databases. Legislation, e.g. the US American Health Insurance Portability and Accountability Act (HIPAA) and the German Act for the Modernization of the Health Insurance by Law (GMG), usually prohibit any disclosure to third parties without the patient’s explicit consent. Existing systems for EHRs like Microsoft HealthVault and Google Health comply with this by letting the patients decide on the usage and disclosure of their data. But they fail in providing three essential safeguards to privacy. Firstly, they do not offer mechanisms to guarantee the compliance of the EHR system especially regarding the enforcement of patients’ decisions. Secondly, patients cannot express or enforce obligations on further usage and disclosure of their data to third parties. Thirdly, they fail to guarantee confidentiality of the patients’ health data towards the EHR provider organization, which should not be able to access the data since this increases the risk of unauthorized disclosure. Those drawbacks stem from the fact that privacy-enhancing technologies focus on controlling external access to personal data but not on their usage. But even if health data is protected against those threats, EHR providers are able to create profiles about patients by examining the access requests to their data. We propose a privacy-protecting information system for controlled disclosure of personal data to third parties. Firstly, patients should be able to express, enforce, and observe obligations regarding disclosure of health data to third parties. Secondly, an organization providing EHRs should neither be able to gain access to these health data nor establish a profile about patients.

EN 6.3: 2 IT-Compliance und IT-Sicherheitsmanagement

Lecture on IT Security and Technical Data Protection

Part 2: IT Compliance and IT Security Management

Summer term 2016

(in German: 2 IT-Compliance und IT-Sicherheitsmanagement

der Vorlesung IT-Sicherheit und Technischer Datenschutz

im Sommersemester 2016)

Privacy with Secondary Use of Personal Information

Secondary use of personal information is of essential importance for the Internet of Things. The main application is resilience. Biometrics is an example for support of resilience in times of a natural disaster. The primary use of biometrics is to identify people; a secondary use is to improve healthcare services for affected people. This requires information sharing with third parties. The challenge faced for reliable support of the Internet of Things is safety. Special cases of security systems achieve safety for information flow, but they don’t scale for secondary use. Their users lose control on their identity. With the aim of improving usability of security, this research-in-progress proposes a multilateral information flow control. This is privacy as understood with informational self-determination. The key is usage control with secure delegation of rights and a secondary use of personal security-related information as Open Data.

International Workshop on Information Systems for Social Innovation (ISSI) 2009

We need to solve global problems, such as energy, food, education, and economic development in our advanced information and communication technology (ICT) society. These are complicated problems worldwide and only one country, one organization, or one researcher can t solve them all. In this workshop we will pursue issues concerning safety and security to cover difficult ICT society problems, such as compliance privacy, IT risk management, and information security, in cooperation with the MOU organizations NII has partnerships with. For this purpose, we will hold an international workshop on information systems for social innovation.

More @ http://www.nii.ac.jp/issi/en/

Durchsetzung von Privacy Policies in Dienstenetzen

Die Diensteorientierung der zukünftigen Netznutzung erzeugt individualisierte Dienste, die die Privatsphäre und informationelle Selbstbestimmung und damit die Grundlage der gesetzlichen Regelungen aushebeln werden. So sind bei den Kundenkarten europaweit nur wenige Anbieter festzustellen, während aus Nutzersicht scheinbar zahllose, verschiedene Kundenkarten existieren. Trotz aller Vereinbarungen kann die informationelle Selbstbestimmung nicht automatisiert eingefordert werden. Dasselbe gilt in abgewandelter Form für die JobCard und die Gesundheitskarte. Das Projektziel ist die Erweiterung des aktuellen, einseitigen Vertrauensmodells, in dem Nutzer den Diensteanbietern bei einer Erhebung und Weitergabe persönlicher Daten zwingend vertrauen müssen. Es soll ein Identitätsmanagementsystem entwickelt werden, mit dem Nutzer nach der informationellen Selbstbestimmung Profilbildungen bei der Nutzung von Dienstleistungen mit einem Datendienst kontrollieren und Anbieter von Datendiensten das in sie gesetzte Vertrauen rechtfertigen können.

Privacy in Business Processes by User-Centric Identity Management

Privacy is not only a concern of customers. Service providers also fear privacy violations as a main hurdle for the acceptance of personalised services. Furthermore, the protection of privacy is an interest of service providers who take on customer relationship management activities of several service providers. They manage customers’ profiles, e.g. in loyalty programs and e-health scenarios with electronic patient records, and offer the service of aggregation. If it is possible to link profiles of a customer without the need of such service providers, latter would not benefit from their aggregation service. Case studies show privacy threats in business processes with personalised services.

The objective of this FIDIS work package 14 is to identify privacy threats in business processes with personalised services, to suggest process models for modelling privacy-aware business processes and to derive security requirements for user-centric identity management in order to preserve privacy.

The presented scenarios and use cases are recommended for non-technical audicence, whereas the analysis of user-centric identity management protocols and approaches for identity management extensions are recommended for technical audience.

Privacy in Business Processes by Identity Management

Enterprises and governmental agencies process personal data of their clients for, e.g., personalised services and to get access to services as a proxy for them. By the Directives 95/46/EC and 2002/58/EC, the EC has defined data protection and security principles in order to regulate the processing of personal data. User centric identity management empowers clients in controlling the disclosure of their personal data to organisations. For information chains as found in multi-staged processes identity management may lead to a big-brother phenomenon. Clients have to trust organisations that they process personal data according to their privacy and security policies, along the chain of participating parties.

This workshop aims at these challenges and discusses first approaches for privacy enhancing technologies (PET) and their use in current and future business and governmental process models. The workshop itself will be jointly organised by the IST FP6 projects FIDIS and PRIME.

Schlüsselverwaltung - Objektorientierter Entwurf und Implementierung

(Abstract of diploma thesis) With the amazingly growing connectivity induced by the internet, the need also rises for an authentication mechanism being general enough to handle the resulting heterogenity and size. Here, cryptographic public-key technology plays a major role. Prominent approaches of practical use for building and verifying trust in networks applying cryptographic keys are PGP and S/MIME. Unfortunately these do have essential weaknesses such that they do not cover all relevant aspects, or at most they do in conjunction. Moreover, the available software solutions and the associated models do not support a cooperation and the user is left with choosing out of a non-optimal set of possibilities.

To cure this defect, we present an integrating design for the management of cryptographic keys which allows a user to manage keys with one software, independent of the actual model context. Besides these and other management tasks resulting from a key’s life cycle, the design emphasizes the integration of modules which support local authenticity decisions employing a policy and public-key infrastructure.

Preceding the design, an analysis of two techniques for determining authenticity of cryptographic keys will be given, being the base for deriving the use-case requirements a system for managing keys must satisfy. The design chapter describes the architecture of the system in terms of modules and their cooperation on processing the use cases. the description is supported by the modelling language UML.

Resilience by Usable Security

Resilience is introduced as the new security goal supported with security/safety-related information by data-centric services for predictive risk management in real-time. Secondary use of personal information is of essential importance. The problem is that data-centric services threaten resilience. Although privacy as a state of equilibrium and its enforcement with usable security by identity management aims actually at decreasing users’ own risk, its use by data-centric services for unilateral information flow control threatens privacy and resilience. Users lose control on their identity while at the same time competitiveness of in particular small and medium service providers is endangered due to reliable statements on authentication of derived information. Self-protection, however, depends on opposite security interests. This talk claims that Multilateral Security improves privacy and resilience by a multilateral secondary use of personal security-related information for distributed usage control. This kind of privacy is understood as informational self-determination whereas the key concept is non-linkable delegation of rights on secondary use of personal information.

presented at the workshop "Usable Security and Privacy" an event of "Mittelstand-Digital" of the Federal Ministry for Economic Affairs and Energy (BMWi) and HCI conference "Mensch und Computer 2015" in Stuttgart, Germany http://www.mittelstand-digital.de/DE/Service/suche,did=717526.html

Mehr von Sven Wohlgemuth (20)

A Secure Decision-Support Scheme for Self-Sovereign Identity Management

A Secure Decision-Support Scheme for Self-Sovereign Identity Management

Secure Sharing of Design Information with Blockchains

Secure Sharing of Design Information with Blockchains

個人情報の有効活用を可能にする (Enabling effective use of personal information)

個人情報の有効活用を可能にする (Enabling effective use of personal information)

Tagging Disclosure of Personal Data to Third Parties to Preserve Privacy

Tagging Disclosure of Personal Data to Third Parties to Preserve Privacy

Privacy-Enhancing Trust Infrastructure for Process Mining

Privacy-Enhancing Trust Infrastructure for Process Mining

Privacy in Business Processes by User-Centric Identity Management

Privacy in Business Processes by User-Centric Identity Management

WP14 Workshop "From Data Economy to Secure Logging as a Step towards Transpar...

WP14 Workshop "From Data Economy to Secure Logging as a Step towards Transpar...

On Privacy in Medical Services with Electronic Health Records

On Privacy in Medical Services with Electronic Health Records

EN 6.3: 2 IT-Compliance und IT-Sicherheitsmanagement

EN 6.3: 2 IT-Compliance und IT-Sicherheitsmanagement

Privacy with Secondary Use of Personal Information

Privacy with Secondary Use of Personal Information

International Workshop on Information Systems for Social Innovation (ISSI) 2009

International Workshop on Information Systems for Social Innovation (ISSI) 2009

Durchsetzung von Privacy Policies in Dienstenetzen

Durchsetzung von Privacy Policies in Dienstenetzen

Privacy in Business Processes by User-Centric Identity Management

Privacy in Business Processes by User-Centric Identity Management

Privacy in Business Processes by Identity Management

Privacy in Business Processes by Identity Management

Schlüsselverwaltung - Objektorientierter Entwurf und Implementierung

Schlüsselverwaltung - Objektorientierter Entwurf und Implementierung

iManager - nutzer-zentrierter Identitätsmanager

- 1. Schwerpunktprogramm 1079 der Deutschen Forschungsgemeinschaft “Sicherheit in der Informations- und Kommunikationstechnik” Prof. Dr. Günter Müller Sven Wohlgemuth Albert-Ludwigs Universtität Freiburg Institut für Informatik und Gesellschaft iManager – Nutzer-zentrierter Identitätsmanager – Abteilung Telematik www.telematik.uni-freiburg.de e-mail: atus@iig.uni-freiburg.de Bedrohungen für die Privatsphäre in Geschäftsprozessen Unerwünschte Profile über einen Nutzer Missbrauch weiter- gegebener pers. Daten Ziel: Minimale Erhebung personenbezogener Daten Das Problem: Die Anwendung von Identitätsmanagement- systemen führt zu “Big Brother” Unsere Lösung: iManager + DREISAM Single-Sign On mit (mehreren) CA (z.B.. Microsoft .NET Passport, Liberty Alliance) Anonymisierte Credentials mit (mehreren) CA (z.B. IBM idemix) Wesentliche Eigenschaften: • Kontrollierte Weitergabe personenbezogener Daten über Teil-Identitäten • Unbeobachtbarkeit aufgrund einer Nutzung von Pseudonymen und anonymisierter Credentials (Selbst eine CA kann ihre Nutzer nicht beobachten) • Proxy Credential: Berechtigung für eine zweckbezogene Verwendung personenbezogener Daten • Aufdeckung der Identität eines betrügerischen Nutzers durch eine De-Anonymisierungspartei • Zweckbezogene Verwendung: Nutzer muss der CA und dem Zieldiensteanbieter vertrauen + Max 543ag Ich bin Max Dig. Führerschein Ich bin 543ag Reise kMaxkMax Auto für 543ag Auto Auto für 543ag Auto kMaxkMax Führerschein Big BrotherBig Brother Führer- schein Max Weber Klassen: ABE Friedrichstr. 50 D-79098 Freiburg Germany IP: 132.230.16.201 Reise Max Weber Porsche Cayman S ... IP: 132.230.16.201 Führer- schein Max Weber Klassen: ABE Friedrichstr. 50 D-79098 Freiburg Germany IP: 132.230.16.201 Führer- schein Max Weber Klassen: ABE Friedrichstr. 50 D-79098 Freiburg Germany IP: 132.230.16.201 Führer- schein Max Weber Klassen: ABE Friedrichstr. 50 D-79098 Freiburg Germany IP: 132.230.16.201 Reise Max Weber Porsche Cayman S ... IP: 132.230.16.201 Reise Max Weber Porsche Cayman S ... IP: 132.230.16.201 Auto? Auto Auto Max Weber Porsche Cayman S IP: 132.230.16.201 Auto? AutoAuto Auto Max Weber Porsche Cayman S IP: 132.230.16.201 Auto Max Weber Porsche Cayman S IP: 132.230.16.201 Auto Max Weber Porsche Cayman S IP: 132.230.16.201 Führer- schein Max Weber Klassen: ABE Friedrichstr. 50 D-79098 Freiburg Germany IP: 132.230.16.201 Führer- schein Max Weber Klassen: ABE Friedrichstr. 50 D-79098 Freiburg Germany IP: 132.230.16.201 Reise? 13: Show one-show credential(attributes, proxy, restrictions) 12: Request patents, establish pseudonym12: Request patents, establish pseudonym 9: Show proxyCredential(TID, attributes, proxy, restrictions), establish pseudonym 11: Return one-show credential(attributes, proxy, restrictions) 10: Verify delegation(proxyCredential, policy), log delegation 4: Request proxyCredential(attributes, proxy, policy), establish pseudonym 5: Show credential(attributes, user) 7: Return proxyCredential(TID, attributes, proxy, restrictions) 8: Forward proxyCredential(TID, attributes, proxy, restrictions) 2: Query for attributes 3: Decide delegation request 1: Request patents, establish pseudonym iManager + anonym. Credentials Alternative zur Weitergabe von kMaxkMax iManager + anonym. Credentials 6: Add entry (TID, attributes, pseudonym, credential, policy) to delegation list 3: Authentifizierung 1: Reisebuchung 1: Auto mieten 2: Umleitung 4: Verbindungsaufbau 5: Anfrage nach pers. Daten: Führerschein 7: Zugriff erlauben / ablehnen 8: Reise 6: Daten: Führerschein 3: Authentifizierung3: Authentifizierung 1: Reisebuchung 1: Auto mieten1: Reisebuchung 1: Auto mieten1: Auto mieten 2: Umleitung2: Umleitung 4: Verbindungsaufbau4: Verbindungsaufbau 5: Anfrage nach pers. Daten: Führerschein5: Anfrage nach pers. Daten: Führerschein 7: Zugriff erlauben / ablehnen7: Zugriff erlauben / ablehnen 8: Reise8: Reise 6: Daten: Führerschein