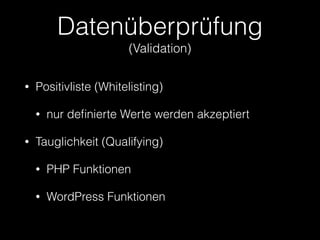

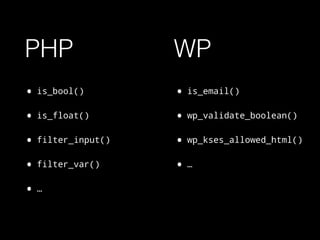

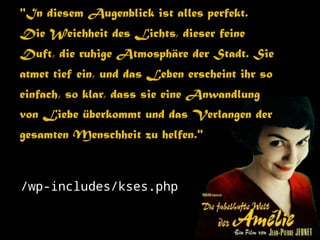

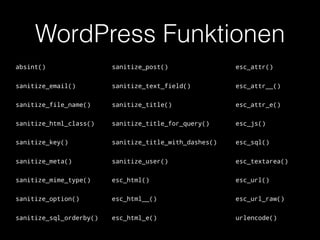

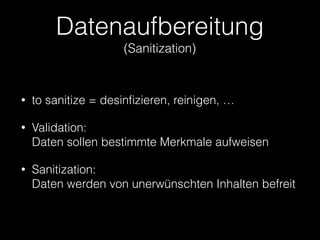

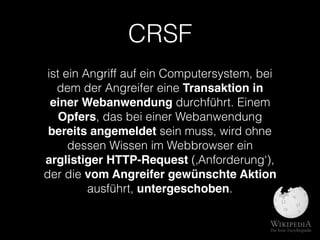

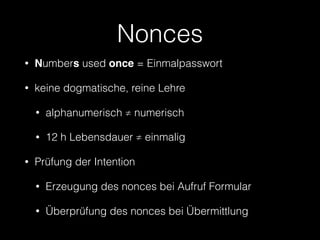

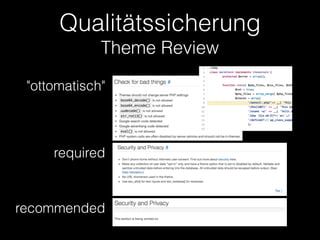

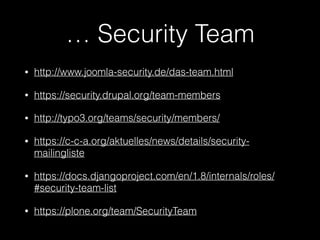

Das Dokument behandelt Sicherheitsaspekte von WordPress, insbesondere die Vermeidung von Angriffen wie Cross-Site-Scripting und SQL-Injection durch geeignete Datenvalidierung und -sanitierung. Es hebt die Bedeutung von Whitelisting, Nonces und den Einsatz spezifischer WordPress-Funktionen zur Sicherstellung der Datenintegrität hervor. Außerdem wird das Engagement des WordPress-Sicherheitsteams für die Qualitätssicherung und die Zusammenarbeit mit Sicherheitsexperten betont.