Die Präsentation von Thomas Hirt auf der FileMaker-Konferenz behandelt SSL-Zertifikate, deren Funktionsweise, die verschiedenen Verschlüsselungsmethoden (symmetrisch und asymmetrisch) sowie die Schritte zur Beantragung eines SSL-Zertifikats für FileMaker Server. Sie erklärt die Rolle von Certificate Authorities (CAs), die verschiedenen Arten von Verschlüsselungsalgorithmen und die Gründe für die Kostenunterschiede bei SSL-Zertifikaten. Der Vortrag gibt einen praktischen Überblick über die Installation und Verwendung von SSL-Zertifikaten zur Sicherung von Datenübertragungen.

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[1] Die Wurzelzertifikate der CAs

Certificate Authority (CA)

erzeugt Private und Public Key

• CA ist eine vertrauenswürdige Organisation

• CA erstellt Wurzelzertifikat (Root Certificate)

• Wurzelzertifikat wird von weiteren Softwareherstellern

akzeptiert und integriert

• Softwarehersteller vertrauen dem Root Certificate der CA

• Benutzer der Software akzeptieren Zertifikate, welche von Root

Certificate abgeleitet sind, als "vertrauenswürdig"

CACA

erzeugt Root Certificate

basierend Public Key](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-11-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

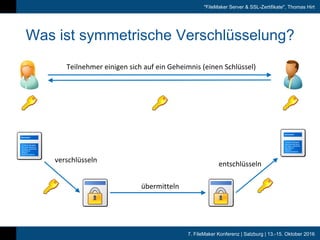

Wie funktionieren SSL-Zertifikate?

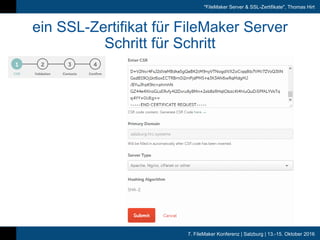

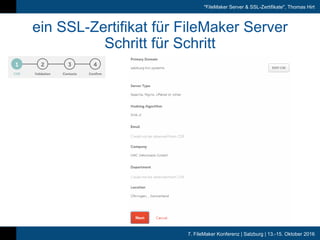

[2] Zertifikat beantragen

Kunde

erzeugt Private- und Public Key und

Certificate Signing Request (CSR)

Private und Public Key

CSRenthält Public Key sowie Informationen

über den Kunden, wie z.B.:

• Domain Name

• E-Mail-Adresse

• Firmenname

• Land

übermittelt CSR an CA und beantragt Zertifikat

Certificate Authority (CA)](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-12-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

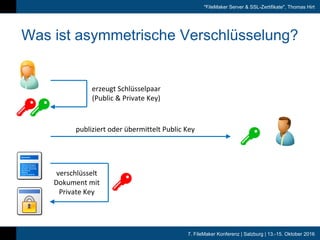

Wie funktionieren SSL-Zertifikate?

[3] Zertifikat ausstellen

Kunde

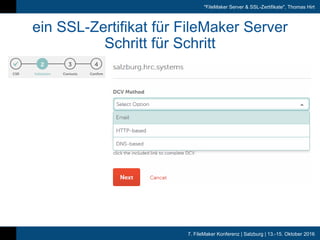

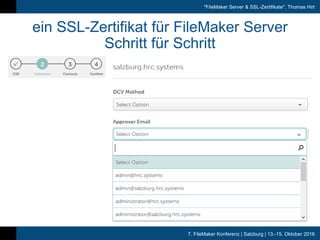

überprüft Angaben des Kunden

Certificate Authority (CA)

oberflächliche Überprüfung

• Zugriff auf DNS Management

• Zugriff auf E-Mail-Adresse

eingehende Überprüfung

• Identitätsnachweis (Passkopie)

• Handelsregisterauszug

• usw.](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-13-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[3] Zertifikat ausstellen

erstellt Zertifikatsangaben aus CSR

Certificate Authority (CA)

Hash verschlüsseln

01001110010100001110101101010111

Hashing

CA

• Zertifikatsangaben

• mit Private Key der CA verschlüsselter Hash

• Verkettung mit Wurzelzertifikat der CA](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-14-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[3] Zertifikat ausstellen

Kunde Certificate Authority (CA)

übermittelt SSL Zertifikat an den Kunden](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-15-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[4] Anwendungszwecke

Kunde

installiert & verwendet sein Zertifikat

Webserver

SSL Zertifikate werden üblicherweise für einen der folgenden Einsatzzwecke

erzeugt:

• Identifikation eines Servers (DNS) + Verschlüsselung der Serverkommunikation

• Identifikation eines E-Mail-Absenders mit oder ohne E-Mail-Verschlüsselung

• Identifikation einer Sofware als "authentisch" und "unverändert"

• Identifikation eines Clients (DNS)

Ein SSL-Zertifikat kann immer nur einem Zweck dienen.](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-16-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[5] Webserver

Client PC Webserver

symmetrisch verschlüsselte Datenverbindung

Client sendet "Hello" und wünscht sichere Verbindung

Server sendet "Hallo" inkl. seines Zertifikates

Client überprüft das Serverzertifikat

Client sendet neu generierten Session Key

verschlüsselt mit Public Key des Servers

Server entschlüsselt Session Key mit seinem Private Key](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-17-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[6] Webserver

Client PC Webserver

symmetrisch verschlüsselte Datenverbindung

Client sendet "Hello" und wünscht sichere Verbindung

Server sendet "Hallo" inkl. seines Zertifikates

Client überprüft das Serverzertifikat

Client sendet neu generierten Session Key

verschlüsselt mit Public Key des Servers

Server entschlüsselt Session Key mit seinem Private Key](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-18-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[6] Webserverzertifikat überprüfen

Client PC Webserver

suche "salzburg.fm-example.at"

HALLO, hier mein Zertifikat

1. stimmt der DNS-Name im Zertifikat?

2. ist das Zertifikat gültig?

DNS Server

findest Du unter 192.35.50.237

HALLO salzburg.fm-example.at @ 192.35.50.237](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-19-320.jpg)

![7. FileMaker Konferenz | Salzburg | 13.-15. Oktober 2016

"FileMaker Server & SSL-Zertifikate", Thomas Hirt

Wie funktionieren SSL-Zertifikate?

[6] Webserverzertifikat überprüfen

entschlüsselt verschlüsselten

Hash mit Public Key der CA

CA

Zertifikat in Angaben und verschlüsselten Hash aufteilen

01001110010100001110101101010111

Hashing

Public Key der CA aus Root Certificate auslesen

01001110010100001110101101010111](https://image.slidesharecdn.com/fmk2016fmsundssl-certsv1-0-0-161013111645/85/FMK-2016-Thomas-Hirt-FileMaker-Server-SSL-Zertifikate-20-320.jpg)