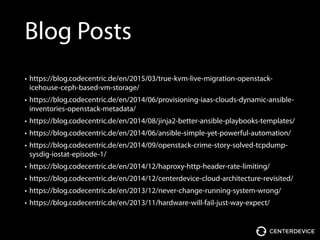

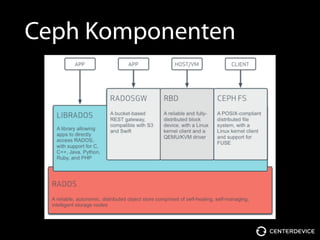

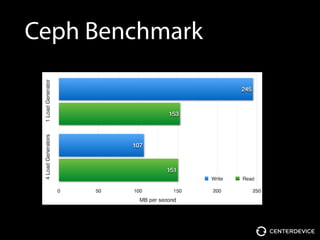

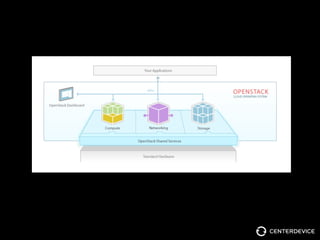

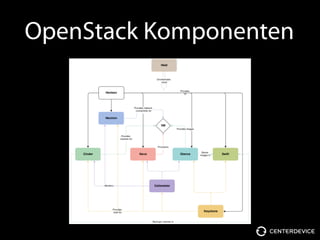

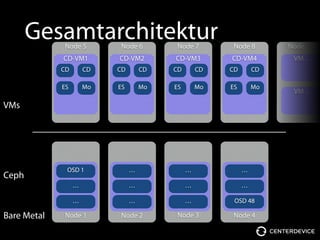

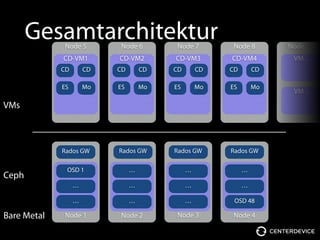

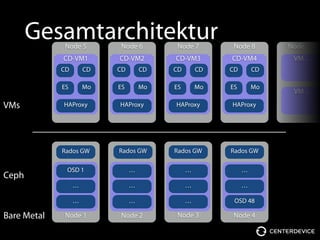

Das Dokument behandelt den Betrieb einer Private Cloud unter Verwendung von Ceph und OpenStack, wobei Aspekte wie Hardwareabstraktion, Performance-Benchmarks und Netzwerkkonfigurationen behandelt werden. Es hebt die Vorteile und Herausforderungen dieser Technologie hervor, einschließlich Skalierbarkeit und Systemintegrität. Abschließend wird auf verschiedene praktische Tipps und Best Practices beim Umgang mit OpenStack und Ceph sowie auf weiterführende Ressourcen verwiesen.

![[node01] > iperf -s -B node01.ceph-cluster

[node02] > iperf -c node01.ceph-cluster

[node03] > iperf -c node01.ceph-cluster](https://image.slidesharecdn.com/devopsconference2015-150602204151-lva1-app6892/85/Private-Cloud-mit-Ceph-und-OpenStack-23-320.jpg)

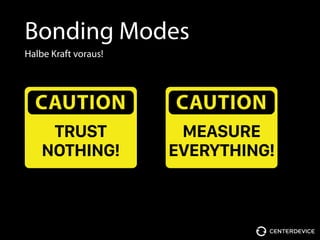

![Bonding Modes

Halbe Kraft voraus!

[node01] > iperf -s -B node01.ceph-cluster

[…]

[ 4] local 10.102.5.11 port 5001 connected with 10.102.5.12 port 49412

[ 5] local 10.102.5.11 port 5001 connected with 10.102.5.12 port 49413

[ 6] local 10.102.5.11 port 5001 connected with 10.102.5.13 port 59947

[ 7] local 10.102.5.11 port 5001 connected with 10.102.5.13 port 59946

[ ID] Interval Transfer Bandwidth

[ 4] 0.0-10.0 sec 342 MBytes 286 Mbits/sec

[ 5] 0.0-10.0 sec 271 MBytes 227 Mbits/sec

[SUM] 0.0-10.0 sec 613 MBytes 513 Mbits/sec

[ 6] 0.0-10.0 sec 293 MBytes 246 Mbits/sec

[ 7] 0.0-10.0 sec 338 MBytes 283 Mbits/sec

[SUM] 0.0-10.0 sec 631 MBytes 529 Mbits/sec ???](https://image.slidesharecdn.com/devopsconference2015-150602204151-lva1-app6892/85/Private-Cloud-mit-Ceph-und-OpenStack-43-320.jpg)

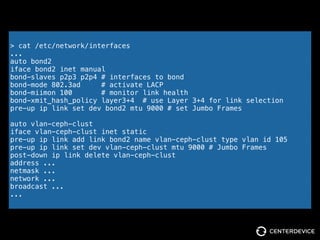

![Bonding und VLANs

Ein Switch als Weihnachtsbaum

01: Handle up event of interface Po4

02: VPC Po4(VPC ID: 4) UP on self. Inform peer to program peer-link to BLOCK traffic

03: Received control message of type MLAG_INTERFACE_DOWN, for VPC ID 4

04: Handle down event of interface Po2

05: VPC Po2(VPC ID: 2) DOWN on self. Inform peer to program peer-link to ALLOW traffic

06: Handle up event of interface Po2

07: VPC Po2(VPC ID: 2) UP on self. Inform peer to program peer-link to BLOCK traffic

08: Handle down event of interface Po42

09: VPC Po42(VPC ID: 42) DOWN on self. Inform peer to program peer-link to ALLOW traffic

10: Handle up event of interface Po42

11: VPC Po42(VPC ID: 42) UP on self. Inform peer to program peer-link to BLOCK traffic

12: Received control message of type MLAG_INTERFACE_DOWN, for VPC ID 42

13: Received control message of type MLAG_INTERFACE_UP, for VPC ID 14

14: Handle down event of interface Po16

15: VPC Po16(VPC ID: 16) DOWN on self. Inform peer to program peer-link to ALLOW traffic

16: Received control message of type MLAG_INTERFACE_DOWN, for VPC ID 39

17: Received control message of type MLAG_INTERFACE_UP, for VPC ID 42

[…]](https://image.slidesharecdn.com/devopsconference2015-150602204151-lva1-app6892/85/Private-Cloud-mit-Ceph-und-OpenStack-46-320.jpg)