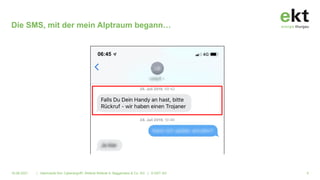

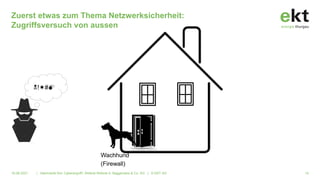

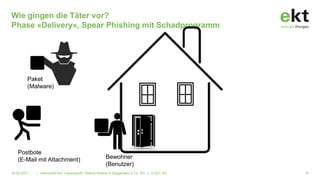

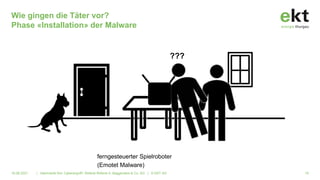

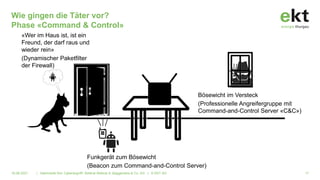

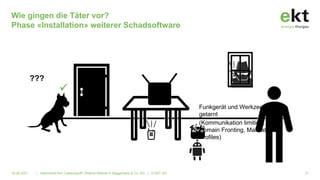

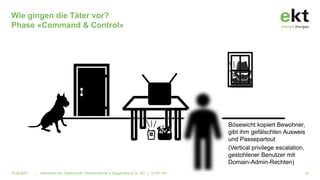

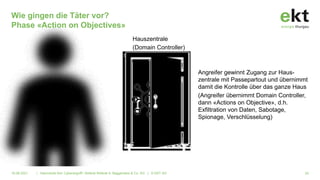

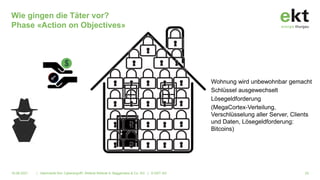

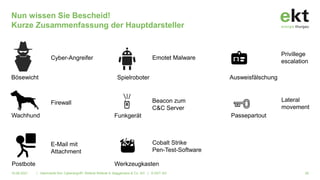

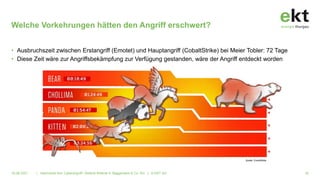

Das Dokument beschreibt die Erfahrungen und Empfehlungen eines Unternehmens, das einen ernsthaften Cyberangriff durchlebte, wobei der Angriff durch Phishing und Malware-Techniken ausgeführt wurde und signifikante Auswirkungen auf die Unternehmensabläufe hatte. Es werden präventive Maßnahmen vorgestellt, um den Schutz vor solchen Angriffen zu verbessern, wie die Sensibilisierung der Mitarbeiter und die Notwendigkeit effektiver Sicherheitsstrukturen. Zudem werden konkrete Ratschläge zur Risikominderung und Krisenbewältigung gegeben.