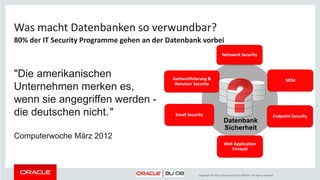

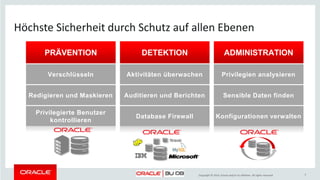

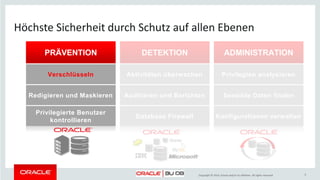

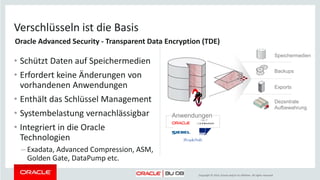

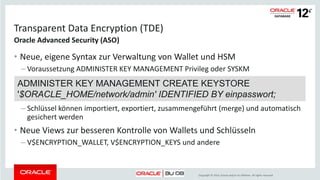

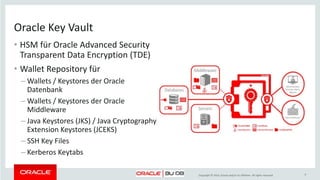

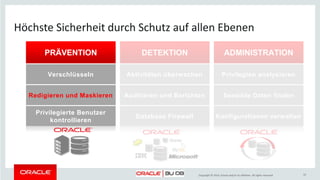

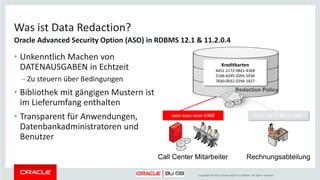

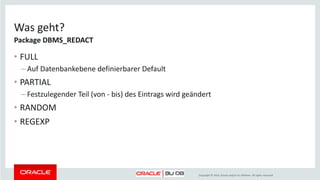

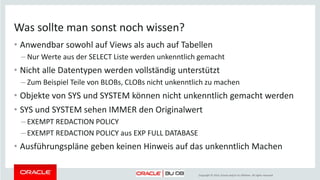

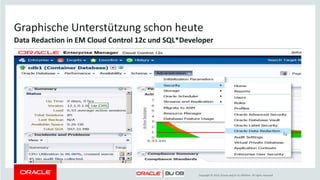

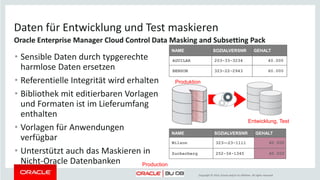

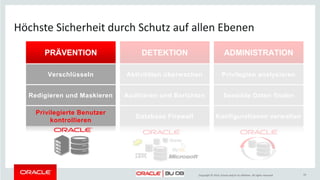

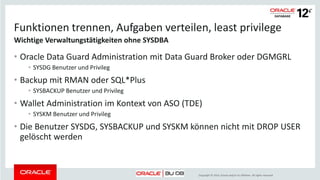

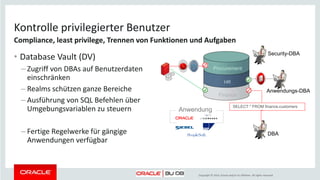

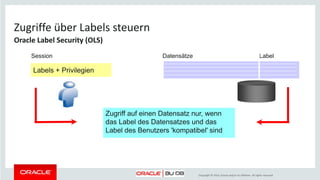

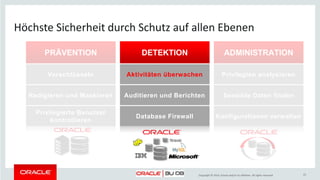

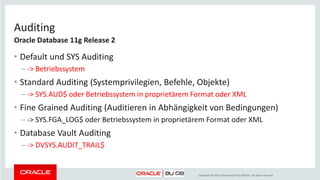

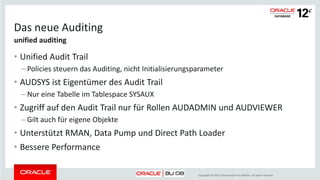

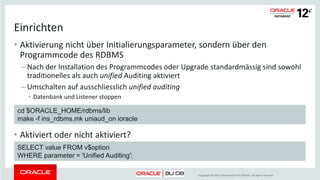

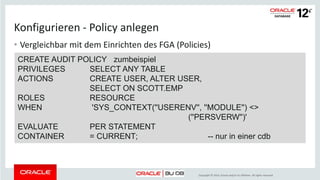

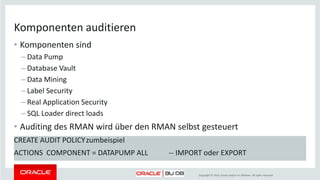

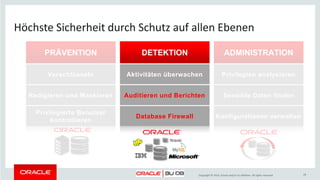

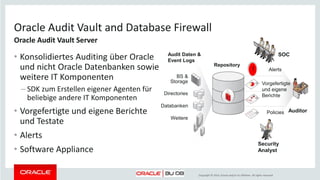

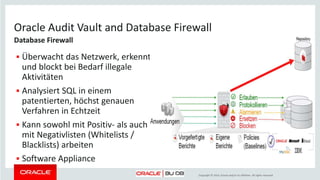

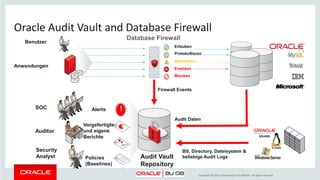

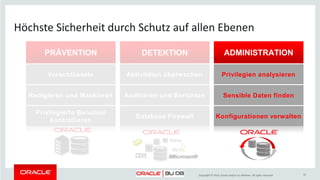

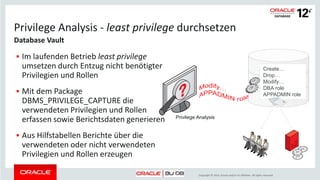

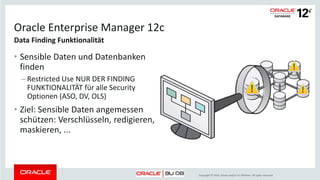

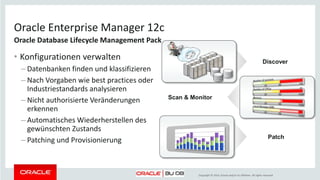

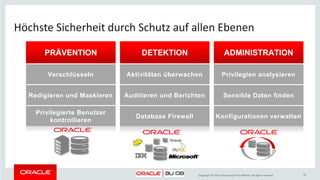

Das Dokument befasst sich mit der Sicherheit von Oracle-Datenbanken und betont die Notwendigkeit, Sicherheitsmaßnahmen auf verschiedenen Ebenen umzusetzen, einschließlich Überwachung, Auditing, Verschlüsselung und Datenmaskierung. Methoden wie Transparent Data Encryption (TDE) und Data Redaction werden vorgestellt, um sensible Daten zu schützen und den Zugriff durch privilegierte Benutzer einzuschränken. Es werden auch Empfehlungen zur Überwachung von Aktivitäten sowie zur Verwaltung von Benutzerprivilegien gegeben, um Compliance-Anforderungen zu erfüllen.