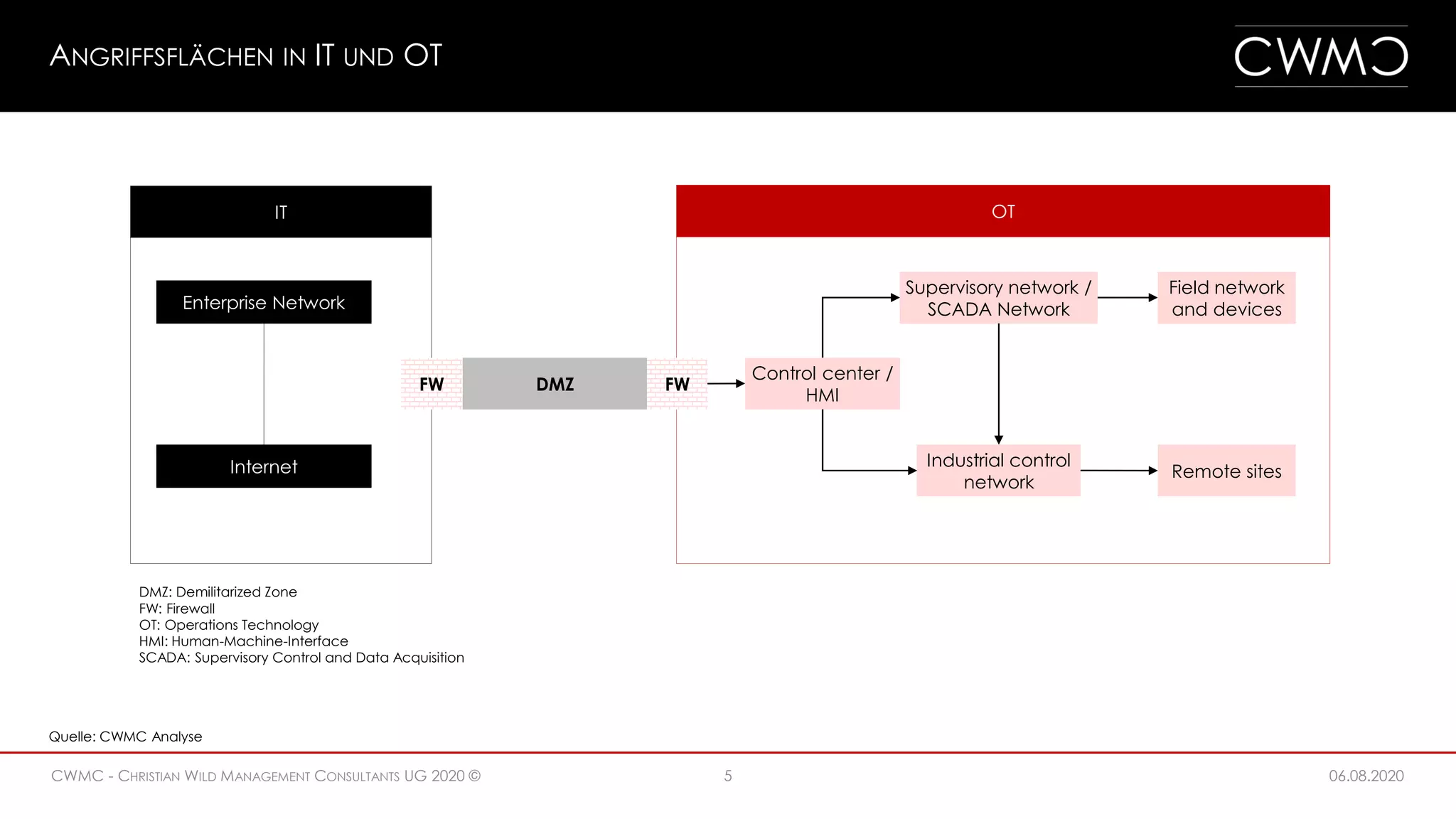

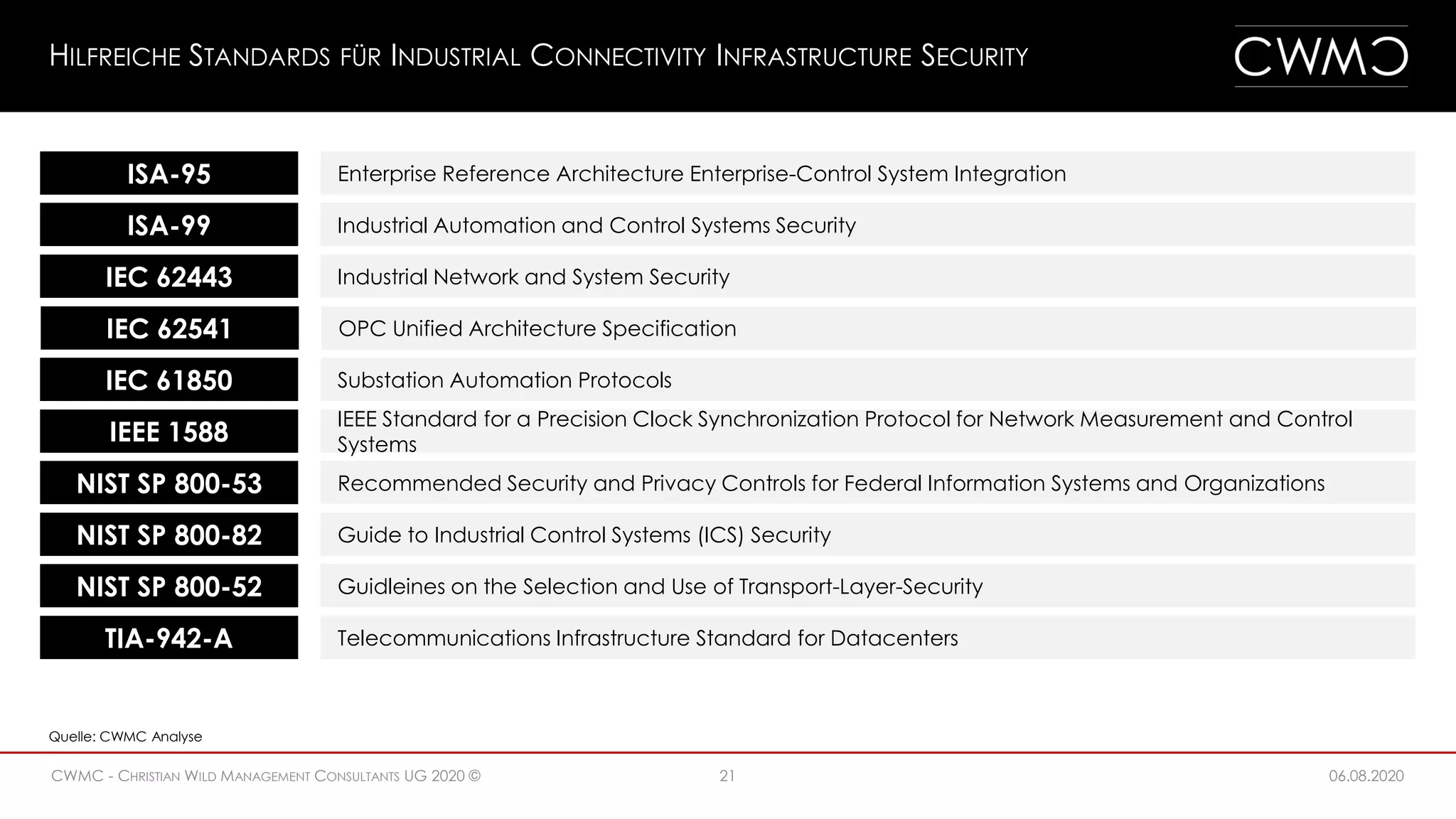

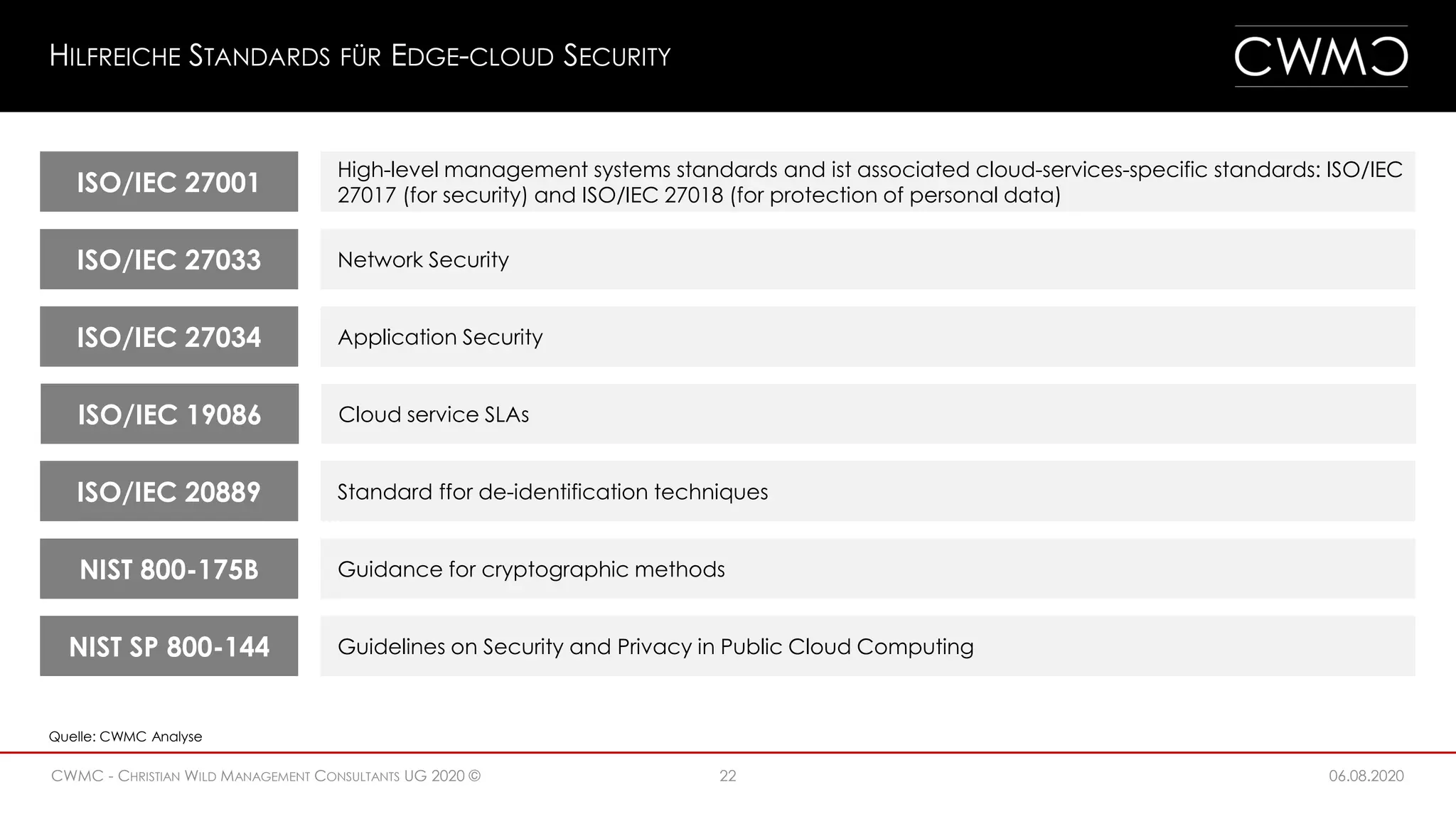

Das Dokument behandelt die Bedeutung der IIoT-Sicherheit für Unternehmen, die durch die intelligente Vernetzung von Produktionskomponenten ihre Wettbewerbsfähigkeit sichern wollen. Es weist auf die enormen Risiken hin, die mit der Erweiterung des Netzwerks verbunden sind, und empfiehlt, in IIoT-Technologien sowie Cyber-Sicherheitsmaßnahmen zu investieren. Zudem wird ein Überblick über Sicherheitsstandards, Architekturmodelle und die Herausforderungen im IIoT-Umfeld gegeben.