Literatur- und Prüfungshinweise nwsMOOC SoSe 2016

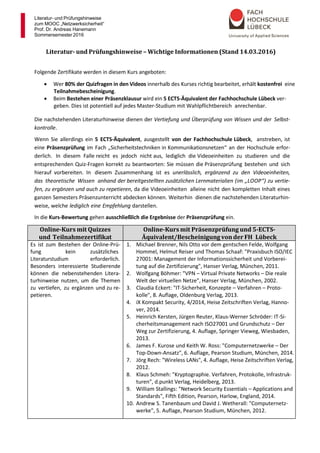

- 1. Literatur- und Prüfungshinweise zum MOOC „Netzwerksicherheit“ Prof. Dr. Andreas Hanemann Sommersemester 2016 Literatur- und Prüfungshinweise – Wichtige Informationen (Stand 14.03.2016) Folgende Zertifikate werden in diesem Kurs angeboten: Wer 80% der Quizfragen in den Videos innerhalb des Kurses richtig bearbeitet, erhält kostenfrei eine Teilnahmebescheinigung. Beim Bestehen einer Präsenzklausur wird ein 5 ECTS-Äquivalent der Fachhochschule Lübeck ver- geben. Dies ist potentiell auf jedes Master-Studium mit Wahlpflichtbereich anrechenbar. Die nachstehenden Literaturhinweise dienen der Vertiefung und Überprüfung von Wissen und der Selbst- kontrolle. Wenn Sie allerdings ein 5 ECTS-Äquivalent, ausgestellt von der Fachhochschule Lübeck, anstreben, ist eine Präsenzprüfung im Fach „Sicherheitstechniken in Kommunikationsnetzen“ an der Hochschule erfor- derlich. In diesem Falle reicht es jedoch nicht aus, lediglich die Videoeinheiten zu studieren und die entsprechenden Quiz-Fragen korrekt zu beantworten: Sie müssen die Präsenzprüfung bestehen und sich hierauf vorbereiten. In diesem Zusammenhang ist es unerlässlich, ergänzend zu den Videoeinheiten, das theoretische Wissen anhand der bereitgestellten zusätzlichen Lernmaterialien (im „LOOP“) zu vertie- fen, zu ergänzen und auch zu repetieren, da die Videoeinheiten alleine nicht den kompletten Inhalt eines ganzen Semesters Präsenzunterricht abdecken können. Weiterhin dienen die nachstehenden Literaturhin- weise, welche lediglich eine Empfehlung darstellen. In die Kurs-Bewertung gehen ausschließlich die Ergebnisse der Präsenzprüfung ein. Online-Kurs mit Quizzes und Teilnahmezertifikat Online-Kurs mit Präsenzprüfung und 5-ECTS- Äquivalent/Bescheinigung vonderFH Lübeck Es ist zum Bestehen der Online-Prü- fung kein zusätzliches Literaturstudium erforderlich. Besonders interessierte Studierende können die nebenstehenden Litera- turhinweise nutzen, um die Themen zu vertiefen, zu ergänzen und zu re- petieren. 1. Michael Brenner, Nils Otto vor dem gentschen Felde, Wolfgang Hommel, Helmut Reiser und Thomas Schaaf: "Praxisbuch ISO/IEC 27001: Management der Informationssicherheit und Vorberei- tung auf die Zertifizierung", Hanser Verlag, München, 2011. 2. Wolfgang Böhmer: "VPN – Virtual Private Networks – Die reale Welt der virtuellen Netze", Hanser Verlag, München, 2002. 3. Claudia Eckert: "IT-Sicherheit, Konzepte – Verfahren – Proto- kolle", 8. Auflage, Oldenburg Verlag, 2013. 4. iX Kompakt Security, 4/2014, Heise Zeitschriften Verlag, Hanno- ver, 2014. 5. Heinrich Kersten, Jürgen Reuter, Klaus-Werner Schröder: IT-Si- cherheitsmanagement nach ISO27001 und Grundschutz – Der Weg zur Zertifizierung, 4. Auflage, Springer Vieweg, Wiesbaden, 2013. 6. James F. Kurose und Keith W. Ross: "Computernetzwerke – Der Top-Down-Ansatz", 6. Auflage, Pearson Studium, München, 2014. 7. Jörg Rech: "Wireless LANs", 4. Auflage, Heise Zeitschriften Verlag, 2012. 8. Klaus Schmeh: "Kryptographie. Verfahren, Protokolle, Infrastruk- turen", d.punkt Verlag, Heidelberg, 2013. 9. William Stallings: "Network Security Essentials – Applications and Standards", Fifth Edition, Pearson, Harlow, England, 2014. 10. Andrew S. Tanenbaum und David J. Wetherall: "Computernetz- werke", 5. Auflage, Pearson Studium, München, 2012.

- 2. Literatur- und Prüfungshinweise zum MOOC „Netzwerksicherheit“ Prof. Dr. Andreas Hanemann Sommersemester 2016 Online-Kurs mit Quizzes und Teilnahmezertifikat Online-Kurs mit Präsenzprüfung und 5-ECTS-Äquivalent/Bescheinigung von der Fachhochschule Lübeck Kapitel 1–5 Lernergebnisse Sie können die Relevanz von aktuellen und zukünftigen Angriffsszenarien auf Rechner- netze aus der Sicht einer Organisation ein- schätzen. Sie können außerdem vorge- stellte Tools anwenden, um selbstständig einfache Sicherheitsuntersuchungen durchzuführen. Sie können für eine Organisation eine an- gemessene Lösung zum Schutz vor Angrif- fen aus dem Internet ausarbeiten. Ange- messen bedeutet hier, dass diese Lösung eine geeignete Abwägung zwischen dem Nutzen durch die Abwehr möglicher Ge- fahren und dem Aufwand für die Durchfüh- rung der Schutzmaßnahmen darstellt. Sie können für eine Organisation, deren MitarbeiterInnen über das Internet mitei- nander kommunizieren, eine existierende Lösung hinsichtlich der Sicherheitsaspekte (inklusive von Verfügbarkeitsaspekten) be- werten und alternative Lösungen unter Verwendung von bekannten Protokollen entwerfen. Sie können evaluieren, ob eine Organisa- tion von den internen Strukturen und Vor- gehensweise her gut auf Risiken für die In- formationssicherheit eingestellt ist. Hierzu können Sie standardisierte Rahmenwerke für die Analyse einsetzen. Kapitel 1: Vorwort Lernergebnisse Es handelt sich bei diesem Abschnitt um eine Einführung in die Thematik. Nach Studium dieses Abschnittes sind Sie in der Lage, durch die Wiederholung des OSI-Modelles dessen Aufbau zu erläutern. LOOP Kapitel 1 Vorwort Kapitel 8 Anhang zur Wiederholung des OSI-Modells Kapitel 2: Angriffe aus dem Internet Lernergebnisse Nach Studium dieses Abschnittes sind Sie in der Lage, die Relevanz von aktuellen und zukünftigen Angriffsszenarien auf Rechnernetze aus der Sicht einer Orga- nisation einzuschätzen vorgestellte Tools anzuwenden, um selbstständig einfache Sicherheitsuntersuchungen durchzuführen. LOOP Kapitel 2 Angriffe aus dem Internet Kapitel 3: Abwehr von Angriffen Lernergebnisse Nach Studium dieses Abschnittes sind Sie in der Lage, für eine Organisation eine angemessene Lösung zum Schutz vor Angriffen aus dem Internet auszuarbei- ten. Angemessen bedeutet hier, dass diese Lösung eine geeignete Abwägung zwischen dem Nutzen durch die Abwehr möglicher Gefahren und dem Aufwand für die Durchführung der Schutzmaßnahmen darstellt. LOOP Kapitel 3 Abwehr von Angriffen

- 3. Literatur- und Prüfungshinweise zum MOOC „Netzwerksicherheit“ Prof. Dr. Andreas Hanemann Sommersemester 2016 Kapitel 4: Sicherheitsprotokolle Lernergebnisse Nach Studium dieses Abschnittes sind Sie in der Lage, für eine Organisation, deren MitarbeiterInnen über das Internet miteinander kommunizieren, eine existie- rende Lösung hinsichtlich der Sicherheitsaspekte (inklusive von Verfügbarkeitsaspekten) zu bewerten und alternative Lösungen unter Verwendung von bekannten Protokollen zu entwerfen. LOOP Kapitel 4 Sicherheitsprotokolle Kapitel 5: IT-Grundschutz und ISO 27000 Lernergebnisse Nach Studium dieses Abschnittes sind Sie in der Lage, zu evaluieren, ob eine Organisation von den internen Strukturen und Vorgehensweise her gut auf Risiken für die Informationssicherheit eingestellt ist und hierzu die standardisierte Rahmenwerke für die Analyse einzusetzen. LOOP Kapitel 5 IT-Grundschutz und ISO/IEC 27000