Die Präsentation von Daniel Potthast auf WordCamp Nürnberg 2016 behandelt die aktuelle Sicherheitslage von WordPress, einschließlich der Gefahren durch veraltete Plugins und Ransomware-Angriffe. Es werden Maßnahmen zur Verbesserung der Sicherheit empfohlen, wie die Nutzung automatischer Updates, Zugangsbeschränkungen über .htaccess-Dateien und die Notwendigkeit regelmäßiger Backups. Zusätzlich wird auf die Bedeutung der richtigen Rechteverwaltung und der regelmäßigen Aktualisierung von Software hingewiesen.

![WORDPRESS SECURITY: ZUGRIFFSBESCHRÄNKUNG

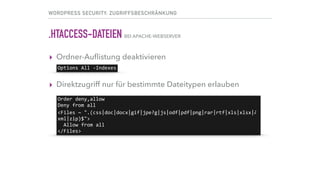

.HTACCESS-DATEIEN BEI APACHE-WEBSERVER

▸ Login nur nach Passworteingabe

▸ Zugriff auf wp-includes Ordner blockieren

<Files wp-login.php>

AuthType Basic

AuthName "Restricted Admin-Area"

AuthUserFile /pfad/zur/.htpasswd

Require valid-user

</Files>

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

RewriteRule ^wp-admin/includes/ - [F,L]

RewriteRule !^wp-includes/ - [S=3]

RewriteRule ^wp-includes/[^/]+.php$ - [F,L]

</IfModule>](https://image.slidesharecdn.com/wordpress-security-160415134811/85/Wordpress-Security-18-320.jpg)

![WORDPRESS SECURITY: ZUGRIFFSBESCHRÄNKUNG

.HTACCESS-DATEIEN BEI APACHE-WEBSERVER

▸ Zugriff auf wp-config.php blockieren

▸ Zugriff auf .htaccess-Dateien blockieren

<files ~ "^.*.([Hh][Tt][Aa])">

Order allow,deny

Deny from all

Satisfy all

</files>

<files wp-config.php>

Order allow,deny

Deny from all

</files>](https://image.slidesharecdn.com/wordpress-security-160415134811/85/Wordpress-Security-19-320.jpg)