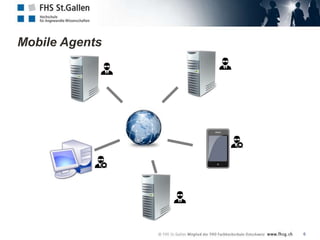

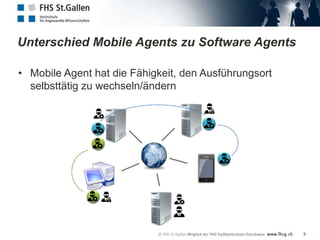

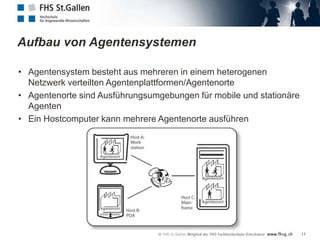

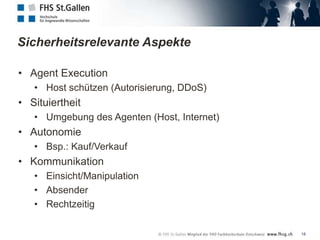

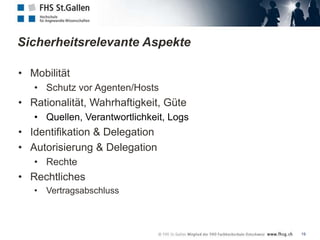

Das Dokument beschreibt die Merkmale und Funktionsweisen von Software-Agenten, insbesondere von mobilen Agenten, die autonom agieren und ihren Ausführungsort selbstständig wechseln können. Es werden verschiedene Anwendungsfelder, wie elektronische Commerce und Informationsbeschaffung, ebenso wie Sicherheitsaspekte und technische Herausforderungen diskutiert. Außerdem wird auf die Grenzen der aktuellen Technologien und die Akzeptanzprobleme der Nutzer hingewiesen.