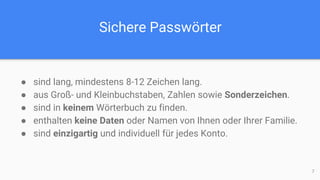

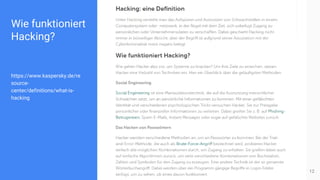

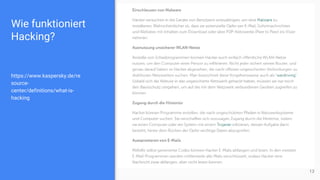

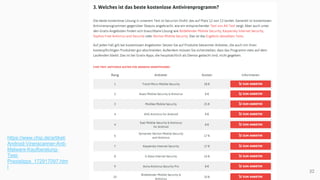

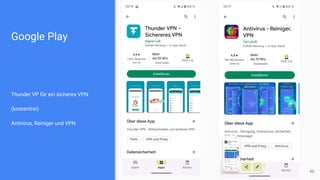

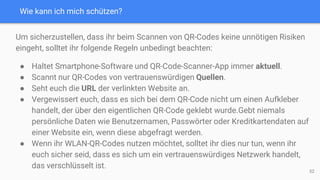

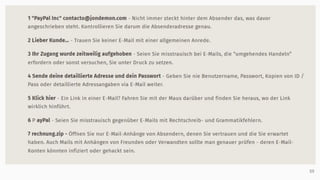

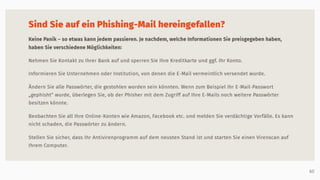

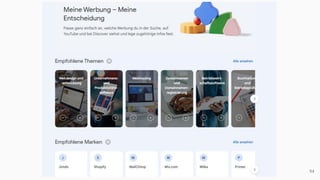

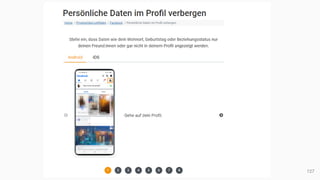

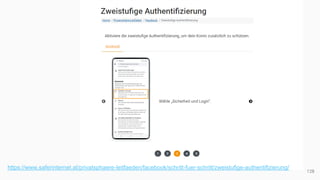

Das Dokument beschreibt Fallstricke in der digitalen Welt, insbesondere für Handelsagenten, und bietet wichtige Sicherheitsmaßnahmen wie die Verwendung von sicheren Passwörtern, den Schutz von Mobilgeräten und das sichere Surfen im Internet. Es erläutert verschiedene Arten von Malware und Schutzmaßnahmen, um Benutzer vor Cyberbedrohungen zu bewahren. Außerdem wird hervorgehoben, dass Anwender*innen sich der Risiken bewusst sein und aktiv Maßnahmen ergreifen müssen, um ihre sensiblen Daten zu schützen.