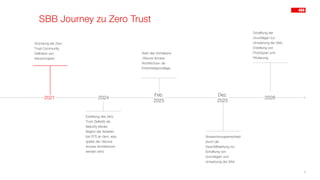

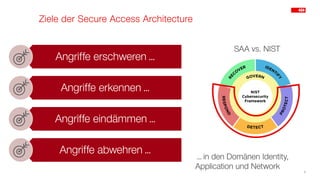

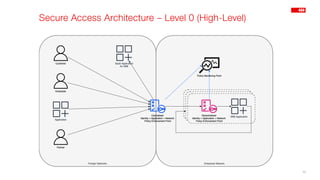

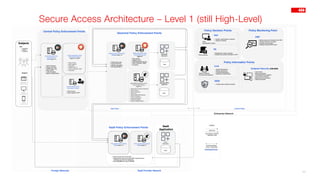

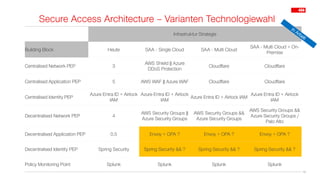

In Zeiten stetig steigender Sicherheitsrisiken ist die SBB mit der Secure Access Architecture auf ihrem Weg zu einer Zero Trust Architecture. In diesem Vortrag zeigen wir die Herausforderungen, das Zielbild der Secure Access Architecture und den aktuellen Stand.