Verwaltungsgebäude

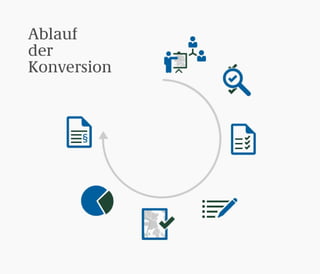

- 2. Heidelberg Heidelberg Ablauf der Konversion Heidelberg Rückgabeankündigung / Kontaktaufnahme Der Konversionsprozess beginnt mit der Ankündigung des Endes der militärischen Nutzung einer Fläche. Anschließend nimmt die Bundesanstalt für Immobilienaufgaben (BImA) im Auftrag des Bundes Kontakt mitden Kommunen als den Planungs- trägerinnen auf. Gemeinsamwerden erste Vorstellungen für die zivile Anschlussnutzung der nicht mehr für Bundeszwecke benötigten Flächen erörtert. erfolgt

- 3. Heidelberg Heidelberg Ablauf der Konversion Bestandsanalyse Im Rahmen der Bestandsanalyse der Grundstücke, Gebäude und sonstigen Infrastruktur der Konversionsflächen nimmt die BImA stets Altlasten-, Kampfmittel- und ggf. weitere Untersuchungen vor. Damit kommt sie ihren Verpflichtungen als Grundstückseigentümerin für eine nachhaltige und effektive Gefahrenabwehr nach und schafft insgesamt die Grundlagen für die anschließenden Planungs- und Vermarktungsmaßnahmen. in Bearbeitung

- 4. Heidelberg Heidelberg Ablauf der Konversion Konversionsvereinbarung Die partnerschaftliche und vertrauensvolle Zusammenarbeit wird regelmäßig durch Konversionsvereinbarungen zwischen der BImA und den jeweiligen Ländern und Kommunen dokumentiert. Diese regeln für die Konversionsflächen z.B. die gemeinsamen Ziele und das weitere Vorgehen wie auch die Öffentlichkeitsbeteiligung. erfolgt

- 5. Heidelberg Heidelberg Ablauf der Konversion Nutzungskonzeption Unter Berücksichtigung der städtebaulichen und struktur- politischen Ziele der Kommune und des Landes sowie der Verwertungs- aufgaben der BImA wird unter Beteiligung der Öffentlichkeit ein Nutzungskonzept für die Konversionsflächen entwickelt und abgestimmt. Das Nutzungskonzept bildet die Grundlage für die anschließende Vermarktung durch die BImA und die städtebaulichen Planungen der Kommunen. noch offen

- 6. Heidelberg Heidelberg Ablauf der Konversion Heidelberg Rückgabe Mit der Rückgabe (Aufgabe der militärischen Nutzung und Übergabe) erlangt die BImA die volle Verantwortung für die bundeseigenen Flächen von der Bundeswehr bzw. von den verbündeten Streitkräften zurück (return of responsibility). Bei Flächen im Eigentum Dritter wird der Mietvertrag beendet, sodass auch die Eigentümer wieder voll über ihren Besitz verfügen können. Für eine zivile Anschlussnutzung ist in der Regel eine Neubeplanung durch die Kommune erforderlich. erfolgt

- 7. Heidelberg Heidelberg Ablauf der Konversion Vermarktung In der Regel bietet die BImA die Konversionsflächen auf Grundlage der Nutzungskonzeption auf dem offenen Immobilienmarkt an, sofern nicht eine Direktvermarktung an die Kommunen bzw. Gebietskörperschaften im Rahmen der „Erstzugriffsoption“ erfolgt, wodurch diese dann die Entwicklung der Flächen in eigener Hand steuern kann. noch offen

- 8. Heidelberg Heidelberg Ablauf der Konversion Abschluss der Konversion Mit dem Verkauf der Flächen an Private oder an die Kommunen endet im Allgemeinen die Beteiligung der BImA am Konversionsprozess. Anschließend erfolgen die entsprechenden Maßnahmen der Käufer bis hin zu der Nutzung durch die Endkunden. noch offen