Präsentation einbetten

Als PDF, PPTX herunterladen

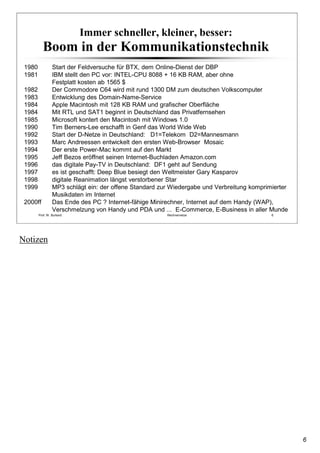

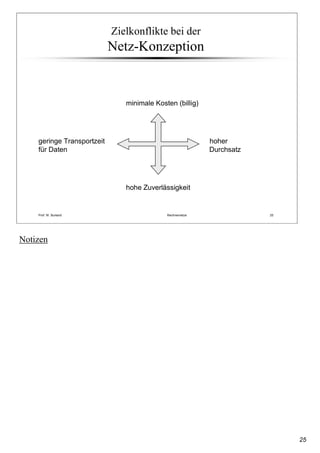

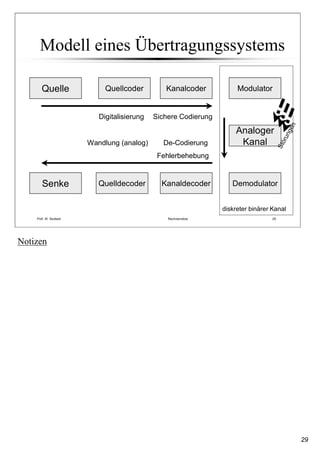

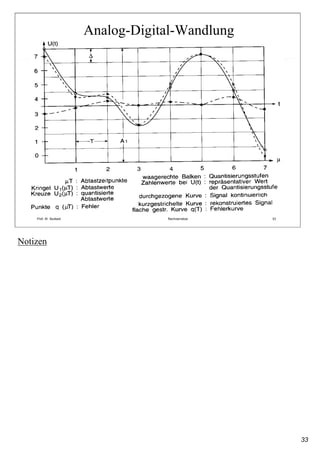

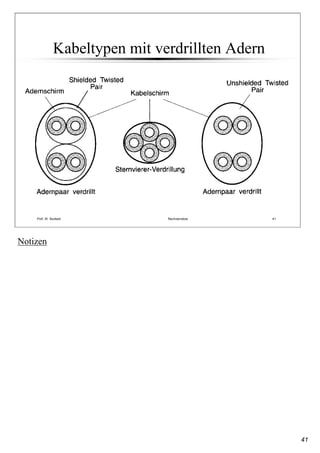

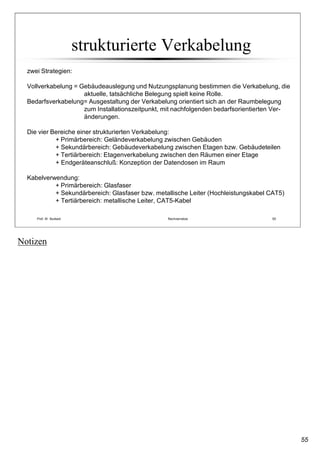

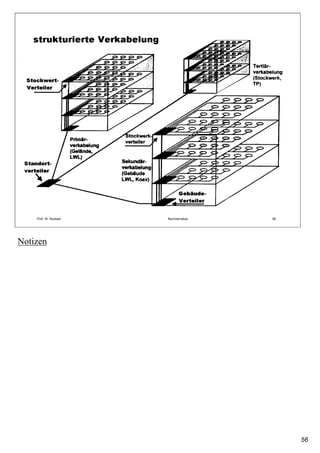

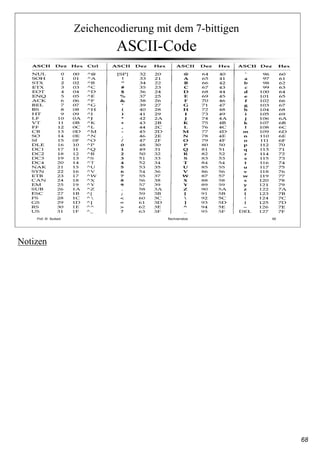

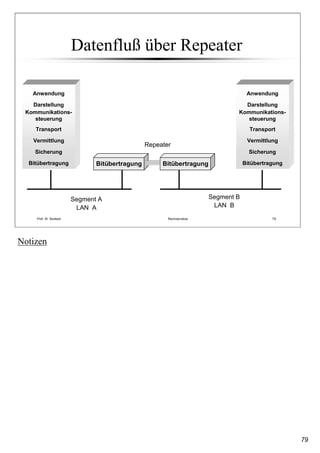

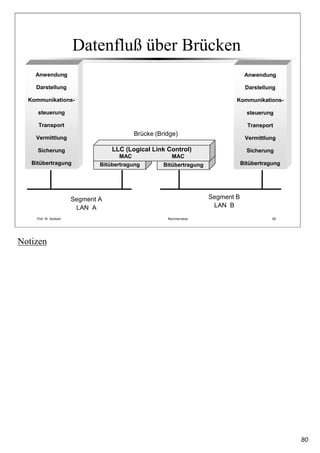

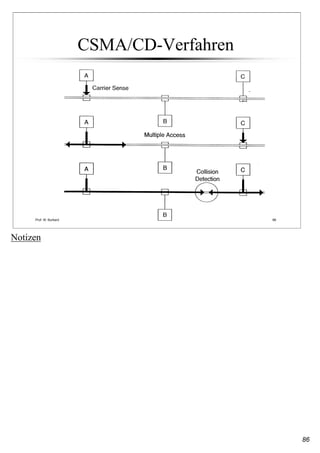

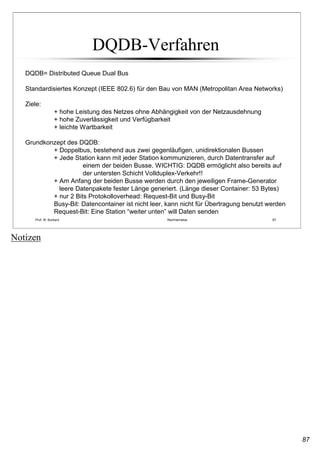

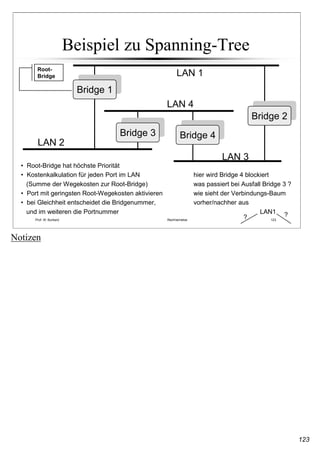

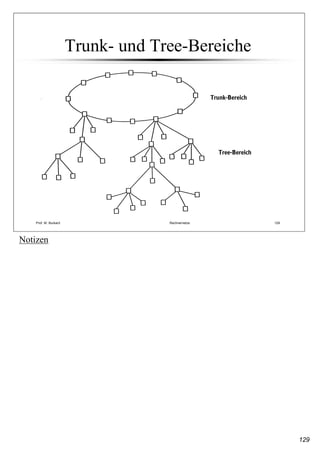

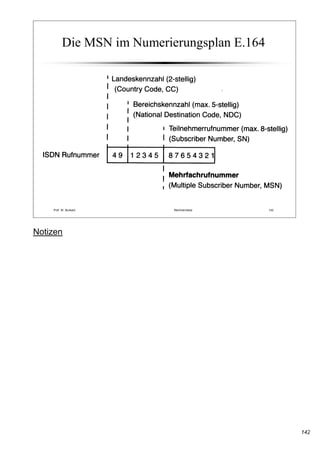

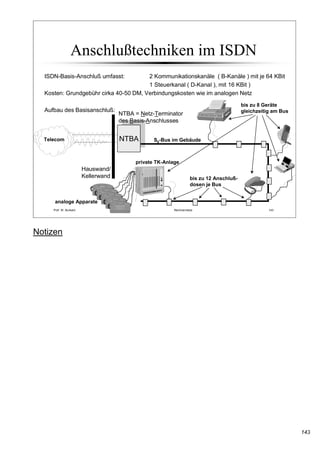

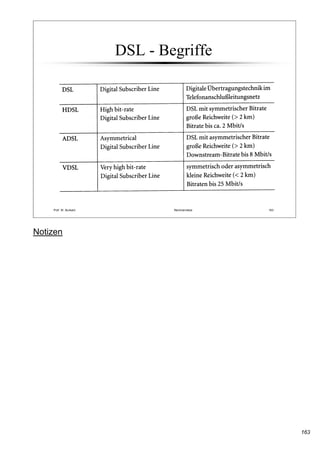

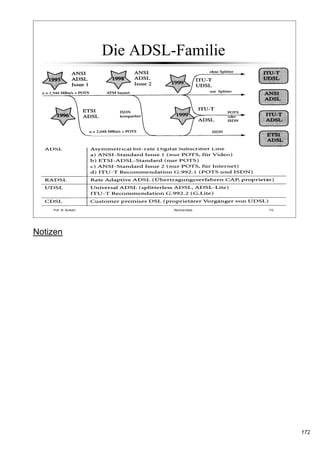

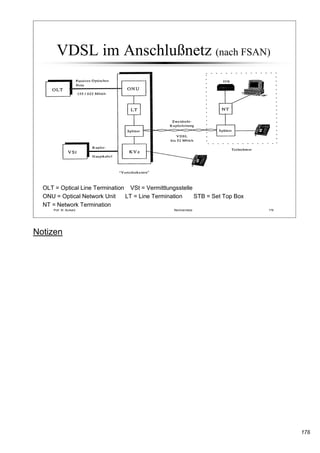

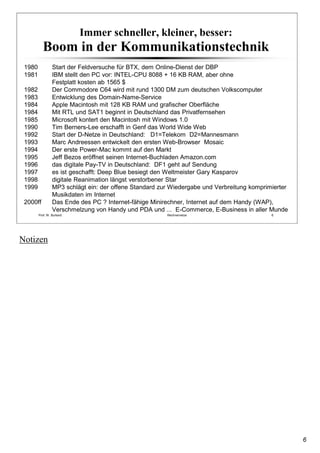

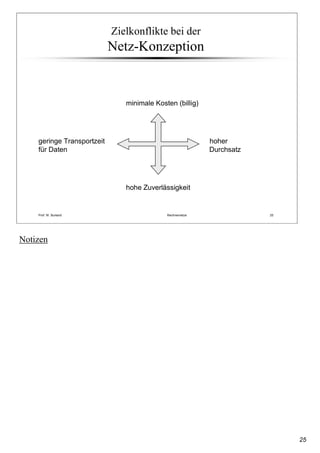

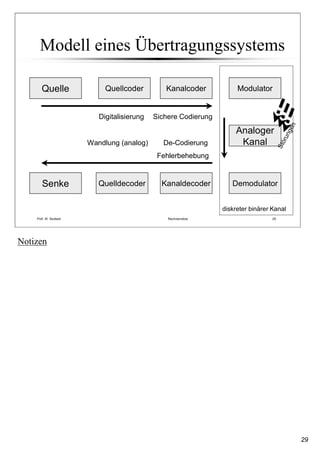

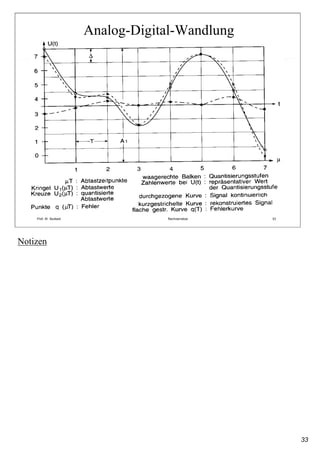

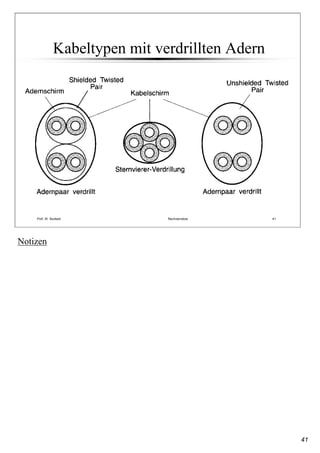

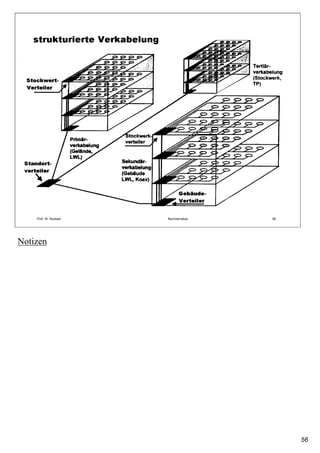

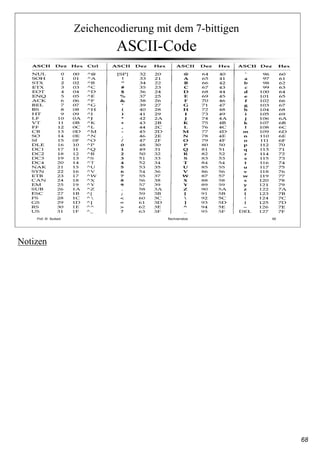

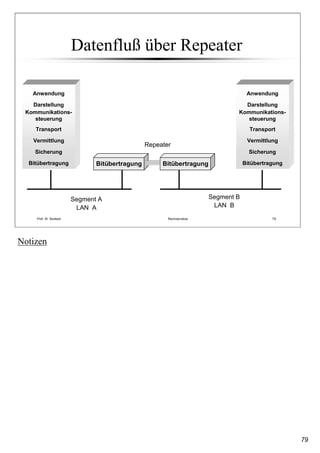

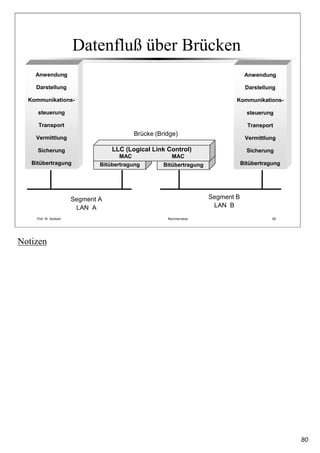

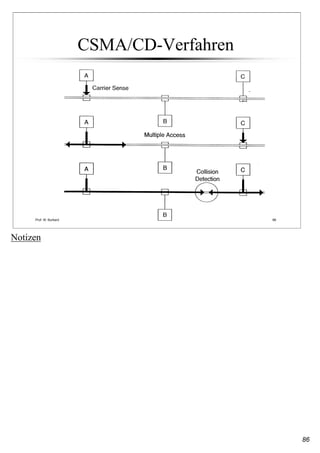

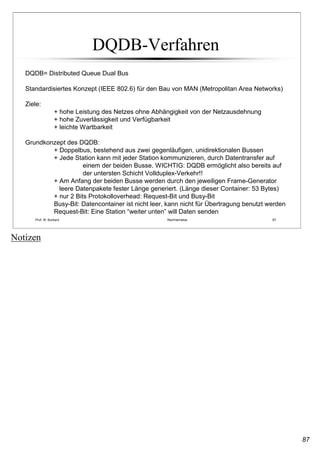

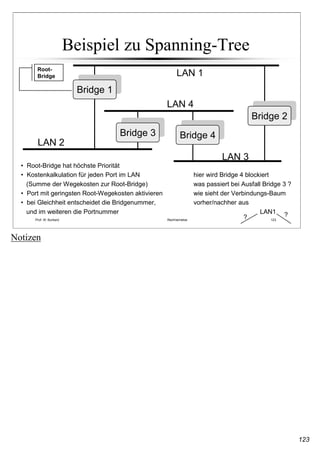

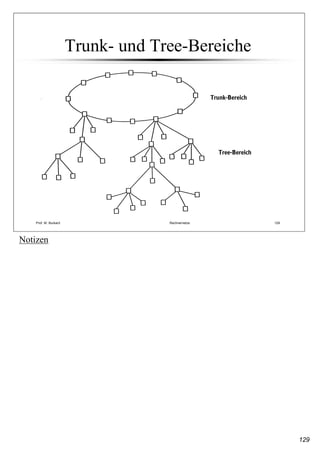

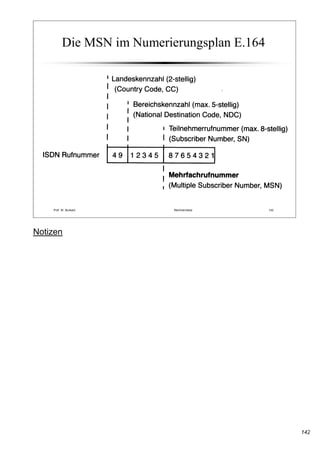

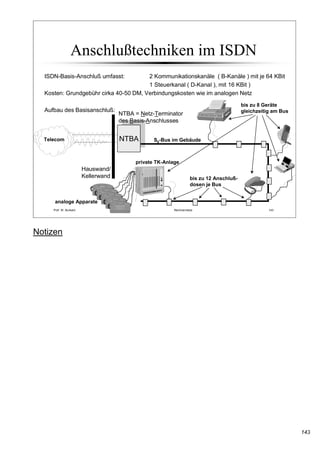

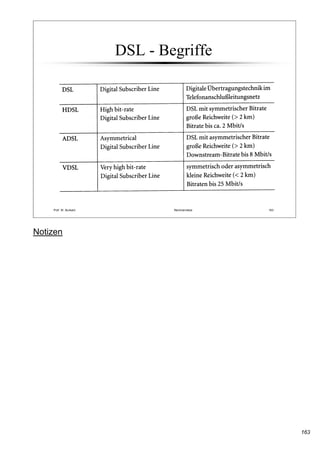

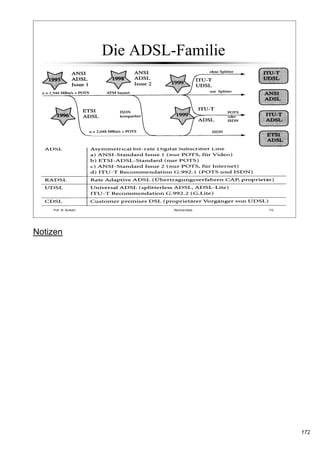

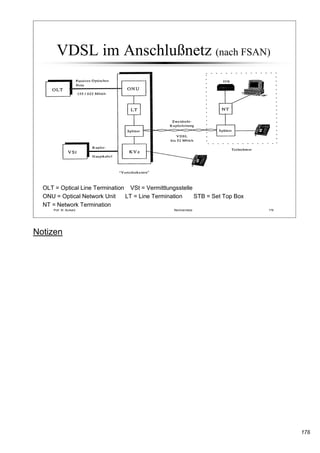

Das Dokument bietet einen Überblick über Rechnernetze und deren Entwicklung, einschließlich der Kommunikationstechnologie von 1900 bis zur modernen Netzwerkarchitektur. Es behandelt Themen wie die Klassifizierung von Netzwerken, Übertragungstechniken (z.B. paketvermittelte Systeme) und verschiedene Netzwerktypen wie LAN und WAN. Darüber hinaus werden bedeutende historische Meilensteine in der Kommunikationstechnik sowie Literaturhinweise zur Vertiefung des Themas aufgeführt.