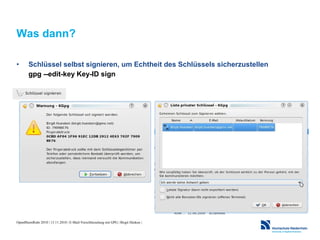

Der Vortrag von Birgit Hüsken auf der OpenRheinRuhr 2010 behandelt die E-Mail-Verschlüsselung mit GPG, einschließlich der verschiedenen Verschlüsselungsverfahren wie symmetrische, asymmetrische und hybride Verschlüsselung. Es wird erklärt, wie Schlüssel erzeugt, verwaltet und ausgetauscht werden, sowie das Konzept des 'Web of Trust', das zur Vertrauensbildung in digitale Schlüssel verwendet wird. Zusätzlich werden praxisnahe Werkzeuge und Methoden zur Verschlüsselung und Signierung von E-Mails vorgestellt.