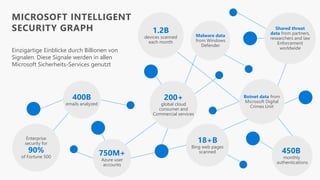

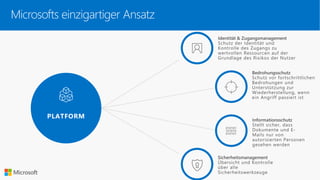

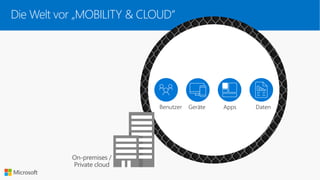

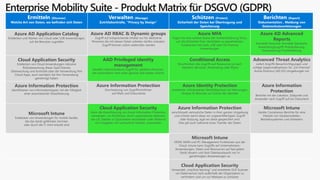

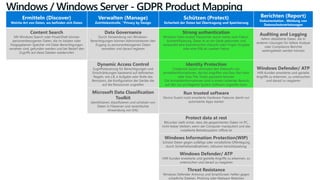

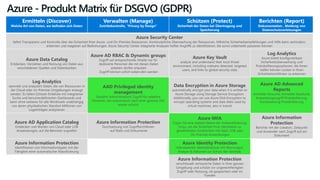

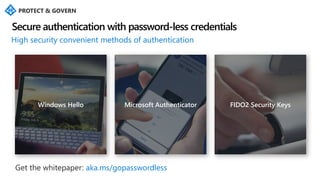

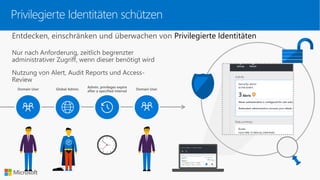

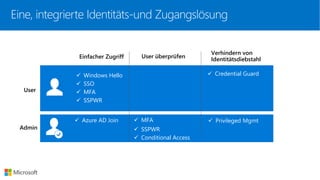

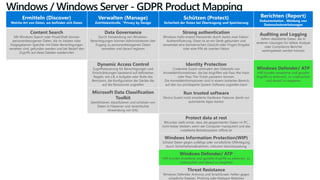

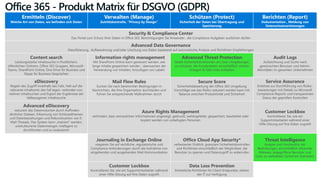

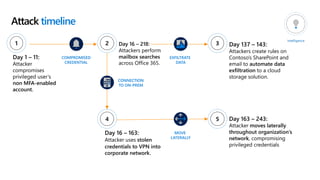

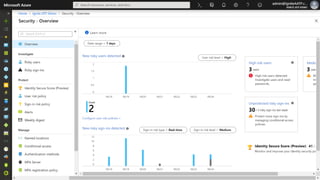

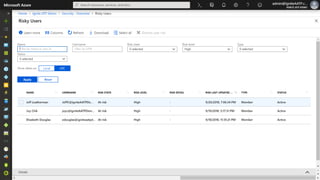

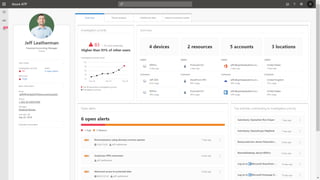

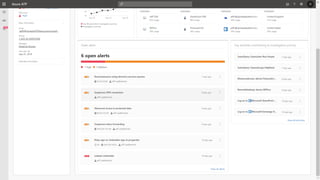

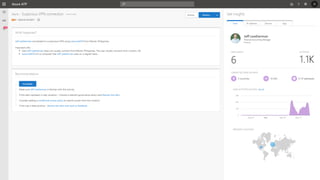

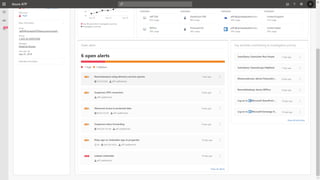

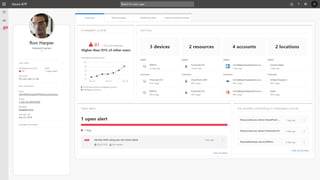

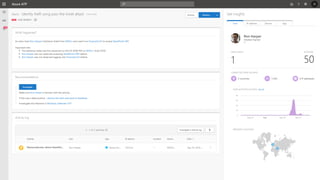

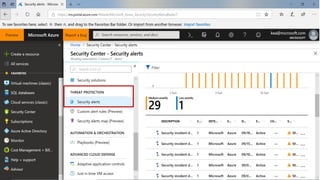

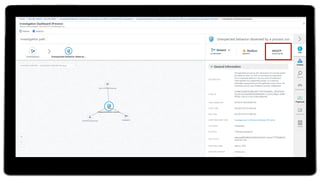

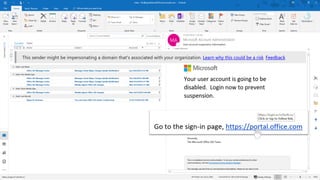

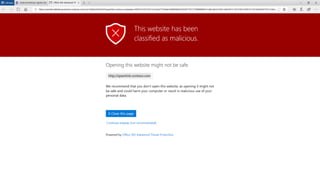

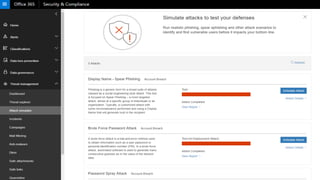

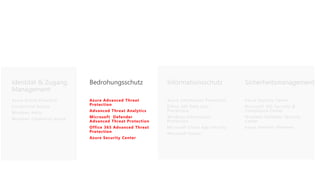

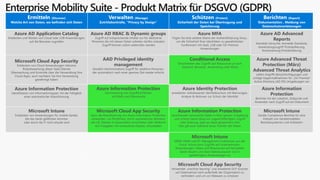

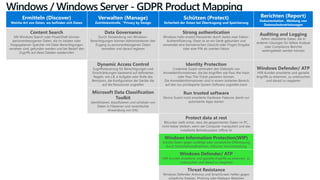

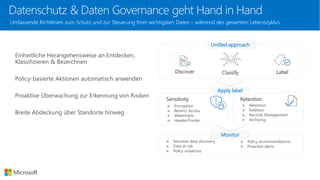

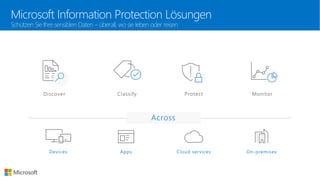

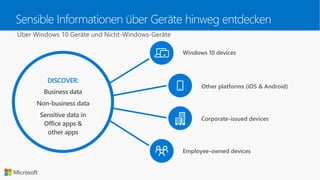

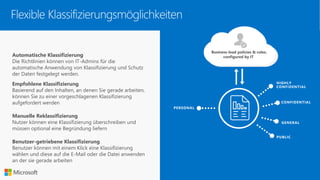

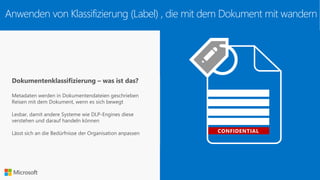

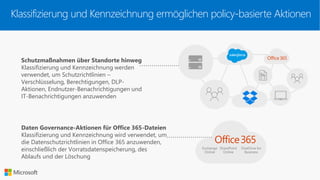

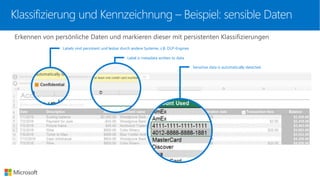

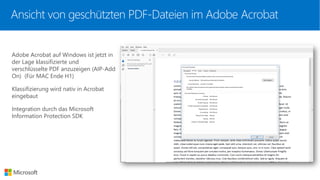

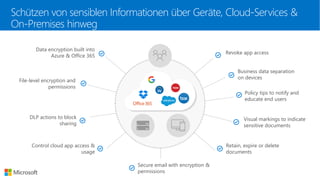

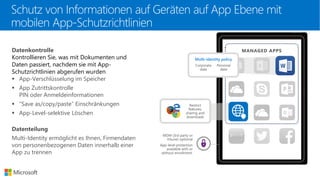

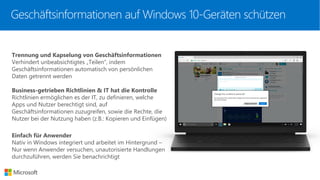

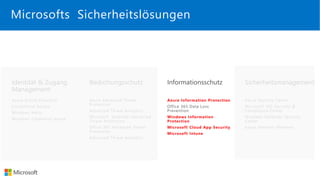

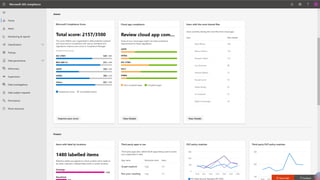

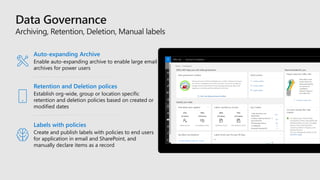

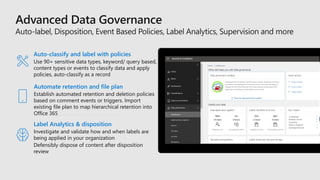

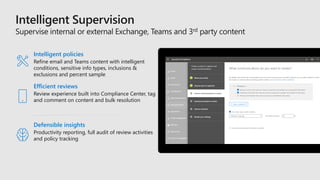

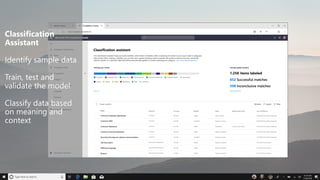

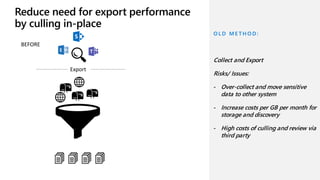

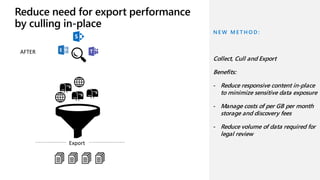

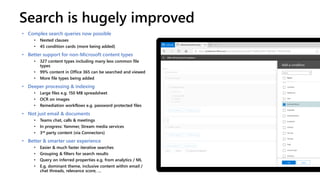

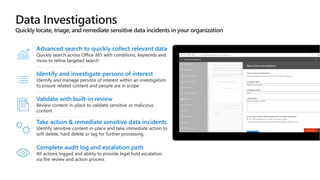

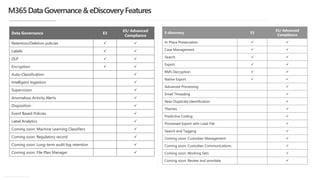

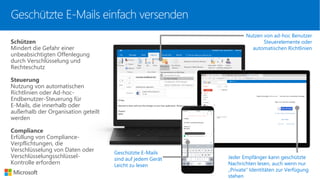

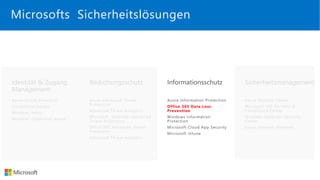

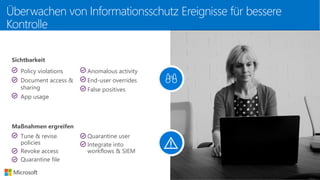

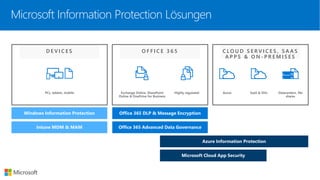

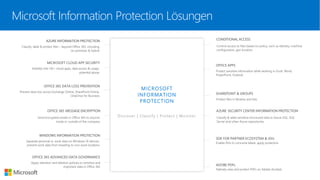

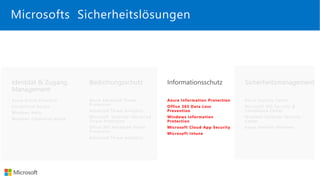

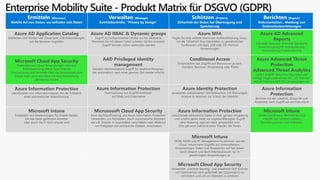

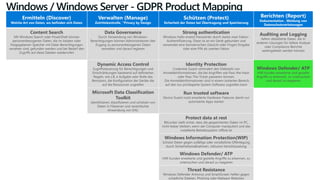

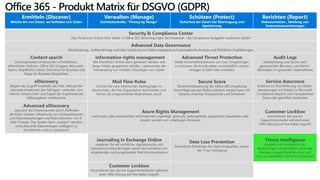

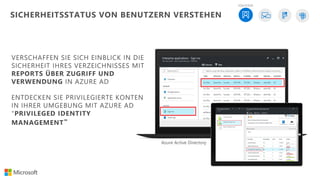

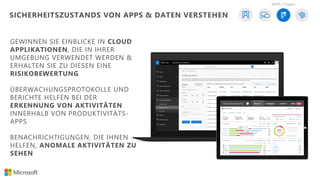

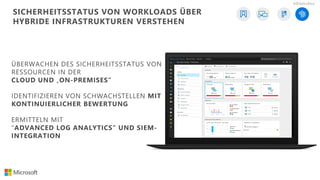

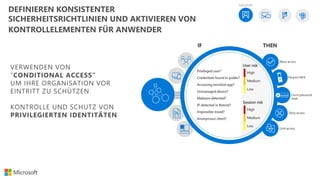

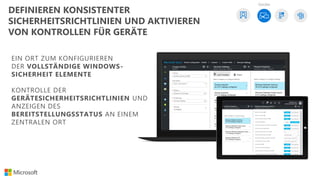

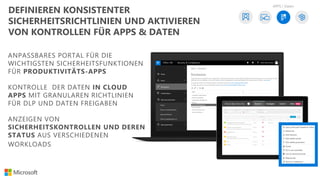

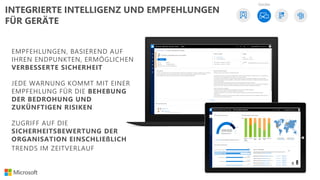

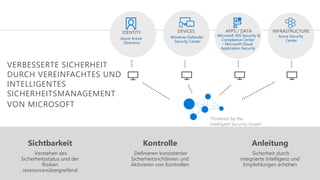

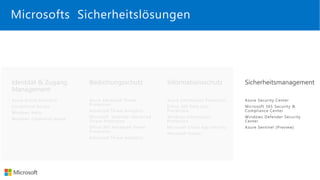

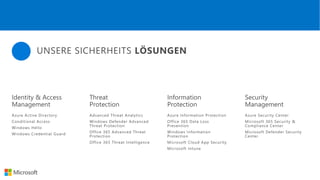

Das Dokument erläutert Microsofts Ansätze zur Sicherstellung von Datenschutz und Datensicherheit im Einklang mit der GDPR, einschließlich der Verwendung von Technologien wie Azure und Microsoft 365 zur Identifizierung, Verwaltung, Schutz und Dokumentation personenbezogener Daten. Es beschreibt auch die Herausforderungen, wie die Nutzung nicht genehmigter Anwendungen und Sicherheitsverletzungen, und hebt die Bedeutung von Identitätsmanagement und Multi-Faktor-Authentifizierung hervor. Darüber hinaus wird auf die Notwendigkeit eingegangen, klare Regeln und Sicherheitsstandards in der digitalen Unternehmenswelt zu etablieren.