Präsentation einbetten

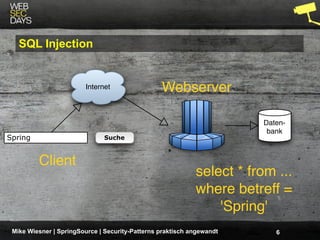

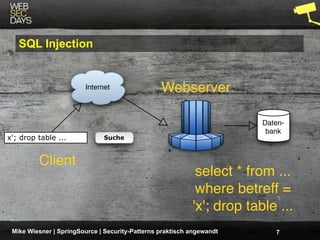

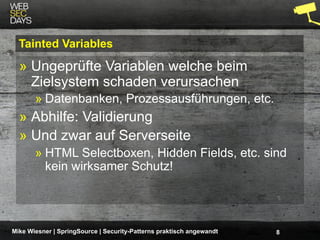

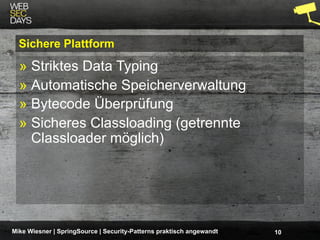

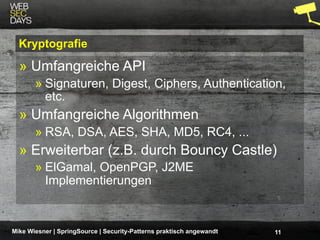

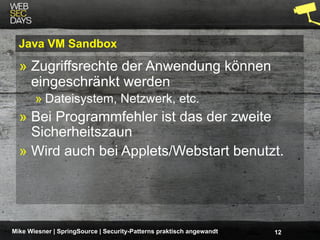

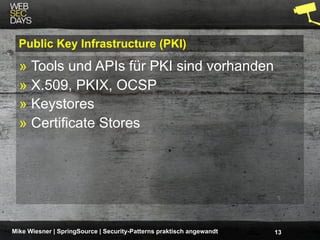

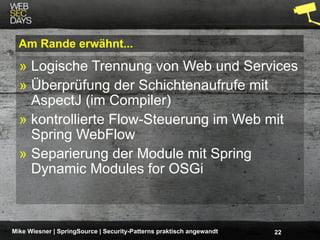

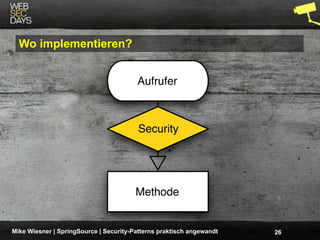

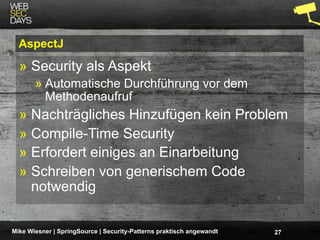

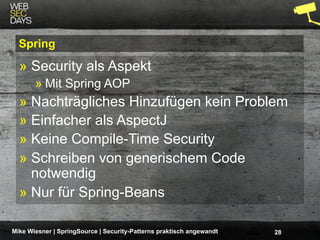

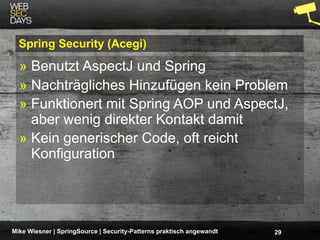

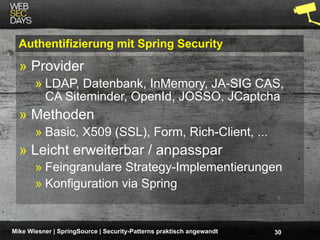

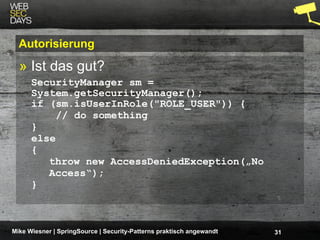

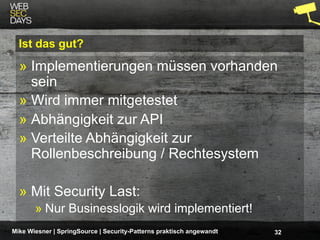

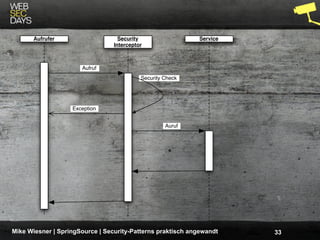

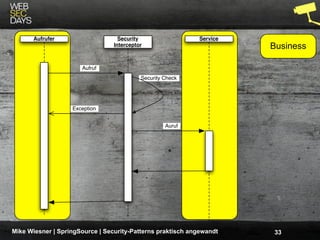

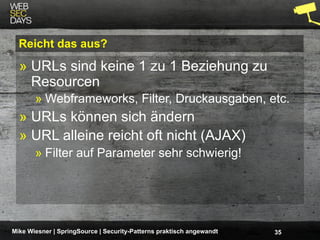

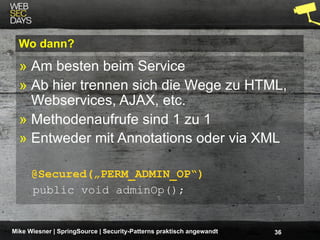

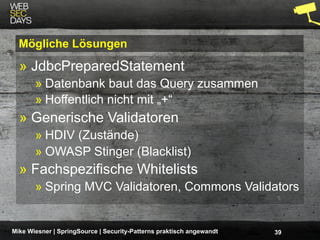

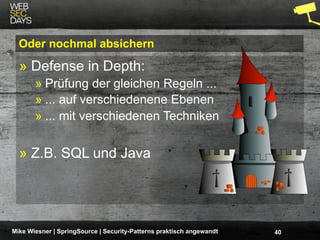

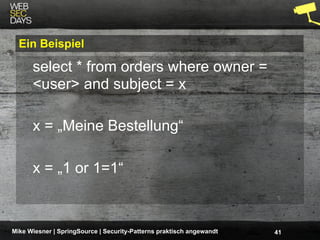

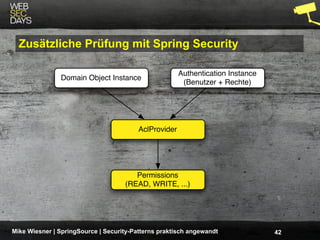

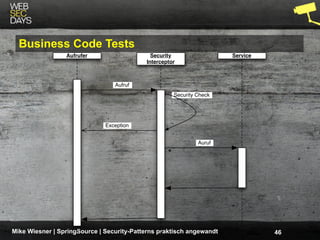

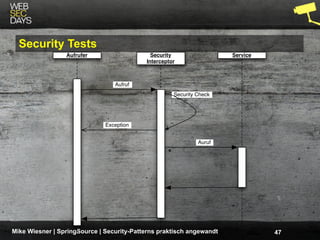

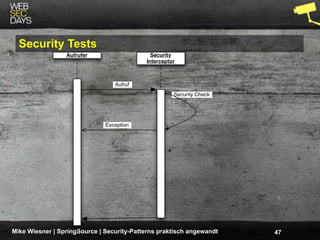

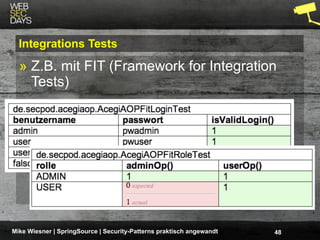

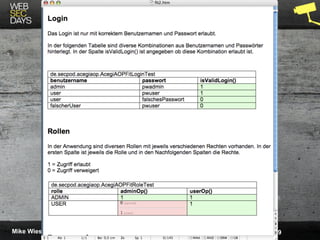

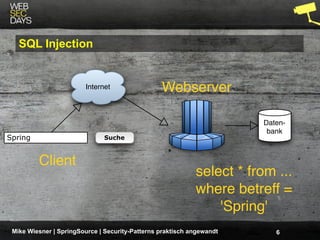

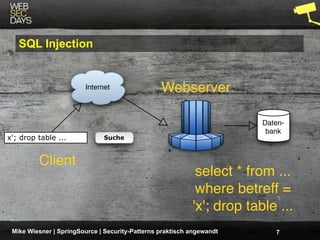

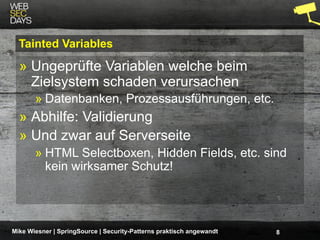

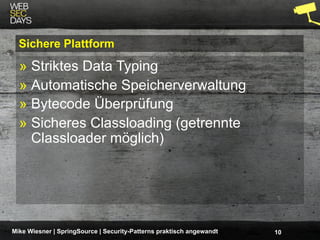

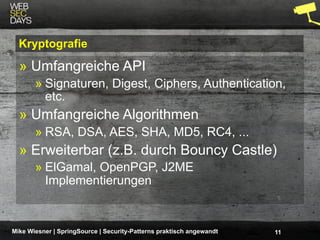

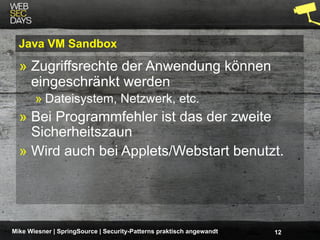

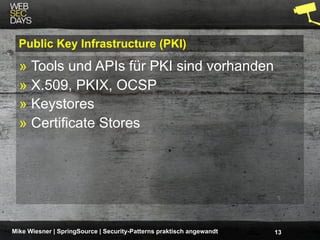

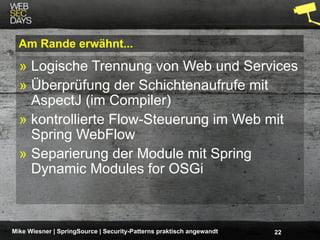

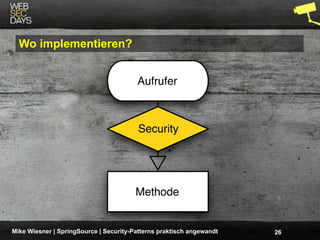

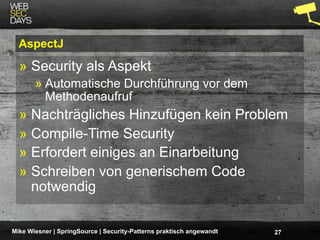

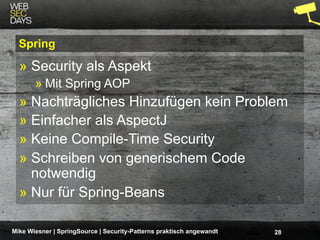

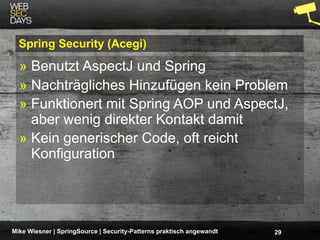

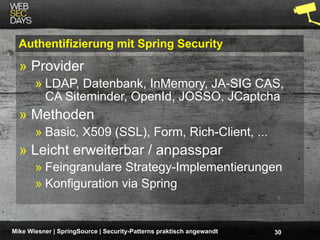

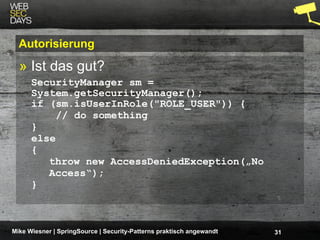

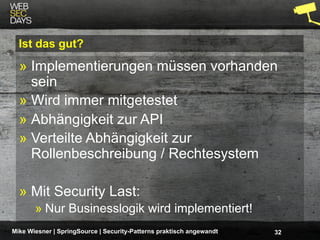

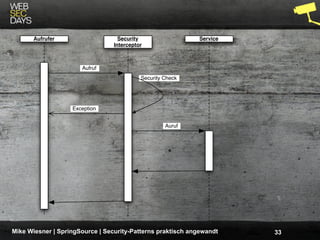

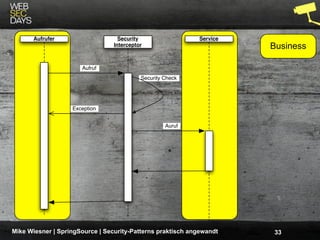

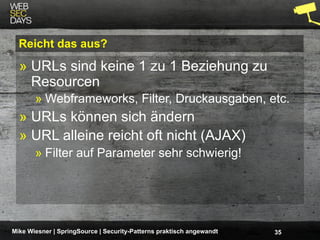

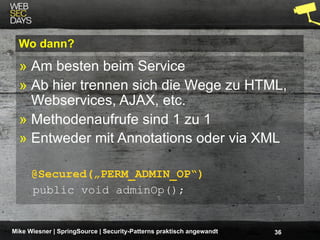

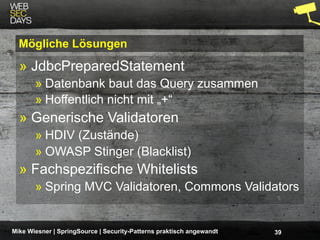

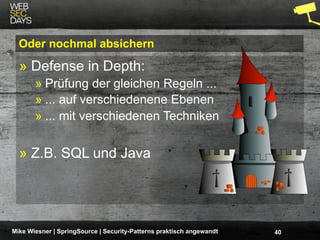

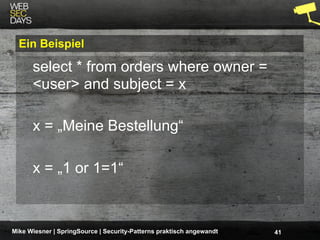

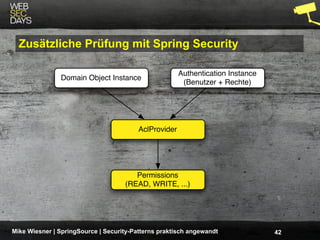

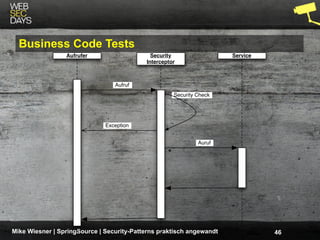

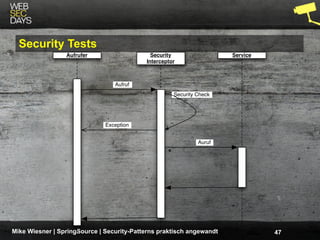

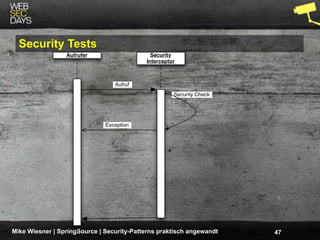

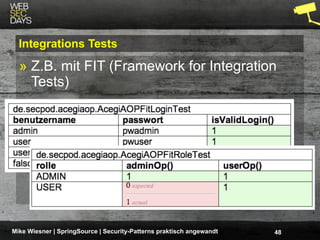

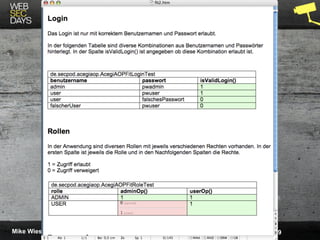

Das Dokument von Mike Wiesner behandelt Sicherheitsmuster in Java und deren Anwendung gegen gängige Angriffsmuster wie SQL-Injection und Parameterverfälschung. Es wird betont, dass eine frühzeitige Validierung von Eingaben und der Einsatz von Frameworks wie Spring Security und AspectJ wesentlich zur Sicherheit beitragen können. Abschließend wird darauf hingewiesen, dass Java bereits viele Sicherheitselemente bietet, die durch diese Tools weiter optimiert werden können.