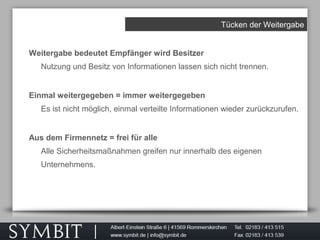

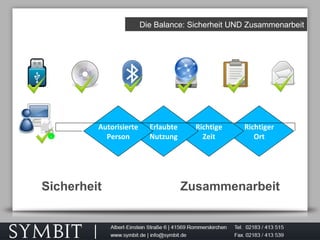

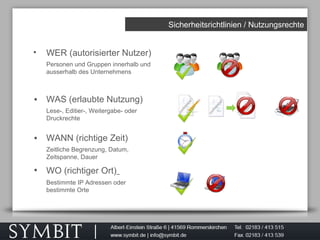

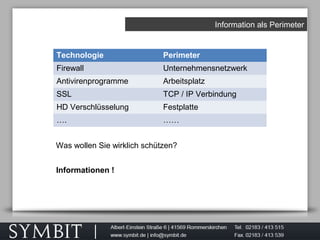

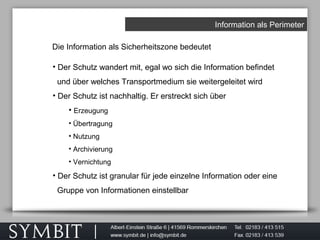

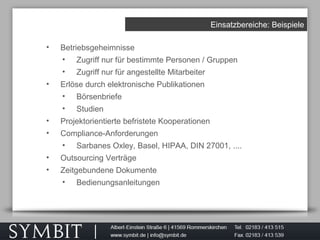

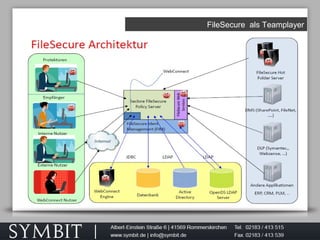

Das Dokument behandelt das Thema Information Rights Management (IRM) und betont die Bedeutung des Schutzes vertraulicher Daten über ihren gesamten Lebenszyklus, insbesondere im Kontext von BYOD und Cloud-Nutzung. Es hebt die Herausforderungen bei der Weitergabe von Informationen hervor und beschreibt, wie Sicherheitsrichtlinien und Nutzungsrechte definiert werden können, um sowohl Sicherheit als auch Zusammenarbeit zu fördern. Zudem werden Beispiele für den Einsatz von IRM gegeben, einschließlich der Einhaltung von Compliance-Anforderungen.