Präsentation einbetten

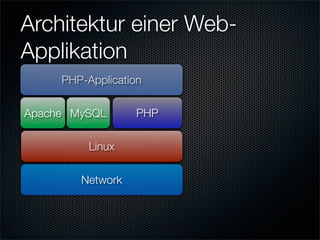

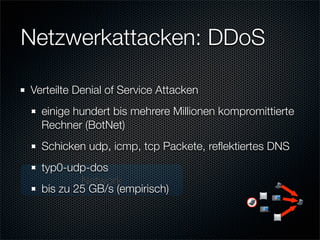

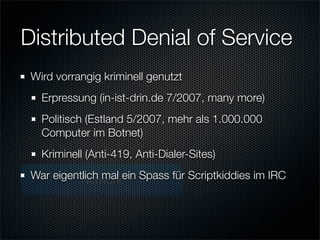

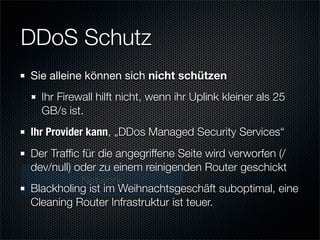

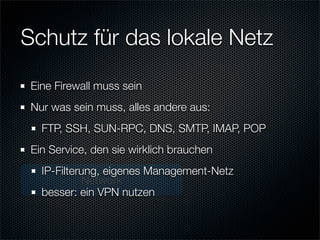

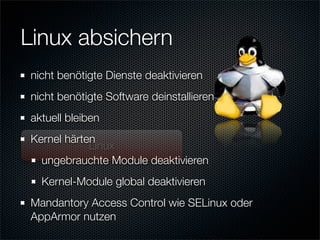

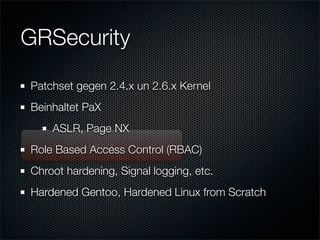

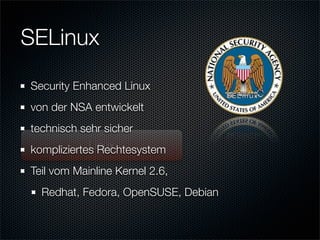

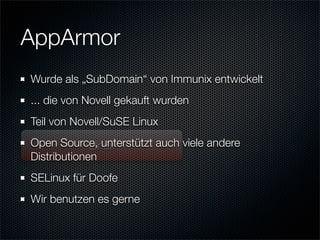

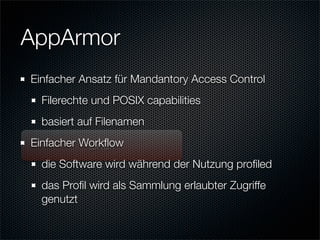

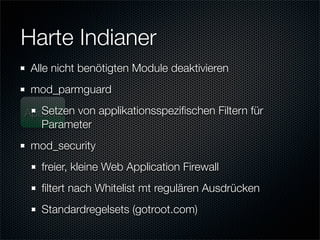

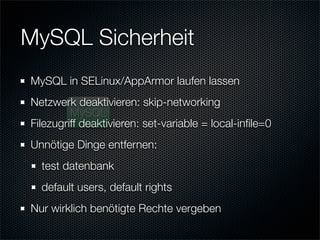

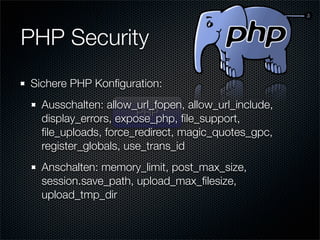

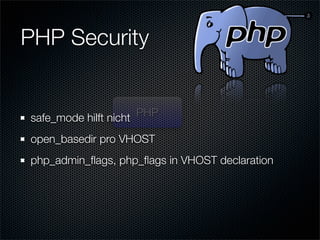

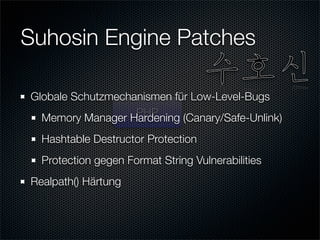

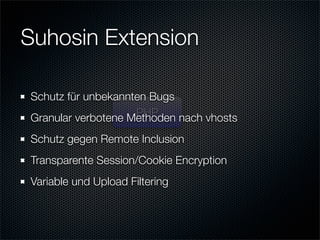

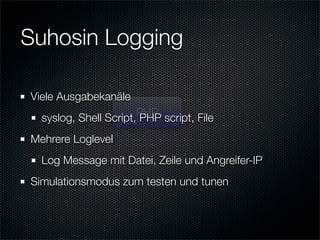

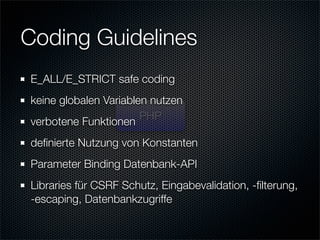

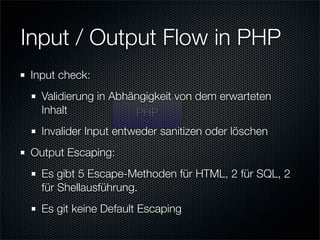

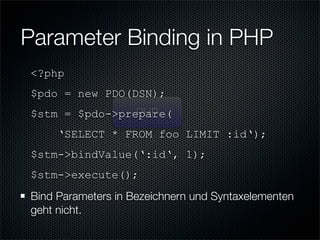

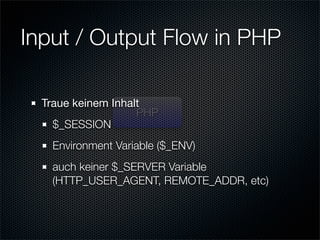

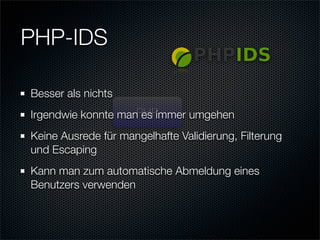

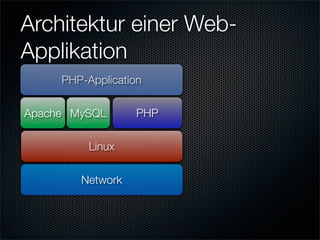

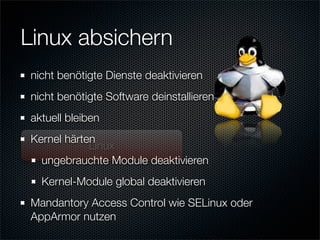

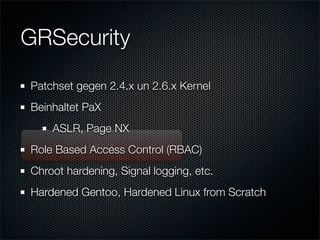

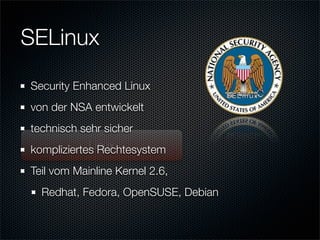

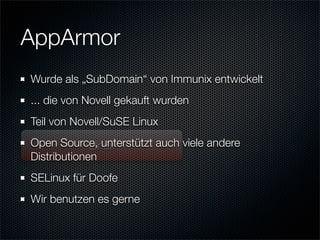

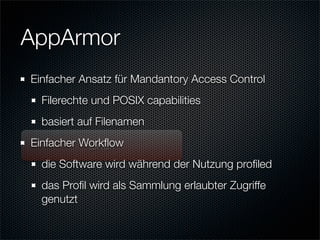

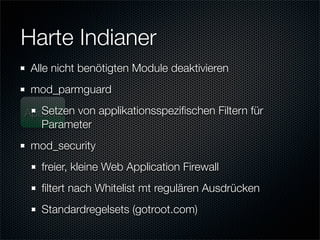

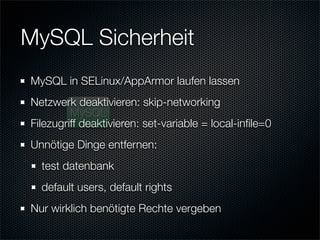

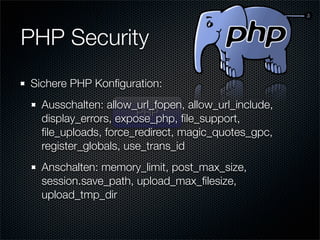

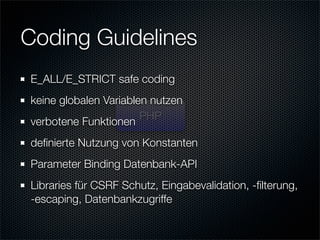

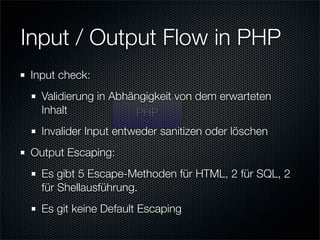

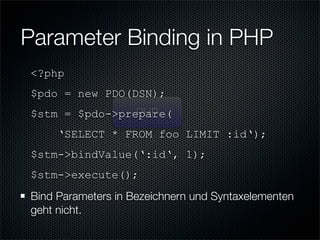

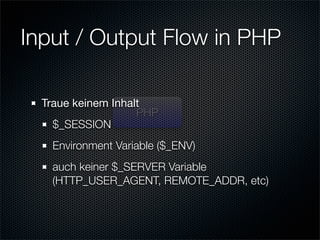

Die Präsentation von David Soria Parra auf der International PHP Conference 2008 behandelt Sicherheitsaspekte in PHP-Anwendungen, insbesondere den Schutz vor Distributed Denial of Service (DDoS)-Angriffen und die Härtung von Servern. Er erklärt verschiedene Sicherheitsmaßnahmen wie die Deaktivierung unnötiger Dienste, den Einsatz von Sicherheitsmodulen wie mod_security und AppArmor sowie bewährte Verfahren für die sichere PHP-Entwicklung, einschließlich Eingabevalidierung und dem Umgang mit Session-Daten. Zudem werden technische Anleitungen zur härtung von Linux-Systemen und MySQL-Datenbanken gegeben.