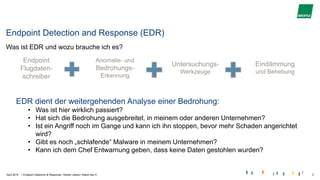

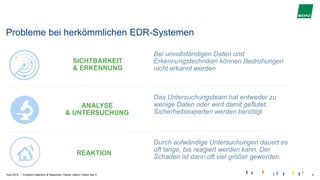

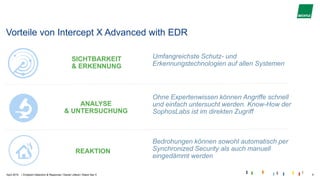

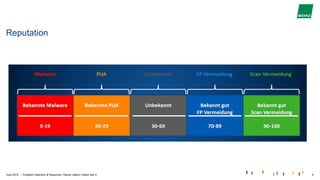

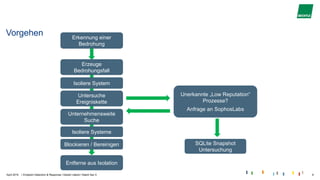

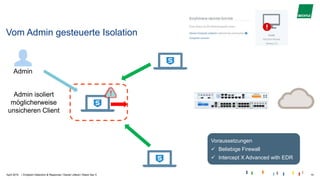

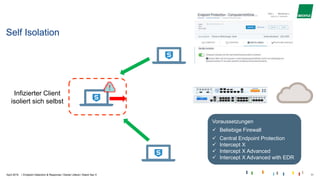

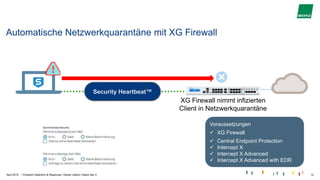

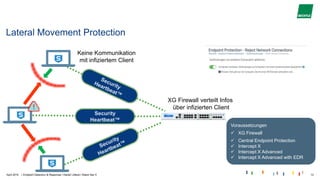

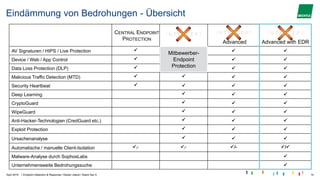

Das Dokument erläutert die Bedeutung und Funktionen von Endpoint Detection and Response (EDR) zur Bekämpfung moderner Cyber-Bedrohungen mittels Sophos-Technologie. Es hebt die Vorteile von Intercept X Advanced mit EDR hervor, einschließlich automatischer Bedrohungsreaktion und verbesserter Sichtbarkeit, Analyse und Untersuchung ohne umfangreiche Expertenkenntnisse. Zudem werden verschiedene Technologien und Prozesse beschrieben, die zur Eindämmung von Bedrohungen eingesetzt werden können.