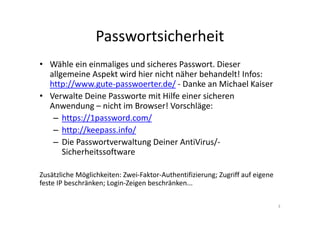

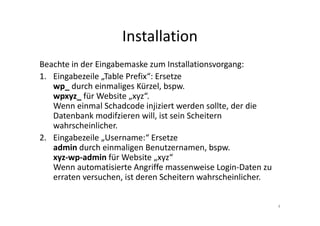

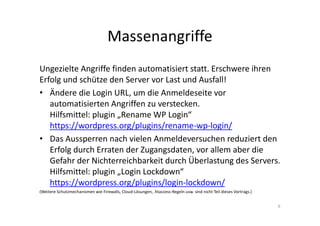

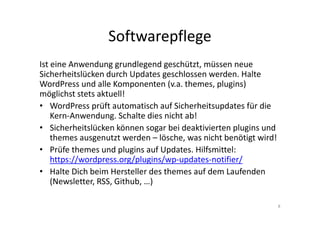

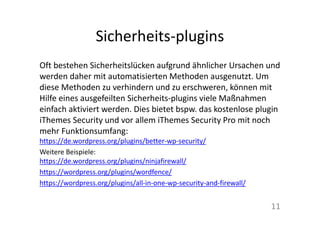

Der Vortrag bietet eine Übersicht über Sicherheitsgrundlagen für den Betrieb von WordPress und ähnlichen Webanwendungen, fokussiert auf Aspekte wie Passwortsicherheit, Profilverwaltung, und Auswahl sowie Pflege von Plugins und Themes. Wichtige Maßnahmen umfassen die Verwendung sicherer Passwörter, die Durchführung regelmäßiger Softwareupdates, das Erstellen von Sicherheitskopien und die Nutzung von Sicherheitsplugins. Zudem werden spezifische Tools und Plugins empfohlen, um automatisierte Angriffe zu erschweren und die Sicherheit zu erhöhen.