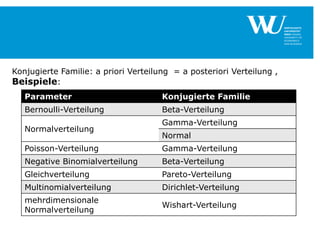

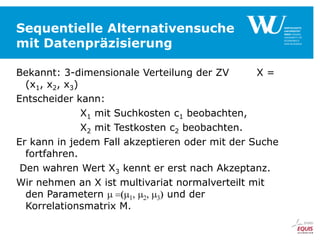

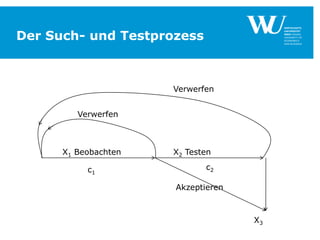

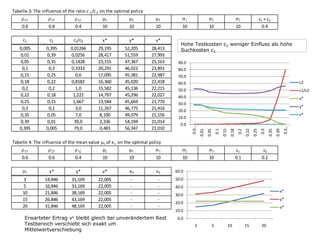

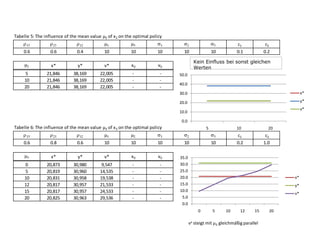

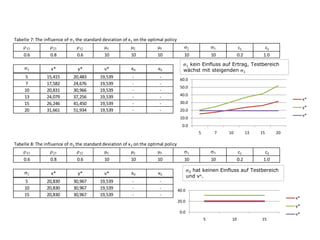

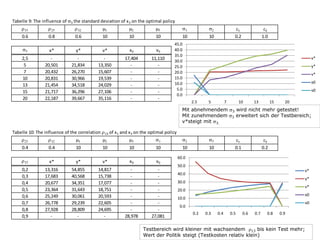

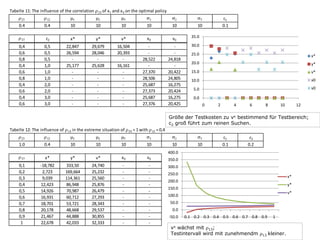

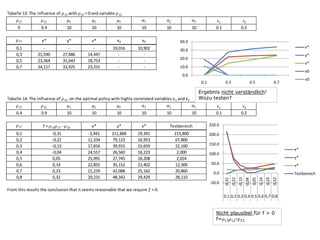

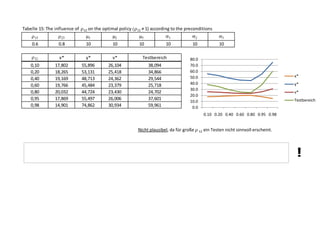

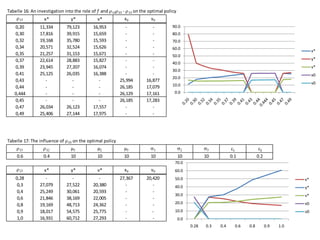

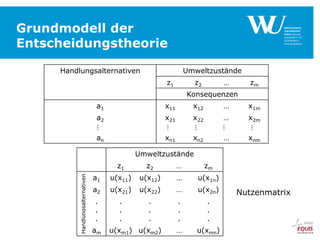

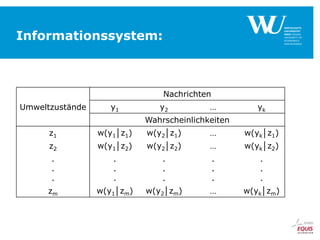

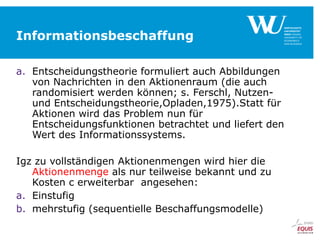

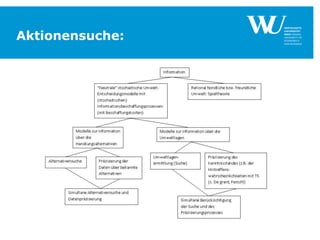

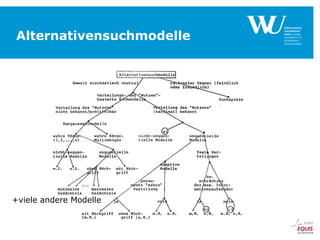

Das Dokument behandelt die Theorie der Entscheidung unter Berücksichtigung partieller Informationen, einschließlich der Handlungsalternativen, Umweltzustände und der Konsequenzen für verschiedene Entscheidungsmodelle. Es werden verschiedene Informationssysteme sowie das Bayes'sche Theorem zur Informationsbeschaffung vorgestellt und diskutiert, wie Kosten für Suche und Tests die optimale Entscheidungsstrategie beeinflussen. Tabellen zeigen die Auswirkungen von Such- und Testkosten sowie der Verteilung der Entscheidungsparameter auf die optimale Entscheidungsstrategie.

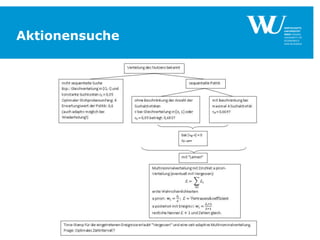

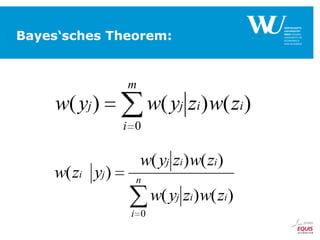

![Optimale Politik bei einfacher

Alternativensuche und bekannter

Verteilung des (Geld-)Nutzens

F(u) mit Dichte f(u):

Ermittlung von v* = erwarteter Wert bei optimaler Fortsetzung der Suche

Stoppen wenn u ≥ v*!

Ermittlung:

v E max u, v c

s

v

vf (u )du

u f (u )du cs

v

vF(v)

u f (u )du cs

v

v

v

(u v) f (u )du cs

v

TF(v)

Wir erhalten v* als Nullstelle: TF(v)-cs=0

Bsp.:

Für G(u,s) gilt: TF(v)-f(v)-v(1-F(v))

Für N [0,1] gilt: TF(v)=(v²+1)/2-v und v* = 1-√2cs

(cs < ½)

v f (u )du

v

u f (u )du cs

v](https://image.slidesharecdn.com/testpartielleinformation2011neu-140112061927-phpapp02/85/Test-partielle-information2011neu-8-320.jpg)