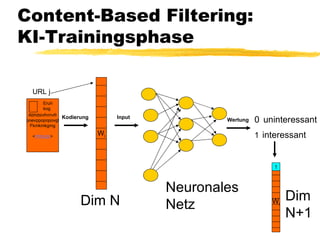

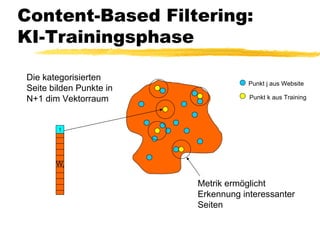

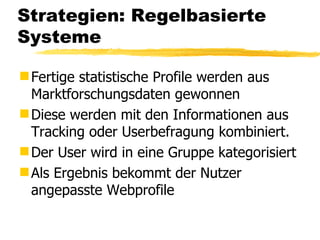

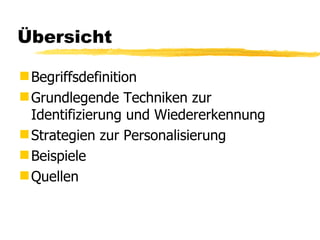

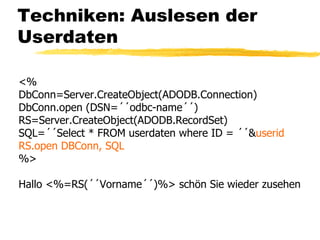

Das Dokument von Dr. Udo Ornik behandelt die Personalisierung im Internet, definiert den Begriff und beschreibt Techniken zur Identifizierung und Klassifizierung von Nutzerdaten zur Anpassung von Informationen an individuelle Interessen. Es werden verschiedene Methoden wie Cookies, codierte URLs und Logdateien besprochen, sowie Strategien zur Personalisierung, darunter reaktive und nicht-reaktive Ansätze wie collaborative und content-based filtering. Schließlich werden Beispiele für personalisierte Websites und relevante Quellen zur Thematik angeführt.

![Techniken: Logdateien remotehost : Rechnername oder die Internetadresse des Klienten. rfc931 : Der Loginname des Nutzers authuser : Nutzerkennung [date] : Zeitpunkt der Transaktion ''request'' Die an den Server gestellte Anfrage z.B. ''GET /'' . status : Zahlencode für den Abschlusszustand der Verbindung bytes : Menge der abgeschickten Daten in Bytes. Das World Wide Web Consortium (W3C) hat folgendes Format als „Common Log Format'' definiert: remotehost rfc931 authuser [date] "request" status bytes](https://image.slidesharecdn.com/personalisierung-12696238687058-phpapp02/85/Personalisierung-21-320.jpg)

![Techniken: Logdateien W3C 132.180.237.26 - - [20/Dec/1999:15:26:39 +0100] "GET /~c99f72/mmi10.shtml HTTP/1.0" 200 208 132.180.237.25 - - [20/Dec/1999:15:26:47 +0100] "GET /~c99f71/form.html HTTP/1.0" 200 140 132.180.237.25 - - [20/Dec/1999:15:27:20 +0100] "GET /~c99f71/kursleiter.php3?n=blw HTTP/1.0" 200 188 132.180.237.26 - - [20/Dec/1999:15:27:32 +0100] "GET /~c99f72/check.php3?n=fghgfg HTTP/1.0" 200 88 132.180.237.26 - - [20/Dec/1999:15:27:56 +0100] "GET /~c99f72/mmi10.shtml HTTP/1.0" 200 . . . Dies sind längst nicht alle tatsächlich vorliegenden Informationen !](https://image.slidesharecdn.com/personalisierung-12696238687058-phpapp02/85/Personalisierung-23-320.jpg)