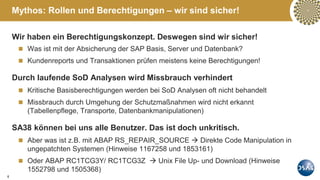

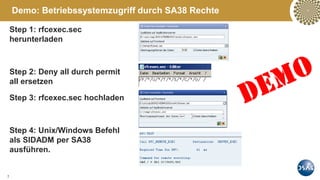

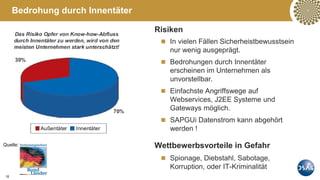

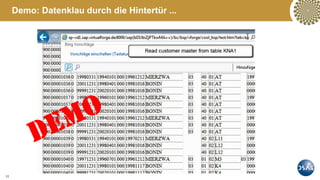

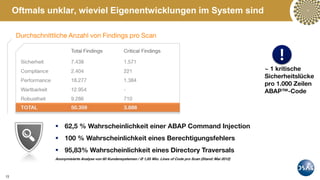

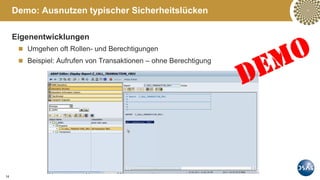

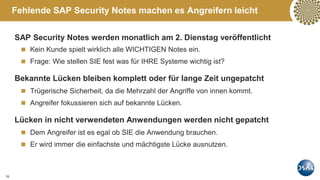

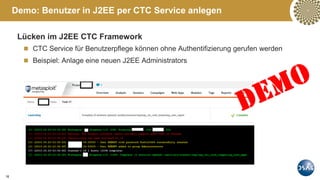

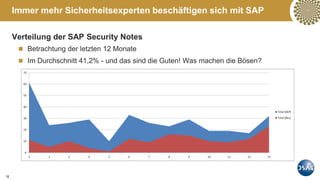

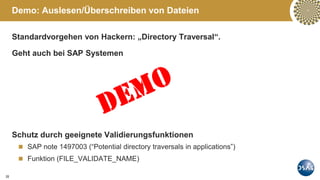

Das Dokument befasst sich mit den fünf verbreiteten Mythen der SAP-Sicherheit, darunter falsche Annahmen über die Sicherheit durch Rollen und Berechtigungen sowie die Gefahren von Internen und externen Angriffen. Es wird darauf hingewiesen, dass die Sicherheitslage durch die zunehmende Nutzung von Cloud und mobilen Anwendungen komplexer geworden ist und dass Betrüger oft die einfachsten und bekanntesten Sicherheitslücken ausnutzen. Schließlich wird betont, dass die Verantwortung für Sicherheit nicht nur beim Hersteller, sondern auch beim Kunden liegt, und dass eine umfassende Sicherheitsstrategie notwendig ist.