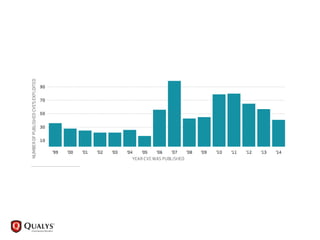

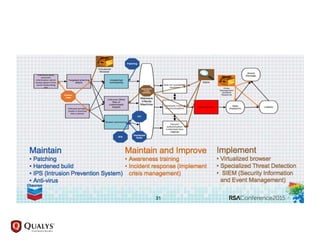

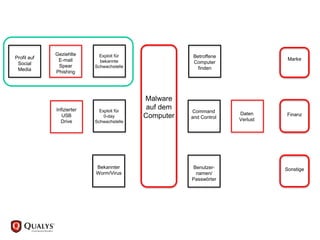

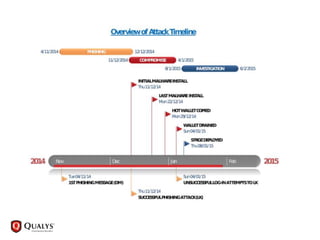

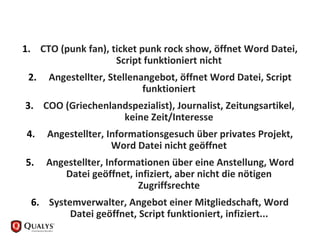

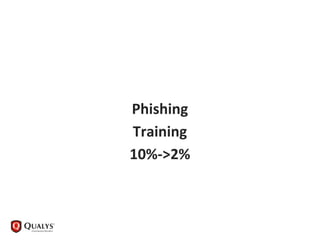

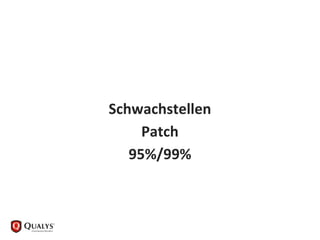

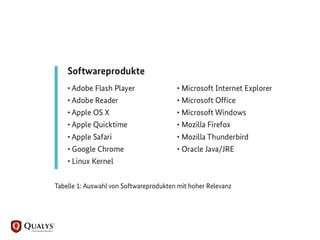

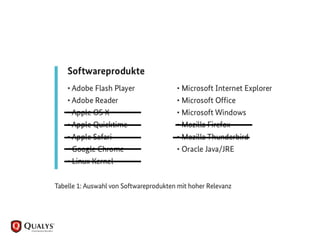

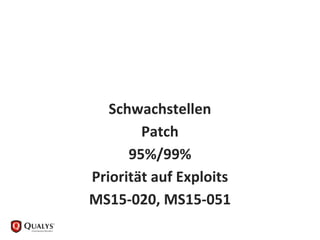

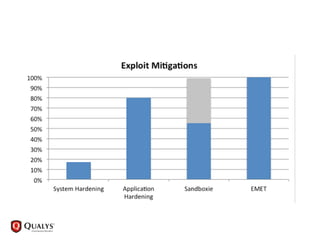

Das Dokument behandelt die Anatomie von Cyberangriffen, basierend auf dem Verizon Data Breach Investigation Report 2015, der zeigt, dass über 99% der Schwachstellen älter als ein Jahr sind und viele Angriffe durch Malware und Phishing-E-Mails initiiert werden. Es wird auf verschiedene Fallbeispiele eingegangen, in denen Mitarbeiter durch das Öffnen von infizierten Word-Dateien betroffen sind. Abschließend werden Empfehlungen zur Patch-Verwaltung und Härtung von Systemen gegeben, um Sicherheitsrisiken zu minimieren.