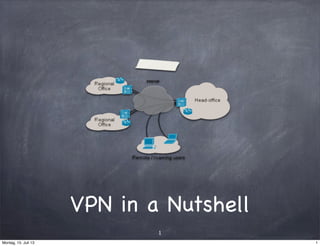

Einführung in die VPN Standortvernetzung

- 1. VPN in a Nutshell 1 1Montag, 15. Juli 13

- 2. Grundlagen 1/3 IPSec besteht aus vielen Komponenten und Verschlüsselungsverfahren. 2 2Montag, 15. Juli 13

- 3. Grundlagen 2/3 Der Versuch alle diese Grundlagen zu verinnerlichen verursacht in aller Regel Chaos. 3 3Montag, 15. Juli 13

- 4. 5 Schritte zum Erfolg 1. Interessanter Traffic 2. IKE Phase 1 3. IKE Phase 2 4. Datenübermittlung 5. Tunnelende 4 4Montag, 15. Juli 13

- 5. In die Tiefe 5 5Montag, 15. Juli 13

- 6. Stufe 1: Interessanter Traffic 6 Grundlegende Einstellung eines VPN Tunnels. Definiert welche Daten verschlüsselt übertragen werden. Interessanter Traffic wird anhand der Zielnetzwerkadresse festgestellt. Wird interessanter Datenverkehr erzeugt wird der nächste Schritt initialisiert. 6Montag, 15. Juli 13

- 7. Stufe 2: IKE Phase 1 Authentiziert und schützt die Identitäten der IPSec Gegenstellen. Handelt eine „passende“ IKE SA aus. Führt einen Diffie-Hellman Austausch durch Erstellt einen sicheren Tunnel für die Aushandlung der Phase 2 Parameter. 7 7Montag, 15. Juli 13

- 8. Stufe 2.1: Main Mode Erster Austausch: Aushandlung der Algorithmen und Hashverfahren Zweiter Austausch: Diffie-Hellman Austausch zur Generierung von Schlüsselmaterial. Überprüfung der Gegenseite. 8 8Montag, 15. Juli 13

- 9. Stufe 2.2: Aggressive Mode Weniger Datenaustausch als Main Mode Fast alle Daten im initialen Paket Initiator muss Verbindung nur noch bestätigen Daten werden übertragen bevor ein sicherer Kanal erstellt wurde. Die Aushandlung der Parameter kann also mitgelesen werden. 9 9Montag, 15. Juli 13

- 10. IKE Phase 2 10 10Montag, 15. Juli 13

- 11. Stufe 3: IKE Phase 2 11 Aushandlung IPSec Parameter über bestehende IKE SA. Herstellung der IPSec SA Periodische Neuaushandlung der IPSec SA Optionaler Diffie-Hellman Schlüsseltausch 11Montag, 15. Juli 13

- 12. Stufe 3.1: Quick Mode Startet, nachdem durch IKE einen sicheren Tunnel in Phase 1 ausgehandelt hat. Handelt Parameter für den IPSec Tunnel aus. Austausch von Zufallswerten um Replay- Angriffen zu verhindern. Wiederaushandlung der SA wenn die Lebenszeit abläuft. 12 12Montag, 15. Juli 13

- 13. Stufe 3.2: Perfect Forward Secrecy Diffie-Hellman Austausch bei jedem Quickmode. Erzeugt Schlüsselmaterial mit größerer Entropie. Erhöhte CPU Nutzung Gesenkte Performance (Längerer Schlüsselaustausch) 13 13Montag, 15. Juli 13

- 14. Stufe 4: IPSec Tunnel Nach IKE Phase 2 und Nach Herstellung der IPSec SA durch Quickmode Daten werden von den Gateways mit den ausgehandelten Daten ver- und entschlüsselt. 14 14Montag, 15. Juli 13

- 15. Stufe 5: Tunnelende Tunnel werden durch Timeout oder Löschen der SA beendet. Timeouts treten nach einer definierten Zeit oder nach dem Übertragen einer definierten Datenmenge auf. Schlüssel werden verworfen. Beim Wiederaufbau werden nach Bedarf eine neue Phase 2 bzw. Phase 1 durchgeführt. Neue SAs können vor Ablauf der bestehenden aufgebaut werden. 15 15Montag, 15. Juli 13

- 16. Fragen ? 16 16Montag, 15. Juli 13

- 17. Thats what we have for you today. Thank you for coming and we'll see you soon. 17 17Montag, 15. Juli 13