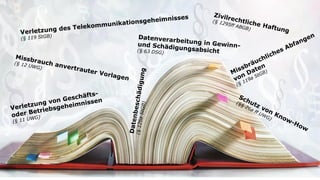

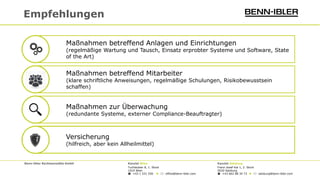

Das Dokument behandelt Sicherheitsrisiken durch externe Mitarbeiter, insbesondere im Kontext von Telearbeit, und beschreibt potenzielle Gefahren wie Spionage, Datenmissbrauch und Systemausfälle. Es betont die Notwendigkeit von klaren Richtlinien, regelmäßigen Schulungen und der Überwachung von Sicherheitsmaßnahmen, um Risiken zu minimieren. Zudem wird auf die Verantwortung von Arbeitgebern und Arbeitnehmern hingewiesen sowie Empfehlungen zur Risikominderung gegeben.