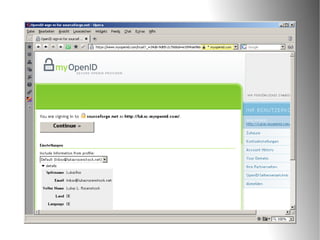

Das Dokument erklärt OpenID als dezentralen Ansatz zur Identitätsverwaltung im Internet, der es Nutzern ermöglicht, sich mit einem einzigen Passwort bei verschiedenen Diensten anzumelden. Es wird betont, dass OpenID kein Passwortmanager ist und dass jeder Nutzer die Kontrolle über seine Identität hat, indem er selbst entscheiden kann, bei welchem Provider er sich registriert. Zudem werden Sicherheitsbedenken und Gegenargumente erläutert, um die Vorteile und Herausforderungen von OpenID zu verdeutlichen.

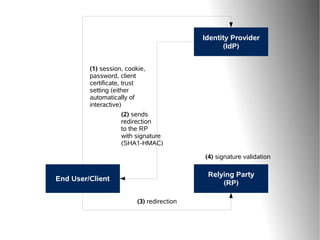

![Identity Provider

Identity-URL

(IdP)

(1) asks (2) gets a

for IdP handle

(discovery) issued

(association)

[if not yet done]]

Relying Party

End User/Client

(RP)

(3) sends

redirection

to IdP](https://image.slidesharecdn.com/openidmrmcd050708-100920043146-phpapp01/85/OpenID-fur-Anfanger-MRMCD-24-320.jpg)