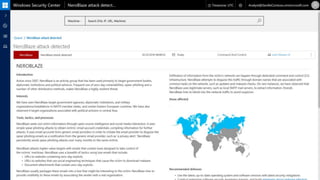

Das Dokument behandelt umfassend die Sicherheitsfunktionen von Windows 10, einschließlich Schutzmaßnahmen gegen Phishing-Angriffe, Ransomware und anderen Bedrohungen. Es beschreibt die Implementierung von Technologien wie Windows Defender, BitLocker und Windows Hello zur Verbesserung der Systemsicherheit sowie die Bedeutung von mehrstufiger Authentifizierung und Geräteschutz. Zudem wird die Reaktion auf Sicherheitsvorfälle und die kontinuierliche Anpassung an neue Bedrohungen thematisiert.