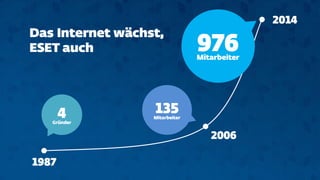

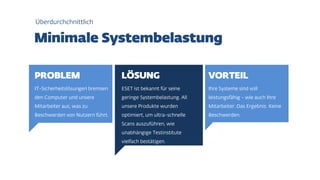

ESET ist ein führender Anbieter von IT-Sicherheitslösungen mit Hauptsitz in Bratislava und internationalen Niederlassungen, der für seine geringen Systembelastungen und hohe Effizienz bekannt ist. Die Produkte haben mehrfach hohe Auszeichnungen erhalten, darunter die Zertifizierung in der Malware-Erkennung und hervorragende Bewertungen bei unabhängigen Tests. ESET bietet umfassende Sicherheitslösungen, die einfach zu bedienen sind und für eine hohe Kundenzufriedenheit sorgen.