Cuadro comparativo virus

•Als PPTX, PDF herunterladen•

0 gefällt mir•12,388 views

Melden

Teilen

Melden

Teilen

Empfohlen

Weitere ähnliche Inhalte

Was ist angesagt?

Was ist angesagt? (20)

CPU, Memoria Principal, Dispositivos de Entrada y Salida, Sistema y Software

CPU, Memoria Principal, Dispositivos de Entrada y Salida, Sistema y Software

Ähnlich wie Cuadro comparativo virus

Ähnlich wie Cuadro comparativo virus (20)

Kürzlich hochgeladen

Kürzlich hochgeladen (20)

el CTE 6 DOCENTES 2 2023-2024abcdefghijoklmnñopqrstuvwxyz

el CTE 6 DOCENTES 2 2023-2024abcdefghijoklmnñopqrstuvwxyz

Clasificaciones, modalidades y tendencias de investigación educativa.

Clasificaciones, modalidades y tendencias de investigación educativa.

RETO MES DE ABRIL .............................docx

RETO MES DE ABRIL .............................docx

La empresa sostenible: Principales Características, Barreras para su Avance y...

La empresa sostenible: Principales Características, Barreras para su Avance y...

SELECCIÓN DE LA MUESTRA Y MUESTREO EN INVESTIGACIÓN CUALITATIVA.pdf

SELECCIÓN DE LA MUESTRA Y MUESTREO EN INVESTIGACIÓN CUALITATIVA.pdf

Cuadro comparativo virus

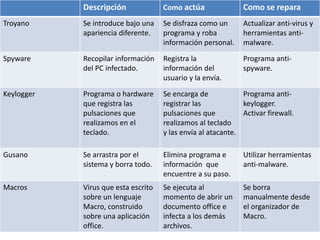

- 1. Descripción Como actúa Como se repara Troyano Se introduce bajo una apariencia diferente. Se disfraza como un programa y roba información personal. Actualizar anti-virus y herramientas anti- malware. Spyware Recopilar información del PC infectado. Registra la información del usuario y la envía. Programa anti- spyware. Keylogger Programa o hardware que registra las pulsaciones que realizamos en el teclado. Se encarga de registrar las pulsaciones que realizamos al teclado y las envía al atacante. Programa anti- keylogger. Activar firewall. Gusano Se arrastra por el sistema y borra todo. Elimina programa e información que encuentre a su paso. Utilizar herramientas anti-malware. Macros Virus que esta escrito sobre un lenguaje Macro, construido sobre una aplicación office. Se ejecuta al momento de abrir un documento office e infecta a los demás archivos. Se borra manualmente desde el organizador de Macro.