MDM Necsia Solution by AIRWATCH (Mobile Device Management)

•

0 gefällt mir•367 views

Top Market solution for Enterprise Mobile Device Management

Melden

Teilen

Melden

Teilen

Downloaden Sie, um offline zu lesen

Empfohlen

Weitere ähnliche Inhalte

Was ist angesagt?

Was ist angesagt? (20)

Ciberseguridad para la transformación digital, el nuevo desafío

Ciberseguridad para la transformación digital, el nuevo desafío

Seguridad TI: qué es y por qué la necesito como empresa

Seguridad TI: qué es y por qué la necesito como empresa

Soluciones y servicios de seguridad de neurowork 2010

Soluciones y servicios de seguridad de neurowork 2010

Ähnlich wie MDM Necsia Solution by AIRWATCH (Mobile Device Management)

Fortalezca la seguridad de la empresa con la administración de seguridad móvil

Fortalezca la seguridad de la empresa con la administración de seguridad móviliDric Soluciones de TI y Seguridad Informática

Ähnlich wie MDM Necsia Solution by AIRWATCH (Mobile Device Management) (20)

N. de Tomas. BYOD, ¿Cómo gestionar el cambio de paradigma de modo seguro?. Se...

N. de Tomas. BYOD, ¿Cómo gestionar el cambio de paradigma de modo seguro?. Se...

Fortalezca la seguridad de la empresa con la administración de seguridad móvil

Fortalezca la seguridad de la empresa con la administración de seguridad móvil

una fuerza de trabajo moderna requiere una seguridad

una fuerza de trabajo moderna requiere una seguridad

Be Aware Webinar - Si los passwords son débiles… ¿porqué no mejor matarlos?

Be Aware Webinar - Si los passwords son débiles… ¿porqué no mejor matarlos?

Kürzlich hochgeladen

2023 07 Casos prácticos para Realidad aumentada, metaverso y realidad extendida

2023 07 Casos prácticos para Realidad aumentada, metaverso y realidad extendidaLuis Francisco Reyes Aceves

Kürzlich hochgeladen (20)

¡Ya basta! Sanidad Interior - Angela Kellenberger.pdf

¡Ya basta! Sanidad Interior - Angela Kellenberger.pdf

presentacion_desamblado_de_una_computadora_base_a_las_normas_de_seguridad.pdf

presentacion_desamblado_de_una_computadora_base_a_las_normas_de_seguridad.pdf

presentación del desensamble y ensamble del equipo de computo en base a las n...

presentación del desensamble y ensamble del equipo de computo en base a las n...

Tipos de Datos de Microsoft Access-JOEL GARCIA.pptx

Tipos de Datos de Microsoft Access-JOEL GARCIA.pptx

2023 07 Casos prácticos para Realidad aumentada, metaverso y realidad extendida

2023 07 Casos prácticos para Realidad aumentada, metaverso y realidad extendida

herramientas web para estudiantes interesados en el tema

herramientas web para estudiantes interesados en el tema

Tarea_sesion_15_Reportes Maestro - Detalle con el uso de AJAX.pptx

Tarea_sesion_15_Reportes Maestro - Detalle con el uso de AJAX.pptx

Redes Neuronales profundas convolucionales CNN ́s-1.pdf

Redes Neuronales profundas convolucionales CNN ́s-1.pdf

MDM Necsia Solution by AIRWATCH (Mobile Device Management)

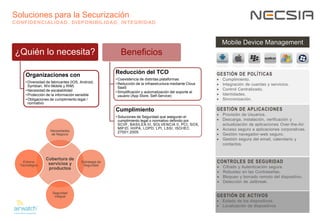

- 1. Soluciones para la Securización CONFIDENCIALIDAD, DISPONIBILIDAD, INTEGRIDAD GESTIÓN DE POLÍTICAS Cumplimiento. Integración de cuentas y servicios. Control Centralizado. Identidades. Sincronización. GESTIÓN DE APLICACIONES Provisión de Usuarios. Descarga, instalación, verificación y actualización de aplicaciones Over-the-Air. Acceso seguro a aplicaciones corporativas. Gestión navegador-web seguro. Gestión segura del email, calendario y contactos. GESTIÓN DE ACTIVOS Estado de los dispositivos. Localización de dispositivos CONTROLES DE SEGURIDAD Cifrado y Autenticación segura. Robustez en las Contraseñas. Bloqueo y borrado remoto del dispositivo. Detección de Jailbreak. Mobile Device Management Cobertura de servicios y productos Necesidades de Negocio Estrategia de Seguridad Seguridad Integral Entorno Tecnológico ¿Quién lo necesita? Organizaciones con • Diversidad de fabricantes (IOS, Android, Symbian, Win Mobile y RIM) • Necesidad de escalabilidad • Protección de la información sensible • Obligaciones de cumplimiento legal / normativo Beneficios Reducción del TCO • Coexistencia de distintas plataformas • Reducción de la infraestructura mediante Clous SaaS • Simplificación y automatización del soporte al usuario (App Store, Self-Service) Cumplimiento • Soluciones de Seguridad que aseguran el cumplimiento legal o normativo definido por SCIIF, BASILEA III, SOLVENCIA II, PCI, SOX, MIFID, HIIPA, LOPD, LPI, LSSI, ISO/IEC 27001:2005.