Administracion de Redes - ITSON

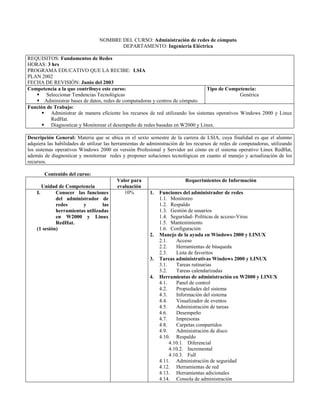

- 1. NOMBRE DEL CURSO: Administración de redes de cómputo DEPARTAMENTO: Ingeniería Eléctrica REQUISITOS: Fundamentos de Redes HORAS: 3 hrs PROGRAMA EDUCATIVO QUE LA RECIBE: LSIA PLAN 2002 FECHA DE REVISIÓN: Junio del 2003 Competencia a la que contribuye este curso: Tipo de Competencia: Seleccionar Tendencias Tecnológicas Genérica Administrar bases de datos, redes de computadoras y centros de cómputo Función de Trabajo: Administrar de manera eficiente los recursos de red utilizando los sistemas operativos Windows 2000 y Linux RedHat. Diagnosticar y Monitorear el desempeño de redes basadas en W2000 y Linux. Descripción General: Materia que se ubica en el sexto semestre de la carrera de LSIA, cuya finalidad es que el alumno adquiera las habilidades de utilizar las herramientas de administración de los recursos de redes de computadoras, utilizando los sistemas operativos Windows 2000 en versión Profesional y Servidor así cómo en el sistema operativo Linux RedHat, además de diagnosticar y monitorear redes y proponer soluciones tecnológicas en cuanto al manejo y actualización de los recursos. Contenido del curso: Valor para Requerimientos de Información Unidad de Competencia evaluación I. Conocer las funciones 10% 1. Funciones del administrador de redes del administrador de 1.1. Monitoreo redes y las 1.2. Respaldo herramientas utilizadas 1.3. Gestión de usuarios en W2000 y Linux 1.4. Seguridad- Políticas de acceso-Virus RedHat. 1.5. Mantenimiento (1 sesión) 1.6. Configuración 2. Manejo de la ayuda en Windows 2000 y LINUX 2.1. Acceso 2.2. Herramientas de búsqueda 2.3. Lista de favoritos 3. Tareas administrativas Windows 2000 y LINUX 3.1. Tareas rutinarias 3.2. Tareas calendarizadas 4. Herramientas de administración en W2000 y LINUX 4.1. Panel de control 4.2. Propiedades del sistema 4.3. Información del sistema 4.4. Visualizador de eventos 4.5. Administración de tareas 4.6. Desempeño 4.7. Impresoras 4.8. Carpetas compartidos 4.9. Administración de disco 4.10. Respaldo 4.10.1. Diferencial 4.10.2. Incremental 4.10.3. Full 4.11. Administración de seguridad 4.12. Herramientas de red 4.13. Herramientas adicionales 4.14. Consola de administración

- 2. II. Crear y administrar 15% 1. Cuentas de usuario cuentas de usuarios y 1.1. Cuentas Locales grupos en Windows 1.1.1. Crear y configurar cuentas de usuario locales 2000 y Linux. 1.1.2. Asignación de quotas (2 sesiones) 1.2. Cuentas de Dominio 1.2.1. Crear y configurar cuentas de usuario de dominio 1.3. Mejores prácticas 1.3.1. Renombrar cuentas del administrador 1.3.2. Crear una cuenta de administrador con derechos administrativos 1.3.3. Crear una cuenta de usuario para tareas no administrativas 1.3.4. Habilitar cuenta de invitado únicamente en los niveles de seguridad más bajos 1.3.5. Crear password aleatorios iniciales 1.3.6. Solicitud de un nuevo usuario a cambiar su password 1.3.7. Definición de cuentas con fechas de expiración a empleados temporales 2. Grupos 2.1. Introducción a Grupos 2.1.1. Cómo trabaja W2000 con grupos 2.1.2. Grupos en un grupo de trabajo y dominios 2.2. Implementación de grupos en un grupo de trabajo 2.2.1. Grupos locales 2.2.2. Grupos locales pre-construidos 2.2.3. Estrategia para utilizar grupos locales en un grupo de trabajo 2.2.4. Creación de grupos locales 2.3. Implementación de grupos en un dominio 2.3.1. Tipos de grupos 2.3.2. Grupos construidos y predefinios en un dominio 2.3.3. Estrategia para el manejo de grupos en un solo dominio 2.3.4. Reglas para crear grupos de dominio 2.3.5. Creación y eliminación de grupos de dominio 2.3.6. Agregar miembros a un grupo de dominio 2.4. Mejores prácticas 2.4.1. Crear grupos basadas en una función de trabajo 2.4.2. Utilizar grupos locales en una PC que no es dominio 2.4.3. Agregar cuentas de usuario a grupos que son mas restrictivos 2.4.4. Utilizar grupos built- in donde sea posible III. Implementación de 20% 1. Derechos de usuario seguridad en W2000 1.1. Derechos comunes (2 sesiones) 1.2. Derechos asignados a grupos predefinido 1.2.1. Administradores 1.2.2. Power users 1.2.3. Usuarios 1.2.4. Operadores de respaldo 2. Permisos 2.1. Introducción 2.2. Permisos Carpetas compartidas 2.3. Permisos NTFS 3. Seguridad de escritorio y servicios mediante uso de políticas de seguridad 3.1. Implementación de políticas de seguridad (GPO´s)

- 3. 3.2. Uso de templates de seguridad predefinidos 3.3. Creación de templates personalizados de seguridad 3.4. Análisis de seguridad 3.5. Configuración y análisis de seguridad desde comandos de línea 4. Auditoria al acceso de recursos del sistema 4.1. Introducción a auditoria 4.2. Selección de eventos a auditar 4.3. Planeación de una política de auditoria 4.4. Configuración de políticas de auditoria 4.5. Auditando acceso a recursos IV. Configuración de 15% 1. Introducción impresoras en W2000 y 1.1. Términos de impresión Linux RedHat 1.2. Requerimientos para configurar una impresora en red (1 sesión) 1.3. Reglas para especificar una impresora en red 2. Agregando impresoras 2.1. Agregando y compartiendo impresoras para un dispositivo de impresión local 2.2. Agregando y compartiendo una impresora para una interfaz de red 3. Configuración de una impresora en red 3.1. Compartiendo una impresora existente 3.2. Especificación de prioridades de impresión 3.3. Asignación de permisos de impresión 4. Configuración de una impresora en internet 4.1. Activación de impresora vía internet utilizando un navegador. 4.2. Manejo de impresoras utilizando un navegador V. Monitoreo y 20% 1. SNMP optimización de 1.1. Marco conceptual desempeño en 1.2. Introducción Windows 2000 1.3. Herramientas para monitorear SNMP (3 sesiones) 1.4. Versiones de SNMP 1.5. Componentes básicos 1.6. Remote Network Monitoring 1.7. Introducción al análisis de red 2. Monitoreo y optimización de desempeño 2.1. Eventos 2.1.1. Introducción a eventos 2.1.2. Tipos de sistemas y aplicaciones de sistema 2.1.3. Visualizador de eventos 2.1.4. Limitantes de tamaño de archivos 2.1.5. Manejo de eventos 2.2. Uso de tareas administrativas a monitor de recursos del sistema 2.2.1. Monitoreo de programas 2.2.2. Monitoreo de procesos 2.2.3. Monitoreo de desempeño 2.3. Uso del monitor del sistema para monitorear el desempeño del sistema 2.3.1. Objetos, Instancias y contadores 2.3.2. Agregando contadores 2.3.3. Visualizando contadores de datos 2.4. Uso de alertas 2.5. Optimización del desempeño 2.5.1. Optimización de procesos 2.5.2. Examinando el desempeño de la memoria

- 4. 2.5.3. Examinando el desempeño del procesador 2.5.4. Examinando el desempeño del disco 2.5.5. Examinando el desempeño de la red VI.Implementación y 20% 1. DHCP administración de servicios de 1.1. Introducción a DHCP red 1.2. Instalación del servicio de DHCP (2sesiones) 1.3. Creación y configuración de rango de direcciones válidas 2. DNS 2.1. Introducción 2.2. Instalación del servicio de DNS 2.3. Configuración de DNS 2.4. Creación y configuración de Zonas 2.5. Integración de DNS y DHCP Evaluación sugerida: Evaluación Teórica 15% Práctica 45% Trabajo en el aula 20% Asignaciones 20% Valorativos: Habilidades y Actitudes Trabajo en equipo Cooperativo Lectura y comprensión de textos Comunicación Investigación Bibliográfica Respeto y tolerancia Facilidad de palabra y manejo de lenguaje propio de Participativo la terminología empleada en el curso Responsabilidad Orden Puntualidad y Asistencia Bibliografía Microsoft Press. Microsoft fundamentos de redes plus. curso oficial de certificación mcse (incluye cd-rom), Editorial McGrawHill, 2001 Hatch, Hacker en Linux, Editorial Mc Graw Hill, 2002 McClure, Hackers secretos y soluciones para la seguridad de redes, Editorial Mc Graw Hill, 2002 Shah, Steve, Manual de administración Linux, Editorial Mc Graw Hill, 2001 Maxwell, Steve, RedHat Linux herramientas para la administración de redes, Editorial Mc Graw Hill, 2001 William R Stanek. Windows 2000 Manual del administrador, Editorial Mc Graw Hill, 2000 Microsoft Press. Implementación de Microsoft Windows 2000 Profesional y Server 2152B, 2000 Raya José Luis. Redes Locales, Editorial Alfa Omega 2000