Medidas de seguridad al descargar un MONITOR de PC.

•Als DOCX, PDF herunterladen•

0 gefällt mir•833 views

El usuario reconocerá las distintas medidas de seguridad al descargar una fuente de poder y un monitor, al igual conocerá la importancia del uso de la pulsera anti-estática.

Melden

Teilen

Melden

Teilen

Empfohlen

Empfohlen

Manual de seguridad para el mantenimiento de un equipo de cómputoManual de seguridad para el mantenimiento de un equipo de cómputo

Manual de seguridad para el mantenimiento de un equipo de cómputoSOPORTE Y MANTENIMIENTO A EQUIPOS DE COMPUTO

Weitere ähnliche Inhalte

Was ist angesagt?

Manual de seguridad para el mantenimiento de un equipo de cómputoManual de seguridad para el mantenimiento de un equipo de cómputo

Manual de seguridad para el mantenimiento de un equipo de cómputoSOPORTE Y MANTENIMIENTO A EQUIPOS DE COMPUTO

Was ist angesagt? (19)

Manual de seguridad para el mantenimiento de un equipo de cómputo

Manual de seguridad para el mantenimiento de un equipo de cómputo

Medidas de seguridad para ensamblar una PC y ensamble de una PC

Medidas de seguridad para ensamblar una PC y ensamble de una PC

Curso de lockout - LOTOTO / Lock out, tag out, try out - www.oroscocatt.com

Curso de lockout - LOTOTO / Lock out, tag out, try out - www.oroscocatt.com

Andere mochten auch

Andere mochten auch (13)

Preguntas de Encuesta y Entrevista- Seguridad Industrial

Preguntas de Encuesta y Entrevista- Seguridad Industrial

Ähnlich wie Medidas de seguridad al descargar un MONITOR de PC.

Ähnlich wie Medidas de seguridad al descargar un MONITOR de PC. (20)

Como instalar un equipo de computo conforme a las reglas de seguridad e higiene

Como instalar un equipo de computo conforme a las reglas de seguridad e higiene

Mehr von Fernando Cir

Mehr von Fernando Cir (10)

Diagrama de flujo para proporcionar mantenimiento a equipo de cómputo

Diagrama de flujo para proporcionar mantenimiento a equipo de cómputo

Kürzlich hochgeladen

Sistemas distribuidos de redes de redes de Pcs en un entorno virtual de aprendizajeSistemas distribuidos de redes de computadores en un entorno virtual de apren...

Sistemas distribuidos de redes de computadores en un entorno virtual de apren...Luis Fernando Uribe Villamil

Esta presentación trata sobre la importancia de conocer los navegadores para facilitar nuestra vida diaria. Navegadores de internet - Nuevas Tecnologías de la Información y la Comunicación

Navegadores de internet - Nuevas Tecnologías de la Información y la ComunicaciónAntonia Yamilet Perez Palomares

Kürzlich hochgeladen (20)

JORNADA INTELIGENCIA ARTIFICIAL Y REALIDAD VIRTUAL

JORNADA INTELIGENCIA ARTIFICIAL Y REALIDAD VIRTUAL

Presentacion y Extension de tema para Blogger.pptx

Presentacion y Extension de tema para Blogger.pptx

Unidad 1- Historia y Evolucion de las computadoras.pdf

Unidad 1- Historia y Evolucion de las computadoras.pdf

Inteligencia Artificial para usuarios nivel inicial

Inteligencia Artificial para usuarios nivel inicial

Sistemas distribuidos de redes de computadores en un entorno virtual de apren...

Sistemas distribuidos de redes de computadores en un entorno virtual de apren...

taller de tablas en word para estudiantes de secundaria

taller de tablas en word para estudiantes de secundaria

proyectos_social_y_socioproductivos _mapas_conceptuales

proyectos_social_y_socioproductivos _mapas_conceptuales

Navegadores de internet - Nuevas Tecnologías de la Información y la Comunicación

Navegadores de internet - Nuevas Tecnologías de la Información y la Comunicación

Medidas de seguridad al descargar un MONITOR de PC.

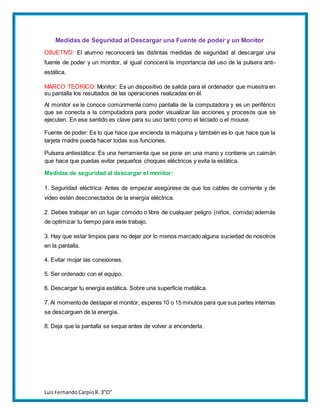

- 1. LuisFernandoCarpioR. 3”O” Medidas de Seguridad al Descargar una Fuente de poder y un Monitor OBJETIVO: El alumno reconocerá las distintas medidas de seguridad al descargar una fuente de poder y un monitor, al igual conocerá la importancia del uso de la pulsera anti- estática. MARCO TEÓRICO: Monitor: Es un dispositivo de salida para el ordenador que muestra en su pantalla los resultados de las operaciones realizadas en él. Al monitor se le conoce comúnmente como pantalla de la computadora y es un periférico que se conecta a la computadora para poder visualizar las acciones y procesos que se ejecuten. En ese sentido es clave para su uso tanto como el teclado o el mouse. Fuente de poder: Es lo que hace que encienda la máquina y también es lo que hace que la tarjeta madre pueda hacer todas sus funciones. Pulsera antiestática: Es una herramienta que se pone en una mano y contiene un caimán que hace que puedas evitar pequeños choques eléctricos y evita la estática. Medidas de seguridad al descargar el monitor: 1. Seguridad eléctrica: Antes de empezar asegúrese de que los cables de corriente y de video estén desconectados de la energía eléctrica. 2. Debes trabajar en un lugar cómodo o libre de cualquier peligro (niños, comida) además de optimizar tu tiempo para este trabajo. 3. Hay que estar limpios para no dejar por lo menos marcado alguna suciedad de nosotros en la pantalla. 4. Evitar mojar las conexiones. 5. Ser ordenado con el equipo. 6. Descargar tu energía estática. Sobre una superficie metálica. 7. Al momentode destapar el monitor, esperes 10 o 15 minutos para que sus partes internas se descarguen de la energía. 8. Deja que la pantalla se seque antes de volver a encenderla.

- 2. LuisFernandoCarpioR. 3”O” Medidas de seguridad al descargar fuente de poder: 1. Asegurarse de tener instalada tierra física en el tomacorrientes que estamos usando para la computadora, esto lo puede realizar un electricista calificado. 2. No obstruir la entrada de aire del ventilador de la fuente o del CPU. Muchos usuarios que le ponen fundas plásticas a sus equipos sólo descubren el CPU o Monitor parcialmente sin quitarlas completamente (piensan que las rendijas se las puso el fabricante de adorno). Por esta razón se calientan y se llegan a quemar. 3. No poner ningún tipo de líquido cerca del CPU, ni en ninguna parte de la computadora, sobre todo en los gabinetes. 4. Evitar mojar las conexiones. 5. Ser ordenado con el equipo. 6. Descargar tu energía estática. Sobre una superficie metálica. CUANDO HAY QUE UTILIZAR UNA PULSERA ANTIESTATICA.

- 3. LuisFernandoCarpioR. 3”O” La función de una pulsera antiestática no es otra más que descargar la a tierra la electricidad estática que pudiera acumular tu cuerpo para evitar que esta electricidad se descargue en los componentes y los dañes. Se utiliza cuando desarmas cualquier tipo de componente que use y no use corriente para así evitar dañarlo.