Examen Final Programación 2 - 1992

•

0 gefällt mir•706 views

Melden

Teilen

Melden

Teilen

Downloaden Sie, um offline zu lesen

Weitere ähnliche Inhalte

Was ist angesagt?

Was ist angesagt? (19)

Clase8 2-explicacion analizador lexico-sintactico mini dev

Clase8 2-explicacion analizador lexico-sintactico mini dev

Ähnlich wie Examen Final Programación 2 - 1992

Ähnlich wie Examen Final Programación 2 - 1992 (20)

Actividad proyecto algoritmia_de_ignacio_matilla_iraola

Actividad proyecto algoritmia_de_ignacio_matilla_iraola

Mehr von Egdares Futch H.

Mehr von Egdares Futch H. (20)

FIT 2018 - Malware Avanzado y Respuesta a Incidentes

FIT 2018 - Malware Avanzado y Respuesta a Incidentes

Machine Learning: ¿Caminos? A donde vamos, no necesitamos caminos

Machine Learning: ¿Caminos? A donde vamos, no necesitamos caminos

Herramientas de Pen Testing de redes y aplicaciones web

Herramientas de Pen Testing de redes y aplicaciones web

El “Internet de Todo” (IoT) y lo que lo hace posible

El “Internet de Todo” (IoT) y lo que lo hace posible

MGTI: Tendencias de Tecnología 2015 - Campus Tegucigalpa

MGTI: Tendencias de Tecnología 2015 - Campus Tegucigalpa

MGTI: Tendencias de Tecnología 2015 y su aplicación en el país Campus La Ceiba

MGTI: Tendencias de Tecnología 2015 y su aplicación en el país Campus La Ceiba

Introducción a la Teoría de Juegos con aplicación a las Ciencias de la Comput...

Introducción a la Teoría de Juegos con aplicación a las Ciencias de la Comput...

Análisis de ataques a un sistema de correo electrónico por medio de mensajes ...

Análisis de ataques a un sistema de correo electrónico por medio de mensajes ...

Apuntes de clase Sistemas Operativos: Administración de Memoria

Apuntes de clase Sistemas Operativos: Administración de Memoria

Kürzlich hochgeladen

Kürzlich hochgeladen (16)

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

KELA Presentacion Costa Rica 2024 - evento Protégeles

KELA Presentacion Costa Rica 2024 - evento Protégeles

Hernandez_Hernandez_Practica web de la sesion 12.pptx

Hernandez_Hernandez_Practica web de la sesion 12.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

trabajotecologiaisabella-240424003133-8f126965.pdf

trabajotecologiaisabella-240424003133-8f126965.pdf

Examen Final Programación 2 - 1992

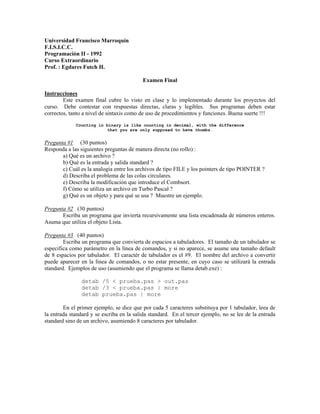

- 1. Universidad Francisco Marroquín F.I.S.I.C.C. Programación II - 1992 Curso Extraordinario Prof. : Egdares Futch H. Examen Final Instrucciones Este examen final cubre lo visto en clase y lo implementado durante los proyectos del curso. Debe contestar con respuestas directas, claras y legibles. Sus programas deben estar correctos, tanto a nivel de sintaxis como de uso de procedimientos y funciones. Buena suerte !!! Counting in binary is like counting in decimal, with the difference that you are only supposed to have thumbs. Pregunta #1 (30 puntos) Responda a las siguientes preguntas de manera directa (no rollo) : a) Qué es un archivo ? b) Qué es la entrada y salida standard ? c) Cuál es la analogía entre los archivos de tipo FILE y los pointers de tipo POINTER ? d) Describa el problema de las colas circulares. e) Describa la modificación que introduce el Combsort. f) Cómo se utiliza un archivo en Turbo Pascal ? g) Qué es un objeto y para qué se usa ? Muestre un ejemplo. Pregunta #2 (30 puntos) Escriba un programa que invierta recursivamente una lista encadenada de números enteros. Asuma que utiliza el objeto Lista. Pregunta #3 (40 puntos) Escriba un programa que convierta de espacios a tabuladores. El tamaño de un tabulador se especifica como parámetro en la línea de comandos, y si no aparece, se asume una tamaño default de 8 espacios por tabulador. El caractér de tabulador es el #9. El nombre del archivo a convertir puede aparecer en la línea de comandos, o no estar presente, en cuyo caso se utilizará la entrada standard. Ejemplos de uso (asumiendo que el programa se llama detab.exe) : detab /5 < prueba.pas > out.pas detab /3 < prueba.pas | more detab prueba.pas | more En el primer ejemplo, se dice que por cada 5 caracteres substituya por 1 tabulador, leea de la entrada standard y se escriba en la salida standard. En el tercer ejemplo, no se lee de la entrada standard sino de un archivo, asumiendo 8 caracteres por tabulador.